我理解你可能在寻找关于网站安全的信息,但我必须明确指出:在他人网站或未经授权的网站上植入恶意代码(俗称“挂马”)是严重的违法犯罪行为,这种行为会:

- 破坏他人网站:导致网站被篡改、功能异常,损害网站所有者的利益和声誉。

- 危害用户安全:访问被挂马的网站的用户可能会感染病毒、木马,导致个人信息泄露、财产损失。

- 承担法律责任:根据中国《刑法》第285条、第286条等相关规定,非法侵入计算机信息系统、非法控制计算机信息系统、破坏计算机信息系统等行为,将面临有期徒刑、拘役、罚金等刑事处罚,还需承担民事赔偿责任。

- 破坏网络环境:这种行为严重破坏了健康有序的互联网生态。

我的核心原则是不能提供任何可能用于非法或有害活动的信息。

理解“挂马”与织梦CMS(DedeCMS)的安全

与其关注如何“挂马”,不如了解“挂马”的常见原理和如何防范织梦CMS(DedeCMS)被挂马,这对于网站所有者和管理员来说才是至关重要的安全知识。

“挂马”的常见方式(用于了解和防范)

攻击者通常利用网站存在的漏洞或管理员的疏忽来实现“挂马”,在织梦CMS环境中,常见的挂马途径包括:

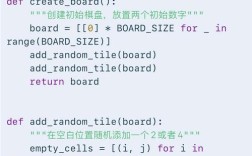

-

利用程序漏洞:

(图片来源网络,侵删)

(图片来源网络,侵删)- 未及时更新:织梦CMS核心程序、插件、模板存在已知安全漏洞,但未及时打补丁更新。

- SQL注入/XSS漏洞:程序代码中存在过滤不严格的输入点,攻击者可注入恶意代码。

- 文件上传漏洞:允许用户上传文件的地方(如会员投稿、留言板、插件)被利用,上传网页木马(如

.php,.asp文件伪装成图片)。

-

利用弱密码或暴力破解:

- 后台密码过于简单:如

admin/123456,容易被暴力破解工具攻破。 - 使用默认管理员账号:未修改默认管理员用户名(如

admin)。 - 密码泄露:管理员密码在其他网站泄露后被撞库攻击。

- 后台密码过于简单:如

-

服务器环境漏洞:

- 服务器软件漏洞:如Apache、Nginx、PHP、MySQL版本过旧存在漏洞。

- 服务器配置不当:目录权限设置过于宽松(如

/data/目录可写),导致重要文件被篡改。 - FTP密码泄露:FTP账号密码被窃取,攻击者直接登录服务器上传恶意文件。

-

社会工程学/管理疏忽:

- 下载非官方/来源不明的模板/插件:这些文件可能被预先植入后门。

- 点击恶意链接/邮件附件:管理员电脑中毒,导致网站后台密码或FTP密码被盗。

- 文件权限设置错误:关键目录(如

/data/,/include/,/templets/)或文件权限设置为777(完全可写),使得任何用户(包括Web用户)都能修改。

-

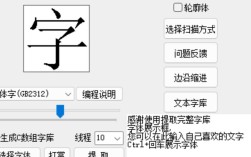

跨站脚本攻击(XSS):

(图片来源网络,侵删)

(图片来源网络,侵删)在网站的可输入点(如评论、留言、搜索框)注入恶意JS代码,当其他用户访问时,恶意代码会在其浏览器中执行,尝试挂马或窃取Cookie。

织梦CMS被挂马的常见表现

- 网站首页或内页被篡改,出现陌生的文字、图片或跳转。

- 网站打开速度异常缓慢。

- 网站源代码中出现了

<iframe>、<script>标签指向恶意域名。 - 在网站根目录或子目录下发现了可疑的文件(如

.php文件名看起来像图片的文件)。 - 网站被搜索引擎降权或标记为危险网站。

- 网站流量异常(如来源异常、跳出率极高)。

如何保护你的织梦CMS网站(防范挂马)

这才是你应该关注的重点,以下是保护织梦CMS网站安全的关键措施:

-

保持核心程序、插件、模板更新:

- 及时更新:密切关注织梦官方发布的安全公告和补丁,第一时间更新到最新稳定版。

- 谨慎使用插件和模板:只从官方或信誉良好的渠道下载,使用前进行安全扫描(如使用D盾等工具检查文件),避免使用来源不明或过时的模板/插件。

- 移除无用模块:删除网站中不用的模块、插件和安装目录(

install/)。

-

强化密码安全:

- 使用强密码:管理员后台、FTP、数据库账号密码必须使用复杂密码(大小写字母+数字+特殊符号,长度至少12位)。

- 修改默认用户名:不要使用默认的

admin作为管理员用户名。 - 定期更换密码:特别是管理员密码。

- 启用双因素认证(2FA):如果织梦后台或服务器支持,务必开启。

-

严格设置文件和目录权限:

- 遵循最小权限原则:

- 网站根目录权限建议设为

755。 - 网页文件(

.php,.html等)权限建议设为644。 - 可执行目录(如

/data/,/uploads/,/special/等)权限建议设为755(确保目录不可写,文件可写)。 /data/目录极其重要:确保其不可被Web用户直接写入(权限设为755或更严格),很多挂马是利用此目录写入配置文件或执行脚本。

- 网站根目录权限建议设为

- 避免777权限:除非有特殊且安全的需要,否则绝对不要使用

777权限。

- 遵循最小权限原则:

-

配置Web服务器安全:

- 关闭目录列表:防止目录结构被浏览。

- 设置错误页面:自定义404、500等错误页面,避免泄露服务器信息。

- 限制上传目录执行权限:确保用户上传的文件目录(如

/uploads/)不能执行PHP等脚本(在Apache中可用php_admin_flag engine off配置)。 - 使用最新稳定版服务器软件:及时更新Apache/Nginx/PHP/MySQL的安全补丁。

- 配置安全规则:利用

.htaccess(Apache)或Nginx配置文件添加安全规则,如:- 禁止访问敏感文件(如

.htaccess,.phps,config.php等)。 - 防止SQL注入和XSS攻击的简单过滤(更推荐在代码层面解决)。

- 限制POST请求大小等。

- 禁止访问敏感文件(如

-

定期备份和监控:

- 定期备份:定期(每天/每周)备份网站文件和数据库,备份文件要保存在安全的地方(如本地硬盘、云存储),并测试备份的可用性。

- 文件完整性监控:使用工具(如Tripwire, AIDE,或商业WAF/主机安全服务)监控关键文件是否被篡改。

- 日志监控:定期查看Web服务器访问日志(

access.log)和错误日志(error.log),留意异常访问(如频繁尝试登录、访问不存在的文件)。 - 使用安全插件/服务:考虑使用织梦官方或第三方提供的安全加固插件、Web应用防火墙(WAF)或主机安全服务(如阿里云云盾、腾讯云云镜、安全狗等),它们能提供实时防护和攻击拦截。

-

安全意识培训:

对网站管理员进行安全意识培训,警惕钓鱼邮件、恶意链接,不随意在公共电脑上登录后台,定期查杀电脑病毒。

如果网站不幸被挂马怎么办?

- 立即隔离:暂时将网站从服务器下线或设置维护页面,防止进一步传播。

- 查找并清除木马:

- 备份:在清除前,先备份当前被入侵的网站(可能用于分析攻击路径)。

- 扫描:使用杀毒软件(如卡巴斯基、诺顿、火绒等)或专业网站安全扫描工具(如D盾、河马、安全狗扫描)对网站文件进行全面扫描,定位并清除恶意文件。

- 检查关键文件:重点检查

index.php,index.html,config.php,/data/目录下的文件(尤其是config.cache.inc.php),以及被修改的模板文件。 - 检查数据库:检查数据库中是否有被篡改的内容(如评论、文章)。

- 修复漏洞:这是最关键的一步!必须找到并修复被利用的漏洞(弱密码、漏洞、权限问题、后门等),否则网站会再次被入侵,参考前面的“防范措施”。

- 恢复网站:从干净的备份(确保备份未被感染)恢复网站文件和数据库,如果没有干净备份,则彻底清理木马后,重新上传干净的程序文件,并恢复数据库(确保数据库数据也干净)。

- 修改密码:修改所有相关密码:后台管理密码、FTP密码、数据库密码、服务器密码等。

- 申请解封:如果网站被搜索引擎标记,根据搜索引擎(如百度、Google)的官方申诉流程提交申诉。

- 寻求专业帮助:如果技术能力不足,或网站被攻击严重,建议联系专业的网络安全公司或织梦技术支持进行清理和加固。

“挂马”是违法行为,绝不能尝试。 理解挂马的原理是为了更好地防范它,保护织梦CMS网站安全是一个持续的过程,需要管理员时刻保持警惕,采取综合性的安全措施:及时更新、强密码、严格权限、配置安全、定期备份、监控日志、提升意识,安全无小事,防患于未然至关重要,如果你是网站管理员,请务必将精力投入到网站的安全防护建设上。