Juniper防火墙作为企业网络安全的核心设备,其命令行界面(CLI)提供了高效、灵活的配置与管理能力,掌握Juniper防火墙命令手册中的核心命令,是网络管理员进行日常运维、故障排查和安全策略部署的基础,以下从系统基础配置、安全策略管理、NAT与路由、高可用与监控四个维度,详细解析常用命令及使用场景。

系统基础配置

登录Juniper防火墙后,首先进入配置模式(configure)进行系统参数设置,基础配置包括设备名称、管理接口及用户权限划分,通过set system host-name FW-Edge设置设备主机名,set system interfaces ge-0/0/0 unit 0 family inet address 192.168.1.1/24配置管理接口IP,对于用户管理,可创建具有不同权限级别的账户,如set system login user admin authentication plain-text-password设置登录密码,set system login user admin permissions super-user赋予超级用户权限,通过set system services ssh启用SSH服务,确保远程管理安全;通过set system time-zone Asia/Shanghai配置时区,确保日志时间准确性。

安全策略管理

安全策略是防火墙的核心功能,通过security policies命令集进行配置,策略配置需明确源/目的地址、服务、动作及日志记录,创建允许内网访问外网的策略:

set security policies from-zone trust to-zone untrust policy permit-all

set security policies from-zone trust to-zone untrust policy permit-all match source-address any

set security policies from-zone trust to-zone untrust policy permit-all match destination-address any

set security policies from-zone trust to-zone untrust policy permit-all match application any

set security policies from-zone trust to-zone untrust policy permit-all then permit log from-zone和to-zone定义策略的信任级别,match部分指定匹配条件,then permit表示允许流量,若需限制特定应用,可通过match application http或自定义应用对象实现,策略的优先级按配置顺序排列,可通过insert命令调整位置,对于拒绝流量,建议配置then deny log以便审计。

NAT与路由配置

网络地址转换(NAT)和路由策略是防火墙实现内外网互通的关键,NAT配置包括源NAT(SNAT)和目的NAT(DNAT),配置内网用户通过指定IP访问外网的SNAT:

set security nat source pool SNAT-Pool address 203.0.113.10-203.0.113.20

set security nat source rule-set SNAT-Rule from zone trust

set security nat source rule-set SNAT-Rule to zone untrust

set security nat source rule-set SNAT-Rule rule SNAT-Rule match source-address 192.168.0.0/16

set security nat source rule-set SNAT-Rule rule SNAT-Rule then source-nat pool SNAT-Pool 路由配置方面,静态路由通过set routing static route 0.0.0.0/0 next-hop 203.0.113.1配置,其中next-hop为下一跳IP,动态路由如OSPF,需启用set protocols ospf area 0.0.0.0 interface ge-0/0/1并宣告网段,防火墙还支持策略路由(PBR),通过set routing-options policy-statement ...实现基于策略的流量转发。

高可用与监控

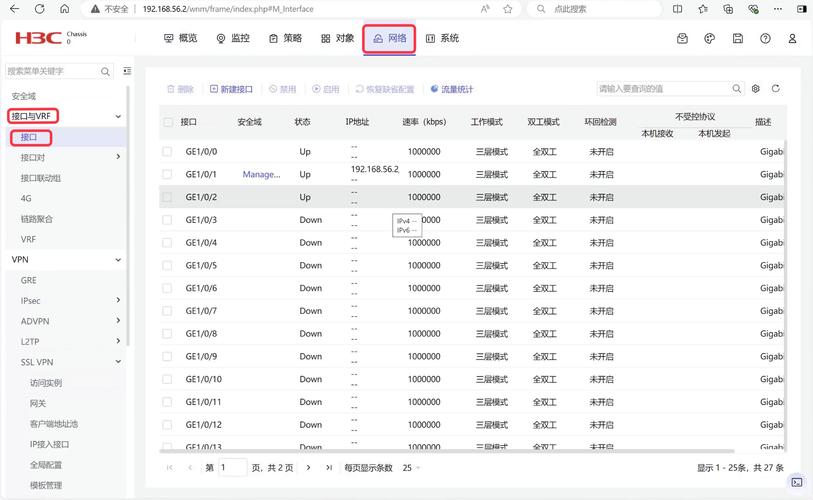

为确保业务连续性,Juniper防火墙支持集群(Chassis Cluster)或VSYS(虚拟系统)高可用模式,集群配置需同步控制平面和数据平面,命令包括set chassis cluster cluster-id 1、set chassis cluster reth-count 2等,监控方面,实时查看流量状态可通过show security flow session命令,过滤特定会话可添加参数如show security flow session match source-prefix 192.168.1.0/24,日志管理通过set security log stream syslog host 192.168.1.100 any将日志发送至 syslog 服务器,性能监控命令如show system resources查看CPU/内存占用,show interfaces ge-0/0/0 statistics检查接口流量统计。

常用命令速查表

| 功能分类 | 命令示例 | 说明 |

|---|---|---|

| 进入配置模式 | configure |

进入全局配置模式 |

| 设置主机名 | set system host-name FW-Edge |

修改设备名称 |

| 配置管理接口 | set system interfaces ge-0/0/0 unit 0 family inet address 10.1.1.1/24 |

配置管理IP及子网掩码 |

| 创建安全策略 | set security policies from-zone trust to-zone untrust policy permit ... |

定义允许/拒绝的流量策略 |

| 配置源NAT | set security nat source pool SNAT-Pool address 203.0.113.10 |

定义NAT地址池 |

| 查看会话表 | show security flow session |

实时查看当前活跃会话 |

| 保存配置 | commit |

提交并保存当前配置 |

相关问答FAQs

Q1: 如何查看Juniper防火墙当前生效的安全策略?

A1: 可通过命令show security policies查看所有策略的配置,包括名称、源/目的区域、匹配条件及动作,若需查看策略命中次数,可使用show security policies hit-count,该命令会统计每个策略的匹配次数,帮助分析流量模式。

Q2: 防火墙策略配置后未生效,可能的原因及排查步骤?

A2: 常见原因包括:①策略未正确提交(需执行commit);②策略顺序错误(deny策略位于permit策略前);③源/目的区域未正确配置接口(通过show security zones检查接口绑定);④NAT配置冲突(如SNAT与策略路由冲突),排查步骤:首先确认commit成功,其次检查策略顺序,然后验证区域接口配置,最后通过show security flow session查看流量是否匹配策略规则。