织梦(DedeCMS)作为国内广泛使用的内容管理系统(CMS),因其开源特性和灵活性,被大量网站采用,由于其早期版本存在一些安全漏洞,加上用户安全意识不足,导致织梦网站频繁被挂马,挂马是指攻击者在网站服务器中植入恶意代码,当用户访问被挂马的页面时,恶意代码会自动下载并执行病毒或木马程序,从而窃取用户信息或控制用户设备,织梦网站被挂马的原因和过程通常涉及多个环节,下面将详细分析其常见途径和机制。

织梦被挂马的主要途径之一是后台管理系统的漏洞利用,织梦的后台默认路径为/dede/,部分用户未及时修改默认路径或使用弱密码,导致攻击者通过暴力破解或SQL注入等方式登录后台,一旦进入后台,攻击者可以利用“文件管理器”或“模板管理”功能,直接在网站的核心文件或模板中插入恶意代码,在首页模板(index.htm)或公共头部文件(head.htm)中插入一段JavaScript或iframe代码,这些代码会指向攻击者的恶意服务器,当用户访问页面时,就会自动加载恶意内容,织梦的插件或模块也存在漏洞,攻击者可以通过上传恶意插件文件,利用插件执行漏洞挂马。

文件上传漏洞是织梦挂马的另一个常见途径,织梦的附件上传或会员系统通常允许用户上传图片、文档等文件,但部分版本的过滤机制不完善,攻击者可以构造恶意文件(如将.php代码伪装为.jpg图片),通过绕过上传检测,将恶意文件上传到服务器,上传成功后,攻击者通过访问该文件路径,即可在服务器中执行任意代码,进而修改网站文件或植入木马,攻击者可能将恶意代码写入网站的配置文件(config.php)或公共函数文件(common.inc.php),实现长期控制。

服务器环境的安全配置不足也会导致织梦被挂马,如果服务器使用了弱口令、未及时更新补丁,或者目录权限设置不当(如网站目录具有写入权限),攻击者可以通过服务器漏洞直接入侵,而非利用织梦本身的漏洞,通过服务器的文件包含漏洞(LFI/RFI)或远程代码执行(RCE),直接修改织梦的网站文件,跨站脚本(XSS)漏洞也可能被利用,攻击者在评论或留言中插入恶意代码,当管理员或用户访问该页面时,恶意代码会在浏览器中执行,从而实现挂马。

为了更清晰地展示织梦挂马的常见途径及特点,以下表格总结了主要方式及其危害:

| 挂马途径 | 具体操作 | 危害程度 |

|---|---|---|

| 后台漏洞利用 | 通过暴力破解或SQL注入登录后台,修改模板或核心文件插入恶意代码 | 高 |

| 文件上传漏洞 | 绕过上传检测,上传恶意文件并执行,修改网站配置 | 中高 |

| 服务器环境漏洞 | 利用服务器弱口令或未修复漏洞,直接修改织梦文件 | 高 |

| XSS漏洞 | 在评论或留言中插入恶意代码,诱导用户执行 | 中 |

织梦被挂马的过程通常具有隐蔽性和持久性,攻击者会通过修改文件时间或使用加密代码逃避检测,挂马代码可能被频繁更换,以规避安全软件的查杀,网站管理员需要定期检查文件完整性、更新织梦版本、使用强密码并限制后台访问权限,以降低被挂马的风险。

相关问答FAQs

Q1:如何判断织梦网站是否被挂马?

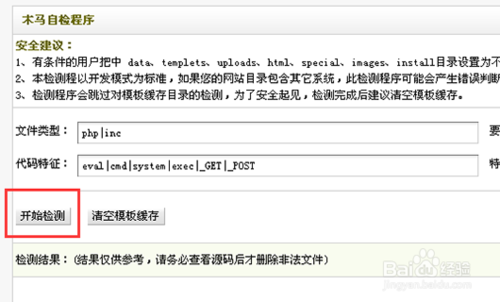

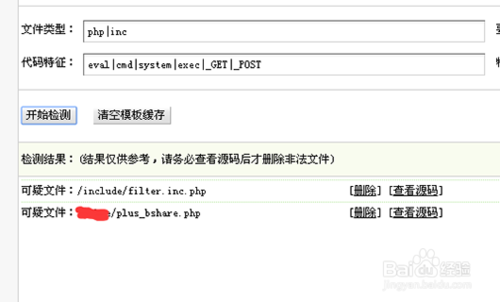

A1:判断织梦网站是否被挂马可以通过以下方法:1. 使用浏览器访问网站首页,右键查看源代码,搜索是否有可疑的iframe、script或异常链接;2. 通过搜索引擎的“site:域名”指令检查是否有页面被标记为危险网站;3. 使用安全工具(如安全狗、D盾)扫描网站文件,检测是否有异常代码;4. 观察网站流量是否异常,如突然出现大量来自陌生IP的访问。

Q2:织梦网站被挂马后如何清理?

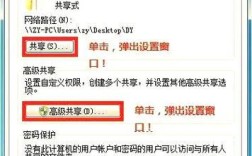

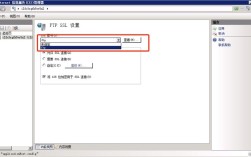

A2:清理织梦网站挂马的步骤包括:1. 立即修改网站后台密码、数据库密码和FTP密码,防止攻击者再次入侵;2. 备份重要数据后,全站扫描并删除恶意代码,重点检查模板文件、配置文件和上传目录;3. 更新织梦系统到最新版本,修复已知漏洞;4. 检查服务器日志,找出入侵途径并加固服务器环境(如修改目录权限、安装防火墙);5. 如无法彻底清理,可考虑重装系统并恢复备份文件。