在网络安全领域,破解他人系统后台密码属于违法行为,不仅侵犯他人隐私,还可能触犯《刑法》第285条关于非法侵入计算机信息系统罪的规定,以下内容仅从技术研究和安全防护角度出发,探讨如何保护织梦(DedeCMS)后台密码安全,以及管理员如何通过合法途径恢复或加固密码,绝不鼓励任何非法破解行为。

织梦后台密码安全风险分析

织梦CMS作为国内常用的建站系统,其后台密码安全性主要面临以下风险:

- 弱密码问题:管理员使用“123456”“admin888”等简单密码,或与用户名相同,极易被暴力破解工具攻击。

- SQL注入漏洞:早期版本中,若后台登录未对输入参数严格过滤,攻击者可通过构造恶意SQL语句绕过验证。

- Cookie欺骗漏洞:部分版本存在Cookie验证逻辑缺陷,攻击者可伪造管理员身份Cookie直接登录。

- 后台路径泄露:默认后台路径为/dede/,若未修改且被扫描器发现,将降低攻击难度。

合法的密码恢复与加固方法

(一)通过官方渠道恢复密码

-

邮箱重置功能

若管理员在织梦后台绑定了邮箱,可通过登录页面的“忘记密码”链接,输入注册邮箱接收重置链接,操作步骤如下:- 访问

http://域名/dede/login.php - 点击“忘记密码”,输入后台注册邮箱

- 登录邮箱查看重置邮件,点击链接设置新密码

注:需确保邮箱安全,避免重置链接被窃取。

- 访问

-

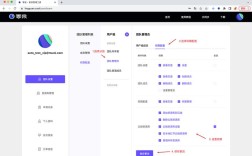

通过数据库直接修改密码

若无法通过邮箱重置,可通过phpMyAdmin等工具直接修改数据库中的管理员密码,操作步骤如下:- 登录数据库管理工具,选择

dede_admin表(前缀可能不同) - 找到管理员账户(如

admin),修改pwd字段

织梦密码采用MD5加密,可通过以下方式生成新密码: - 使用在线MD5加密工具(如

md5('新密码')) - 或通过PHP代码生成:

echo md5('新密码');

示例:将密码设为123456,则pwd字段值为e10adc3949ba59abbe56e057f20f883e。

- 登录数据库管理工具,选择

(二)密码加固与安全防护措施

为防止密码被非法破解,建议采取以下防护措施:

-

设置高强度密码

密码应包含大小写字母、数字及特殊符号,长度不少于12位,例如Admin@2023!$xY7。 -

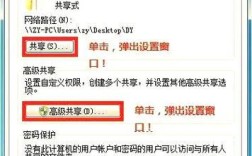

修改默认后台路径

进入织梦根目录,修改dede文件夹名称为随机字符串(如myadmin_2023),并同步更新dede/config.php中的路径配置。 -

启用双重验证(2FA)

通过插件(如“织梦后台二次验证”)开启短信或动态口令验证,即使密码泄露也能防止未授权登录。 -

限制登录尝试次数

在dede/login.php中添加代码,限制连续错误登录次数(如5次后锁定账户15分钟),示例代码: (图片来源网络,侵删)

(图片来源网络,侵删)session_start(); if(isset($_SESSION['login_attempts']) && $_SESSION['login_attempts'] >= 5){ die('登录次数过多,请15分钟后再试'); } -

定期更新系统补丁

关注织梦官方安全公告,及时升级到最新版本,修复已知漏洞。

常见攻击手段与防范

| 攻击方式 | 原理说明 | 防范措施 |

|---|---|---|

| 暴力破解 | 通过字典工具尝试所有密码组合 | 启用登录失败锁定、验证码、复杂密码策略 |

| SQL注入 | 恶意SQL语句绕过登录验证 | 升级到最新版本,对输入参数进行转义处理 |

| Cookie欺骗 | 伪造管理员Cookie直接登录 | 修改dede/config.php中的cfg_cookie_encode为随机密钥 |

| 后台目录扫描 | 利用工具扫描默认后台路径 | 修改默认路径,禁止目录列表显示(在.htaccess中添加Options -Indexes) |

相关问答FAQs

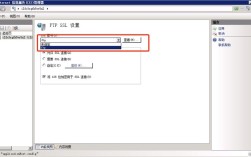

Q1:忘记织梦后台密码且未绑定邮箱,如何通过FTP恢复?

A1:可通过FTP修改dede/templets/login.htm文件,在登录表单中添加临时重置密码功能,具体步骤:

- 备份原

login.htm文件 - 在表单中添加以下代码:

<input type="text" name="reset_pwd" placeholder="输入新密码直接重置">

- 修改

dede/login.php,在验证逻辑前添加:if(!empty($_POST['reset_pwd'])){ $newpwd = md5($_POST['reset_pwd']); $dsql->ExecuteNoneQuery("UPDATE `dede_admin` SET `pwd`='$newpwd' WHERE userid='{$_POST['userid']}'"); ShowMsg('密码重置成功', 'login.php'); exit; } - 登录后台后立即删除临时代码,恢复原文件。

Q2:如何检测织梦后台是否存在弱密码风险?

A2:可通过以下方式自查:

- 使用弱密码检测工具(如“姜子牙弱密码检测器”)扫描后台登录页面

- 查看服务器日志(如

/var/log/apache2/error.log),记录异常登录IP - 定期使用Nmap扫描端口服务,检查是否存在默认后台路径暴露风险

- 安装织梦安全插件(如“DedeCMS安全狗”),实时监控登录行为

网络安全的核心在于“防患于未然”,管理员应始终将合法合规作为技术操作的前提,通过加固密码、更新补丁、限制访问等手段,构建多层次的防御体系,共同维护健康的网络环境。