在Unix和Linux操作系统中,su命令(substitute user或switch user)是一个基础且至关重要的工具,它允许用户在当前会话中临时切换到其他用户身份,尤其是超级用户(root),这一功能在系统管理、权限测试和跨用户操作中具有不可替代的作用,但同时也伴随着安全风险,因此理解其工作原理、正确用法及替代方案至关重要。

su命令的基本功能与语法

su命令的核心功能是启动一个新的shell进程,并以指定用户的身份运行,其基本语法结构为su [选项] [用户名],当用户名省略时,默认切换至root用户,此时系统会提示输入目标用户的密码(root用户除外),普通用户执行su并输入root密码后,即可获得root权限的shell会话;而执行su username则会切换到指定普通用户,需输入该用户的密码。

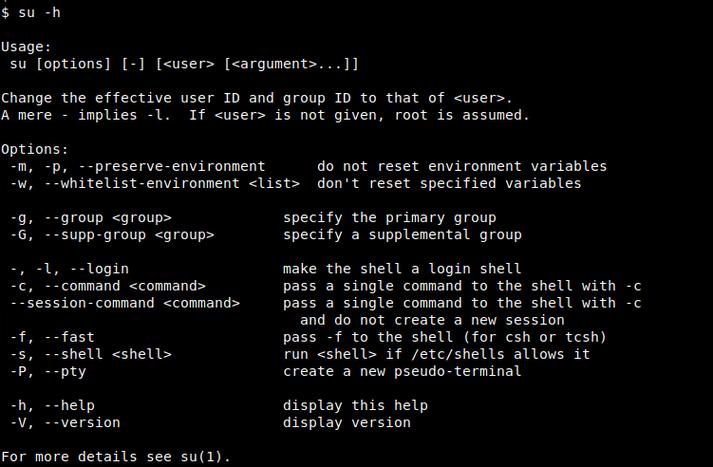

常用选项解析

su命令提供了一系列选项,以增强灵活性和安全性,以下为最常用的选项及其功能:

| 选项 | 全称 | 功能描述 |

|---|---|---|

或 -l |

login | 模拟完整登录过程,加载目标用户的环境变量(如.bashrc、.profile),切换工作目录至目标用户的主目录,并显示登录提示(如username@hostname$),这是推荐使用的选项,可避免环境变量污染。 |

-c |

command | 仅执行指定的命令后立即退出,不启动交互式shell,例如su -l oracle -c "sqlplus / as sysdba"可直接以oracle用户身份执行SQL*Plus命令。 |

-s |

shell | 指定切换后使用的shell程序,如su -s /bin/sh username将强制使用sh而非默认的bash。 |

-f |

fast | 仅适用于csh或tcsh,用于禁用shell的文件读取(.cshrc),加速启动。 |

-m 或 -p |

preserve | 保留当前用户的环境变量,不加载目标用户的环境配置,可能导致权限混乱,需谨慎使用。 |

| (无) | 结合-l使用,强制模拟登录shell,即使通过su username调用也会加载目标用户环境。 |

安全注意事项

su命令的滥用是系统安全的一大隐患,root密码的共享会大幅增加密码泄露风险,因此企业环境中通常建议使用sudo替代直接root登录,切换用户后未及时退出可能导致权限持续泄露,例如管理员在切换至普通用户后忘记执行exit,可能无意中执行了需要高权限的操作,通过su -切换用户时,系统会记录日志(如/var/log/secure),包括切换时间、来源用户和目标用户,便于审计。

su与sudo的区别

尽管su和sudo均用于权限提升,但设计理念和应用场景存在显著差异:

- 认证方式:su需要切换目标用户的密码,而sudo只需输入当前用户的密码(或配置为无密码),且可通过

/etc/sudoers精细控制权限范围(如允许用户仅执行特定命令)。 - 环境隔离:

su -会重置环境变量,而sudo默认保留部分环境变量(可通过sudo -i模拟登录环境)。 - 审计能力:sudo提供更详细的日志记录,包括执行的命令参数,而su的日志相对简单。

- 安全性:sudo避免了root密码共享,且支持权限最小化原则,更适合多管理员场景。

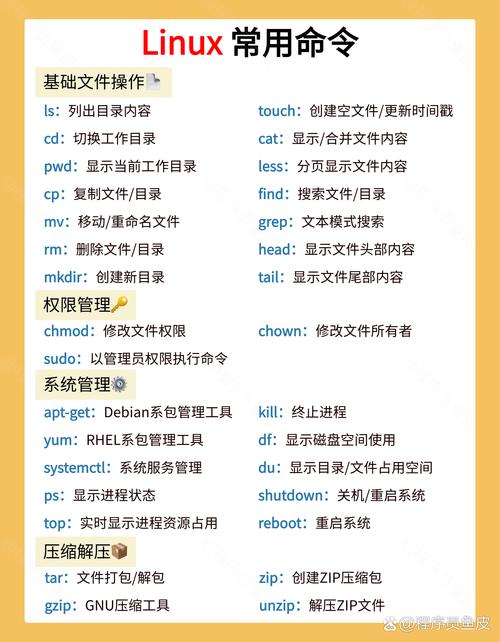

实际应用场景

- 临时管理任务:普通用户需安装软件时,可通过

sudo apt install package(若已授权)或临时切换至root执行su -。 - 服务账户切换:以

oracle用户运行数据库脚本时,使用su - oracle -c "script.sh"避免手动切换后忘记退出。 - 跨用户调试:开发者需测试应用在不同用户权限下的行为时,可快速切换至目标用户。

替代方案与最佳实践

随着系统安全需求的提升,sudo逐渐成为主流选择,其优势在于:

- 细粒度控制:通过

/etc/sudoers配置文件,可限制用户仅执行特定命令(如www-data ALL=(ALL) NOPASSWD: /usr/bin/systemctl restart nginx)。 - 审计友好:sudo日志包含命令参数,便于追踪操作来源。

- 密码安全:无需共享root密码,降低泄露风险。

最佳实践包括:

- 优先使用

sudo替代su,尤其是生产环境。 - 避免频繁切换至root,尽量以普通用户身份操作。

- 切换用户后立即检查环境变量(如

echo $HOME),确保符合预期。 - 使用

su -而非su,避免环境变量残留问题。

相关问答FAQs

Q1: su命令输入错误密码后会有什么提示?如何避免频繁输错?

A1: 当输入错误密码时,su会提示su: Authentication failure并退出,若频繁输错,可能触发系统安全机制(如临时锁定账户),为避免此问题,建议:

- 确保目标用户密码输入正确,可通过

passwd命令重置密码(需当前权限)。 - 使用

sudo时,可通过sudo -k清除缓存密码,避免长期有效。 - 在脚本中避免硬编码密码,改用

sudoers配置无密码权限或使用SSH密钥认证。

Q2: 为什么使用su -比su更安全?

A2: su -(或su -l)会模拟完整登录过程,加载目标用户的环境变量(如.bashrc)、设置正确的工作目录(目标用户主目录)和权限掩码(umask),而直接使用su会继承当前用户的部分环境变量,可能导致:

- 环境变量冲突,例如

PATH包含当前用户的可执行文件,切换后可能误执行恶意程序。 - 工作目录错误,若当前目录无权限,可能导致操作失败或权限提升漏洞。

- 权限掩码未重置,可能创建文件时权限设置不当。

su -能提供更干净的隔离环境,减少环境变量污染带来的安全风险。