dz如何防止被挂木马是一个涉及网站安全管理的重要课题,需要从多个维度进行系统防护,Discuz作为国内广泛使用的论坛程序,其安全性直接关系到网站运营和用户数据安全,因此必须采取综合措施降低被挂木马的风险。

保持程序和插件的及时更新是基础防护措施,Discuz官方会定期发布安全补丁,修复已知漏洞,管理员应关注官方公告,第一时间将程序升级到最新稳定版本,对于第三方插件需谨慎选择,优先考虑官方市场或知名开发者发布的版本,避免使用来源不明或已停止维护的插件,安装插件前应检查其更新频率和用户评价,定期更新插件至最新版,因为旧版本可能存在安全漏洞,建议关闭不必要的插件,减少攻击面。

服务器环境的安全配置至关重要,应确保服务器操作系统、Web服务器(如Apache、Nginx)、数据库(如MySQL)等组件均为最新稳定版,并及时更新安全补丁,限制文件上传目录的执行权限,仅允许上传图片等静态文件,并通过.htaccess或nginx配置禁止该目录下的脚本执行,修改默认后台管理路径,避免使用admin等常见名称,并设置复杂的后台登录密码,包括大小写字母、数字和特殊字符的组合,启用双因素认证(2FA)为后台登录增加额外安全层,即使密码泄露也能有效防护。

文件权限的合理设置是防止木马写入的关键,Discuz目录权限应遵循最小权限原则,通常建议:网站根目录设为755,数据目录(如data、config)设为751或750,重要文件(如config_global.php)设为644或更严格权限,避免将网站目录设置为777,这会给攻击者可乘之机,定期检查文件权限,发现异常修改及时排查,使用安全扫描工具(如Linux下的chkrootkit、Rkhunter)定期检查服务器是否被植入木马或后门。

数据库安全防护不可忽视,为数据库设置独立且复杂的密码,避免使用与后台相同的密码,定期备份数据库,并将备份文件存储在安全的服务器或本地,备份数据库时应选择“结构+数据”完整备份,以便在遭受攻击时快速恢复,限制数据库用户的权限,仅授予必要的操作权限(如SELECT、INSERT、UPDATE、DELETE),避免使用root账户连接数据库,对数据库用户进行IP限制,仅允许特定IP地址访问数据库。

Web应用防火墙(WAF)的部署能有效拦截恶意请求,可以选择硬件WAF或云WAF服务,配置WAF规则过滤SQL注入、XSS跨站脚本、文件上传漏洞等常见攻击,定期检查WAF日志,分析攻击来源和类型,及时调整防护策略,对于Discuz论坛,可重点关注用户注册、登录、发帖、评论等接口的请求过滤,防止恶意代码注入。

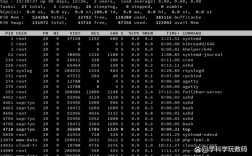

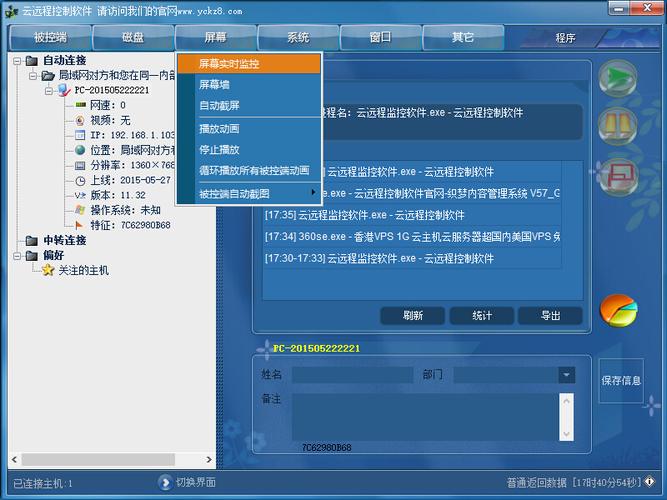

用户行为管理与安全监控相结合,开启Discuz内置的安全中心,启用登录验证码、登录失败锁定、敏感操作二次验证等功能,定期清理异常用户,如频繁发广告、注册异常的用户,监控服务器资源使用情况,如CPU、内存、流量等异常波动,可能预示着被挂木马或遭受DDoS攻击,安装服务器监控工具(如宝塔面板的监控功能),设置异常阈值告警,及时发现安全问题。

定期安全审计与渗透测试,聘请专业安全团队对网站进行渗透测试,模拟黑客攻击方式发现潜在漏洞,使用安全扫描工具(如Nessus、AWVS)对网站进行全面扫描,检查是否存在已知漏洞,定期检查网站文件完整性,可以使用工具生成文件校验和,与官方发布的校验值对比,发现异常文件及时替换。

应急响应机制的准备,制定详细的应急响应预案,包括木马清除、数据恢复、漏洞修复等流程,一旦发现网站被挂木马,应立即隔离受影响服务器,断开网络连接,防止攻击扩散,使用杀毒软件或专业木马清除工具扫描并清除木马文件,从干净备份中恢复网站数据和程序,修复被利用的漏洞,加强安全措施后,再重新上线服务。

以下是相关问答FAQs:

问题1:如何判断Discuz论坛是否被挂木马?

解答:判断方法包括:观察网站是否出现非本站的弹窗广告或跳转;检查网页源代码中是否有可疑的iframe、script或外部链接;使用杀毒软件扫描网站文件,查看是否有异常文件生成;通过搜索引擎搜索site:您的域名,检查是否有收录异常页面;监控服务器日志,发现大量异常请求或可疑IP访问,若出现上述任一情况,需立即进行安全排查。

问题2:清除木马后如何防止再次被攻击?

解答:清除木马后需采取以下措施:立即更新Discuz程序、插件及服务器组件至最新版,修复安全漏洞;修改所有后台密码、数据库密码及FTP密码,确保密码复杂度;检查并重新设置文件目录权限,遵循最小权限原则;启用Web应用防火墙(WAF)并配置严格的防护规则;定期备份数据库和网站文件,备份后存储在安全位置;关闭不必要的功能和插件,减少攻击入口;定期进行安全扫描和文件完整性检查,及时发现异常。