Kali Linux作为渗透测试和安全研究的专用操作系统,内置了丰富的命令行工具,掌握这些命令是高效工作的基础,以下从系统管理、信息收集、漏洞利用、密码攻击、网络分析、无线安全、后渗透和隐私保护八个维度,详细梳理常用命令及功能说明。

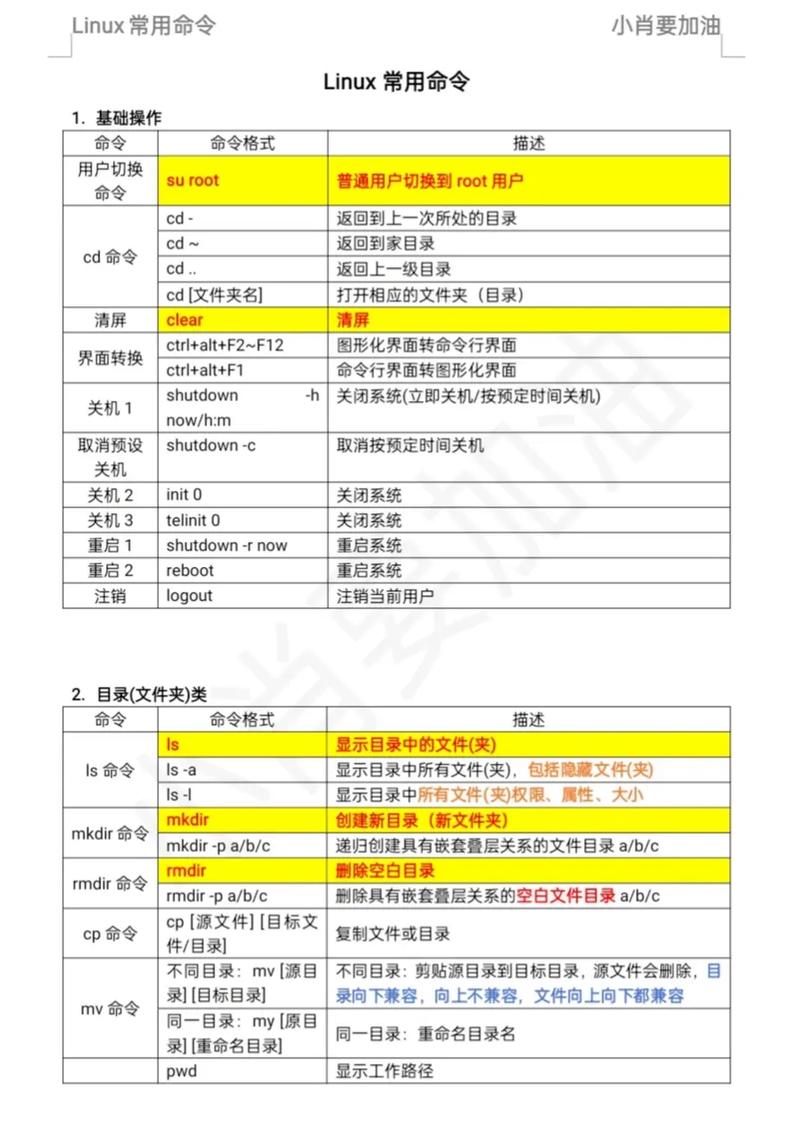

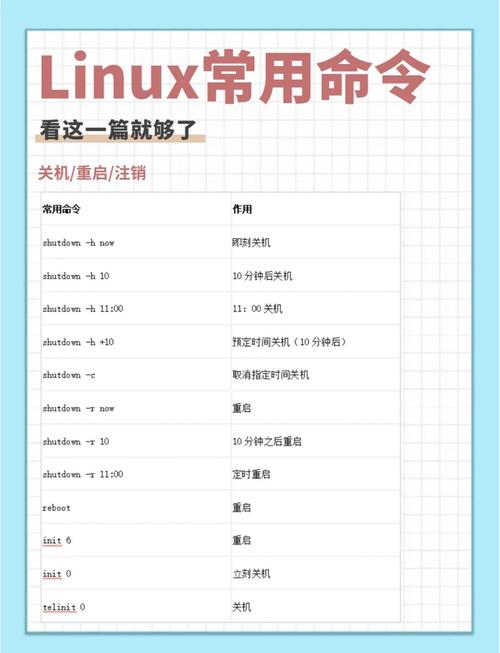

系统管理命令

系统管理是操作基础,涉及文件操作、进程管理和服务配置,常用命令包括ls(列出目录内容,-la显示隐藏文件)、cd(切换目录,返回上级)、cp(复制文件,-r递归复制目录)、mv(移动/重命名文件)、rm(删除文件,-rf强制删除目录)、chmod(修改权限,如755赋予读写执行权限)、chown(修改文件所有者),进程管理方面,ps(查看进程,-ef显示所有进程)、top/htop(实时进程监控)、kill(终止进程,-9强制终止)是核心命令,服务管理通过systemctl实现,如start/stop/restart控制服务,enable/disable设置开机自启,status查看服务状态。

信息收集命令

信息收集是渗透测试的第一步,涉及主机探测和服务枚举。nmap是必备工具,-sS(TCP SYN扫描)、-sV(服务版本探测)、-O(操作系统检测)、-p-(全端口扫描)等参数组合可全面分析目标。netstat/ss(查看网络连接,-tuln显示监听端口)、lsof(列出打开文件,识别进程占用端口)用于本地网络分析,域名和子域名探测可通过dig(查询DNS记录)、nslookup(交互式DNS查询)、whois(注册信息查询)完成,目录和文件枚举使用dirb/gobuster(暴力破解目录,-u指定URL,-w字典文件)。

漏洞利用与攻击命令

漏洞利用阶段需结合框架和工具。Metasploit Framework通过msfconsole启动,search搜索漏洞模块,use加载模块,set配置参数(如RHOSTS目标主机),exploit执行攻击,Web漏洞利用中,sqlmap(SQL注入,-u注入点URL,--dbs枚举数据库)、Burp Suite(通过命令行burp启动代理拦截流量)是常用工具,密码破解工具如John the Ripper(john --wordlist=字典.txt hash.txt字典攻击)、hashcat(hashcat -m 0 hash.txt 字典.txt,支持多种哈希算法)。

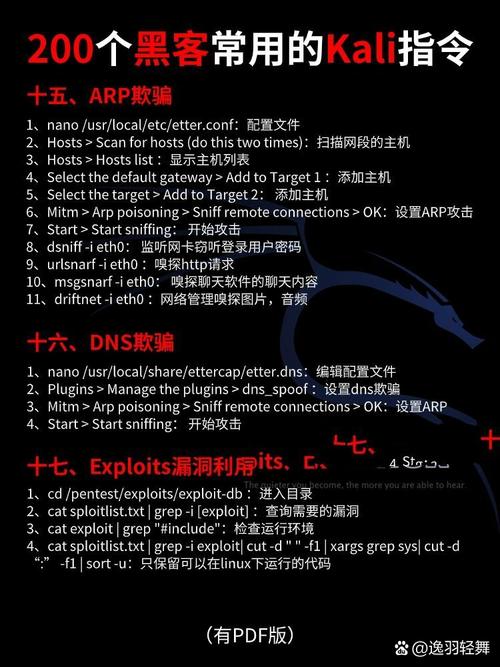

网络分析与无线安全

网络分析依赖抓包和协议分析工具。tcpdump(抓包,-i eth0指定网卡,-w保存到文件)、Wireshark(图形化分析,tshark命令行版本)可解析协议数据,无线安全工具中,airmon-ng(开启监听模式,airmon-ng start wlan0)、airodump-ng(抓取握手包,--bssid指定目标AP)、aireplay-ng(注入包重认证)、aircrack-ng(破解握手包,-w字典文件)构成完整攻击链。

后渗透与隐私保护

后渗透阶段关注权限维持和数据窃取。Meterpreter(Metasploit载荷,shell获取命令行、upload/download传输文件、keyscan记录键盘)是核心工具,权限提升使用sudo -l(查看可执行命令)、LinPEAS(Linux提权脚本,./linpeas.sh),隐私保护工具如bleachbit(清理系统痕迹,bleachbit -c清理)、shred(安全删除文件,-z覆零)确保操作不留痕迹。

相关问答FAQs

Q1: Kali Linux中如何快速查找某个工具的安装路径?

A1: 使用which命令可快速定位工具路径,例如which nmap将输出/usr/bin/nmap,若需查找所有包含关键字的工具,可通过apt search结合grep,如apt search | grep "nmap"查看相关包信息,再通过dpkg -L <包名>列出安装文件路径。

Q2: 如何在Kali Linux中禁用自动更新以避免测试中断?

A2: 编辑/etc/apt/apt.conf.d/20auto-upgrades文件,将APT::Periodic::Unattended-Upgrade "1";改为"0";,或执行sudo systemctl stop apt-daily.timer && sudo systemctl disable apt-daily.timer禁用定时任务,重启后系统将不再自动更新,需手动通过sudo apt upgrade维护系统。