扫描网站漏洞是一个系统性工程,需要结合自动化工具与人工分析,同时严格遵守法律法规和道德规范,以下是详细的操作步骤和注意事项,涵盖从前期准备到漏洞修复的全流程。

前期准备与授权

在开始扫描前,必须确保获得网站所有者的明确书面授权,未经授权的扫描可能违反《网络安全法》等法律法规,导致法律风险,授权后,需收集目标网站的基本信息,包括域名、IP地址、技术栈(如使用的Web服务器、数据库、编程语言等)、目录结构及敏感页面(如登录页、管理后台),这些信息可通过公开渠道(如WHOIS查询、nslookup工具)或初步侦察(如爬虫抓取)获取,为后续扫描提供方向。

信息收集与侦察

信息收集是漏洞扫描的基础,目的是了解目标系统的架构和潜在弱点。

- 子域名与端口扫描:使用工具(如Sublist3r、Nmap)发现子域名和开放端口,子域名可能存在配置错误或未授权访问,开放端口则暴露了运行的服务(如80端口对应HTTP、443端口对应HTTPS)。

- 技术栈识别:通过Wappalyzer等工具分析网站使用的CMS(如WordPress、Drupal)、框架(如Spring、Django)和插件,这些组件可能存在已知漏洞。

- 目录与文件枚举:使用DirBuster、Gobuster等工具扫描敏感目录(如/admin、/backup)和文件(如.git目录、配置文件.bak),避免遗漏因配置不当导致的信息泄露。

自动化漏洞扫描

自动化工具可快速发现常见漏洞,但需结合人工验证避免误报。

-

Web应用漏洞扫描:使用OWASP ZAP、Burp Suite或Nessus等工具,对网站进行全面扫描,重点关注以下漏洞类型:

(图片来源网络,侵删)

(图片来源网络,侵删)- SQL注入:检测用户输入点(如表单、URL参数)是否未对输入进行过滤,导致恶意SQL代码执行。

- 跨站脚本(XSS):扫描反射型、存储型和DOM型XSS漏洞,通过构造恶意脚本测试输出点是否进行编码。

- 跨站请求伪造(CSRF):检查是否使用Token验证用户请求,防止攻击者诱导用户执行非预期操作。

- 文件上传漏洞:测试上传点是否限制文件类型和大小,防止上传Webshell等恶意文件。

- 弱口令与权限绕过:尝试默认密码(如admin/admin)或暴力破解登录接口,检查管理后台是否存在越权访问。

-

服务器与中间件漏洞扫描:使用Nessus或OpenVAS扫描操作系统、Web服务器(如Apache、Nginx)和数据库(如MySQL、MongoDB)的已知漏洞(如CVE-2021-44228 Log4j漏洞)。

以下为常见漏洞扫描工具的对比:

| 工具名称 | 主要功能 | 优点 | 缺点 |

|----------------|-----------------------------------|-------------------------------|-------------------------------|

| OWASP ZAP | 动态扫描、被动扫描、主动扫描 | 开源免费、支持插件扩展 | 需一定配置经验 |

| Burp Suite | 代理拦截、手动测试、扫描 | 功能强大、适合深度渗透测试 | 专业版收费 |

| Nessus | 漏洞库全面、支持多平台扫描 | 扫描速度快、报告详细 | 商业版价格较高 |

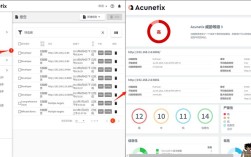

| Acunetix | 自动化程度高、误报率低 | 界面友好、集成WAF扫描 | 价格昂贵 |

人工深度测试

自动化工具无法覆盖所有逻辑漏洞,需人工介入进行深度挖掘。

- 业务逻辑漏洞:分析业务流程,如支付环节是否存在金额篡改、优惠券是否可重复使用、密码找回是否存在逻辑缺陷(如手机号验证可绕过)。

- 权限测试:测试普通用户是否能访问管理员接口,是否存在水平越权(如用户A可查看用户B的数据)或垂直越权(普通用户可执行管理员操作)。

- 安全配置检查:检查是否启用HTTPS(是否存在SSL/TLS配置错误,如Heartbleed漏洞)、是否暴露敏感信息(如错误页面显示数据库路径、服务器版本)。

漏洞验证与报告

发现疑似漏洞后,需通过复现步骤验证其真实性,避免误报,验证后,编写详细漏洞报告,内容包括:漏洞名称、风险等级(高、中、低)、漏洞位置、复现步骤、影响范围及修复建议,对于SQL注入漏洞,需提供具体的POC(Proof of Concept)代码,并建议使用参数化查询或ORM框架进行修复。

修复与复测

将漏洞报告提交给开发团队,跟踪修复进度,修复后,需进行复测确保漏洞已被彻底解决,同时避免引入新的安全问题,对于无法立即修复的高危漏洞,应采取临时缓解措施(如WAF拦截、访问控制)。

持续监控与维护

漏洞扫描不是一次性工作,需定期进行(如每月一次),并结合漏洞预警信息(如CVE公告)及时更新扫描规则,确保系统安全。

相关问答FAQs

Q1:自动化扫描工具会误报漏洞吗?如何减少误报?

A1:是的,自动化工具可能因规则僵化或环境差异产生误报,减少误报的方法包括:①结合人工验证,通过手动构造输入确认漏洞存在;②优化扫描规则,调整工具的敏感度阈值;③使用多种工具交叉验证,对比扫描结果。

Q2:扫描过程中如何避免触发网站WAF的防护机制?

A2:可通过以下方式降低被WAF拦截的风险:①调整扫描速率,避免高频请求触发频率限制;②使用代理IP池或随机User-Agent,模拟正常用户行为;③优先选择低影响扫描模式(如被动扫描),减少主动探测次数;④参考WAF规则调整扫描策略,避免触发敏感关键词检测。