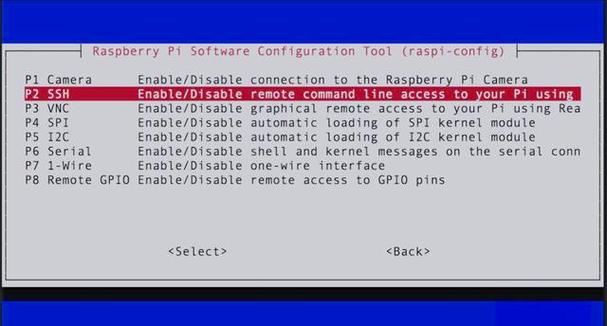

SSH(Secure Shell)是一种加密的网络协议,用于在不安全的网络中提供安全的远程登录和其他安全网络服务,它通过加密所有传输的数据,确保了通信的机密性和完整性,同时支持身份验证机制,防止未授权访问,SSH协议的设计初衷是替代传统的Telnet、FTP等不安全的协议,这些协议以明文形式传输数据,极易被窃听或篡改,SSH由客户端和服务器端两部分组成,通常通过22端口进行通信,用户可以使用SSH客户端连接到远程SSH服务器,执行命令、传输文件或管理服务。

SSH的核心功能包括安全远程登录、安全文件传输和端口转发,在远程登录方面,SSH允许用户像操作本地终端一样操作远程服务器,所有命令和输出都经过加密处理,文件传输方面,SSH提供了SCP(Secure Copy)和SFTP(SSH File Transfer Protocol)两种工具,分别用于安全复制文件和交互式文件管理,端口转发则允许用户将不安全的网络服务通过SSH隧道进行加密传输,例如将数据库连接或网页浏览通过SSH转发,提高安全性。

SSH的身份验证机制主要有两种:基于密码的认证和基于密钥的认证,基于密码的认证是最简单的方式,用户需要输入正确的用户名和密码才能登录,这种方式容易受到暴力破解和中间人攻击的威胁,相比之下,基于密钥的认证更加安全,它通过生成一对公钥和私钥来实现,用户将公钥上传到远程服务器,私钥保存在本地客户端,登录时,服务器用公钥加密一个挑战信息,客户端用私钥解密并返回,从而验证身份,这种方式避免了密码在网络上传输,且私钥可以设置密码保护,进一步增强了安全性。

SSH的配置通常通过服务器的配置文件/etc/ssh/sshd_config完成,管理员可以根据需要调整各种参数,如端口号、允许的认证方式、日志记录等,禁用基于密码的认证并强制使用密钥认证,可以显著提高服务器的安全性,SSH还支持访问控制列表(ACL),通过AllowUsers或DenyUsers指令限制特定用户的访问权限,日志记录功能则可以帮助管理员追踪登录活动和潜在的安全事件。

SSH的高级功能包括会话保持、X11转发和动态端口转发,会话保持允许用户在连接中断后重新建立会话,而无需重新执行之前的命令,X11转发则可以将远程图形应用程序的界面显示在本地客户端,适用于需要图形界面的管理任务,动态端口转发(SOCKS代理)则允许用户将本地应用程序的流量通过SSH隧道转发到远程服务器,适用于访问内网资源或绕过防火墙限制。

以下是一些常用的SSH命令及其示例:

| 命令 | 功能描述 | 示例 |

|---|---|---|

| ssh user@hostname | 连接到远程服务器 | ssh root@example.com |

| ssh -p port user@hostname | 指定端口号连接 | ssh -p 2222 user@example.com |

| scp file.txt user@hostname:/path | 复制文件到远程服务器 | scp document.txt user@example.com:/home/user/ |

| scp user@hostname:/path/file.txt | 从远程服务器复制文件 | scp user@example.com:/home/user/file.txt . |

| sftp user@hostname | 启动SFTP会话 | sftp user@example.com |

| ssh-keygen | 生成SSH密钥对 | ssh-keygen -t rsa -b 4096 |

| ssh-copy-id user@hostname | 将公钥复制到远程服务器 | ssh-copy-id user@example.com |

| ssh -X user@hostname | 启用X11转发 | ssh -X user@example.com |

| ssh -L local_port:remote_host:remote_port | 设置本地端口转发 | ssh -L 8080:localhost:80 user@example.com |

| ssh -R remote_port:local_host:local_port | 设置远程端口转发 | ssh -R 8080:localhost:80 user@example.com |

SSH的安全性可以通过多种措施进一步加强,禁用root直接登录,要求普通用户通过sudo提权,可以减少密码泄露的风险,使用fail2ban等工具可以自动封禁多次失败的登录尝试,防止暴力破解,定期更新SSH软件包和配置文件,可以修复已知的安全漏洞,对于高安全性要求的场景,还可以使用双因素认证(2FA),结合密码和动态验证码进行身份验证。

SSH协议的版本分为SSH-1和SSH-2,其中SSH-1存在多个安全漏洞,现已不推荐使用,现代SSH服务器和客户端默认使用SSH-2协议,它提供了更强的加密算法和更好的安全性,在配置SSH时,应确保协议版本设置为2,以避免使用不安全的旧版本。

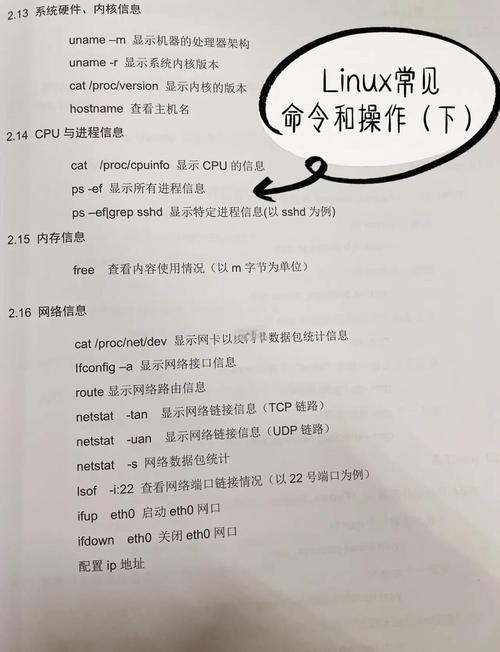

SSH的日志文件通常位于/var/log/auth.log或/var/log/secure,记录了所有登录尝试和认证结果,管理员可以通过分析日志文件,发现异常登录行为,如来自陌生IP地址的多次失败尝试,日志中包含的时间戳、用户名、IP地址和认证方式等信息,有助于快速定位和响应安全事件。

在实际应用中,SSH还经常与自动化工具结合使用,如Ansible、Fabric和Paramiko,这些工具通过SSH协议实现远程服务器的批量管理和自动化任务执行,大大提高了运维效率,Ansible可以使用SSH连接到多台服务器,并行执行命令或部署应用程序,而无需在远程服务器上安装额外的代理。

SSH的故障排查通常涉及连接超时、认证失败或权限问题,连接超时可能是由于网络问题或防火墙阻止了22端口,可以使用telnet或nc命令测试端口连通性,认证失败通常是由于密码错误或密钥配置不当,需要检查服务器上的~/.ssh/authorized_keys文件权限是否正确(通常设置为600),权限问题则可能出现在文件访问或命令执行时,需要确保用户对目标文件或目录具有足够的权限。

SSH作为一种安全、灵活的远程管理工具,在现代网络运维中扮演着至关重要的角色,通过合理配置和使用SSH,管理员可以高效、安全地管理远程服务器,同时保护敏感数据和系统资源免受未授权访问,无论是简单的命令执行还是复杂的网络隧道,SSH都能提供可靠的解决方案,是每个IT专业人士必备的技能之一。

相关问答FAQs:

-

问:SSH连接时出现“Permission denied (publickey,password)”错误怎么办?

答:此错误通常表示身份验证失败,首先检查用户名和密码是否正确,或确保公钥已正确添加到远程服务器的~/.ssh/authorized_keys文件中,如果使用密钥认证,可以尝试用ssh -v user@hostname命令查看详细日志,定位具体错误原因,确认~/.ssh目录和authorized_keys文件的权限设置正确(目录权限为700,文件权限为600),避免权限过高导致认证失败。 -

问:如何通过SSH实现本地端口转发,访问远程服务器的内网资源?

答:可以使用SSH的本地端口转发功能,命令格式为ssh -L local_port:remote_host:remote_port user@hostname,若要访问远程服务器192.168.1.100的80端口,可以在本地执行ssh -L 8080:192.168.1.100:80 user@example.com,然后通过浏览器访问http://localhost:8080即可,这样,本地8080端口的流量会通过SSH隧道安全转发到远程服务器的内网资源。