在当前数字化转型加速的背景下,企业网络安全面临的风险日益严峻,渗透测试作为主动发现安全漏洞的核心手段,其需求持续攀升,带动了渗透测试岗位招聘市场的活跃,企业在招聘渗透测试人才时,不仅关注候选人的技术硬实力,也越来越重视其综合素养与实战经验,形成了较为明确的人才画像标准。

渗透测试岗位的核心职责是通过模拟黑客攻击手段,对企业的信息系统、网络架构、应用程序等进行全面安全评估,识别潜在的安全漏洞,并提供可行的修复建议,这一岗位要求从业者具备扎实的网络基础知识,包括TCP/IP协议、操作系统原理、网络设备配置等;同时需熟练掌握各类渗透测试工具,如Nmap、Burp Suite、Metasploit、Wireshark等,能够根据目标环境选择合适的工具组合进行漏洞探测与利用,代码审计能力也是重要加分项,尤其是对Web应用常见的SQL注入、XSS、CSRF、文件上传漏洞等原理及利用方式的深入理解,需要候选人具备至少一种编程语言(如Python、Java、PHP)的编写能力。

从招聘层级来看,渗透测试岗位通常分为初级、中级和高级,初级渗透测试工程师主要负责执行标准化的测试流程,在指导下完成漏洞扫描、基础漏洞验证等工作,要求候选人具备1-2年相关经验,熟悉常见漏洞类型及利用方法,持有如CISP-PTE、CEH等基础认证者优先,中级渗透测试工程师则需要独立负责中大型项目的渗透测试工作,能够制定测试方案、编写测试报告,并对复杂漏洞进行深度挖掘,通常要求3-5年经验,具备代码审计能力和渗透测试框架设计能力,拥有OSCP等认证更具竞争力,高级渗透测试工程师或安全专家则需主导企业级安全评估项目,解决前沿技术难题,输出安全策略建议,并对团队进行技术指导,要求5年以上经验,在漏洞挖掘、工具开发或安全架构设计方面有突出成果,持有OSEP、CISSP等高级认证者更受青睐。

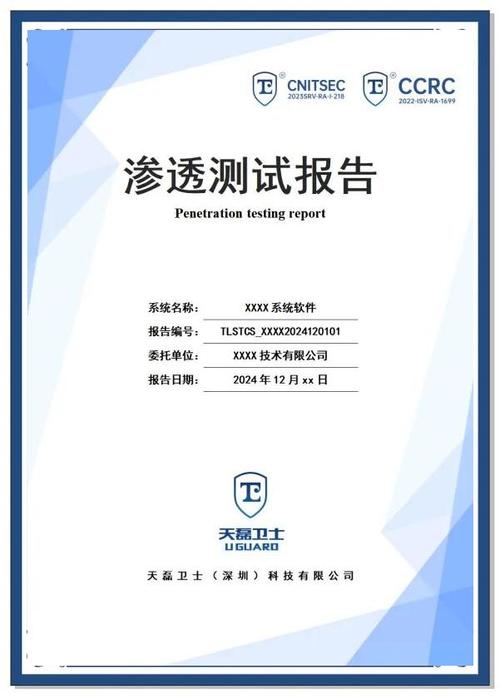

企业在招聘过程中,除了技术能力,还注重候选人的实战经验,是否参与过真实的渗透测试项目,是否有在漏洞赏金平台(如HackerOne、Bugcrowd)提交漏洞的经历,或是否在CTF竞赛中获得过优异成绩,这些经历能够直观反映候选人的动手能力和问题解决能力,沟通能力与文档撰写能力同样不可或缺,渗透测试工程师需要将复杂的技术问题以清晰、准确的方式呈现给非技术背景的管理层,因此测试报告的逻辑性、专业性和可读性成为重要考核指标。

为了更高效地筛选人才,企业在招聘渗透测试岗位时,通常会设置多轮考核环节,简历筛选阶段重点关注候选人的技术栈、项目经验及认证资质;笔试环节则通过在线测试考察基础知识点掌握情况,如网络协议、漏洞原理、工具使用等;面试环节分为技术面试和综合面试,技术面试通过场景题(如“如何检测一个内网是否存在未授权访问的服务”)考察候选人的思维逻辑和实战技巧,综合面试则评估其职业素养、团队协作能力及对行业动态的关注度,部分企业还会设置实操考核,要求候选人在限定时间内完成指定目标的渗透测试,直接检验其动手能力。

以下为渗透测试岗位常见技术能力要求与对应权重参考表:

| 技术能力模块 | 具体要求 | 权重 |

|---|---|---|

| 网络基础 | TCP/IP协议、网络设备(路由器、交换机)、防火墙原理、网络拓扑分析 | 15% |

| 操作系统安全 | Windows/Linux系统权限提升、日志分析、服务漏洞利用 | 15% |

| Web应用安全 | OWASP Top 10漏洞原理与利用、代码审计、Webshell编写与防御 | 25% |

| 渗透测试工具 | Nmap、Burp Suite、Metasploit、Nessus、Sqlmap等工具熟练使用 | 20% |

| 编程与脚本能力 | Python/Java/PHP等至少一种语言,能编写自动化测试脚本或漏洞利用工具 | 15% |

| 移动安全与物联网安全 | 移动应用渗透测试、IoT设备固件分析(加分项) | 5% |

| 法律与合规意识 | 熟悉网络安全法、渗透测试授权流程,遵守职业道德规范 | 5% |

值得注意的是,渗透测试领域的技术更新迭代速度较快,企业对候选人的学习能力要求较高,云安全、容器安全、API安全等新兴领域的渗透测试需求逐渐增加,具备相关经验的候选人更具优势,具备红队演练、应急响应经验的复合型人才也受到市场欢迎,这类人才不仅能发现漏洞,还能从攻击者视角评估整体安全防护能力。

对于求职者而言,要成功应聘渗透测试岗位,需从以下几个方面做好准备:一是系统学习网络安全基础知识,构建完整的知识体系;二是积极参与实战项目,通过搭建靶场(如DVWA、Metasploitable)或参与漏洞赏金平台积累经验;三是考取权威认证,提升简历竞争力;四是关注行业动态,学习前沿技术,如云渗透测试工具(如AWS Pentesting Toolkit、Azure Security Center)的使用;五是注重软技能培养,提升沟通表达和报告撰写能力。

随着《网络安全法》《数据安全法》等法律法规的实施,企业对合规性渗透测试的需求将持续增长,渗透测试岗位的招聘热度有望在长期内保持稳定,AI技术在渗透测试中的应用逐渐深入,掌握AI辅助漏洞挖掘技术的候选人将在未来市场中占据优势,对于企业而言,在招聘过程中需平衡候选人的技术深度与广度,既要考察其解决具体问题的能力,也要评估其持续学习和适应技术变革的潜力,从而组建具备实战能力的安全团队,为企业数字化转型保驾护航。

相关问答FAQs:

Q1:没有渗透测试工作经验,如何入门渗透测试岗位?

A1:入门渗透测试岗位可从以下步骤入手:通过在线课程(如Coursera、Udemy的网络安全课程)、书籍(如《Web应用黑客手册》)系统学习基础理论;搭建本地靶场环境(如DVWA、VulnHub上的 vulnerable VMs)进行实战练习,熟悉漏洞利用流程;参与开源项目或漏洞赏金平台(如补天、漏洞盒子)的低难度漏洞挖掘,积累实战经验并写入简历;考取入门级认证(如CISP-PTE初级、eJPT)提升竞争力,应聘初级渗透测试工程师岗位,从辅助性工作开始逐步积累经验。

Q2:渗透测试工程师需要具备哪些软技能?为什么这些软技能重要?

A2:渗透测试工程师需具备的软技能包括:

- 沟通能力:需向技术团队和管理层分别汇报漏洞细节和风险等级,清晰表达技术问题至关重要;

- 报告撰写能力:测试报告需包含漏洞证明、风险分析、修复建议,直接影响后续漏洞修复效率;

- 团队协作能力:常需与开发、运维、运维团队协作推动漏洞修复,跨部门沟通能力不可或缺;

- 问题解决能力:面对复杂环境需灵活调整测试策略,创新性解决非常规漏洞;

- 职业道德:严格遵守授权范围,保护测试数据隐私,避免法律风险。

这些软技能直接影响工作效率和成果落地,即使技术过硬,若缺乏沟通或报告能力,也可能导致漏洞无法被有效修复,影响安全评估价值。