在当前数字化转型加速的背景下,企业对代码安全的重视程度显著提升,代码审计作为保障软件安全的核心环节,其人才需求持续增长,代码审计招聘不仅要求候选人具备扎实的编程基础和漏洞挖掘能力,还需要熟悉安全攻防技术、掌握审计工具,并拥有良好的问题分析与解决能力,以下从岗位定义、核心能力要求、招聘流程、行业现状及发展建议等方面展开详细分析。

代码审计岗位的核心职责与能力要求

代码审计工程师主要负责对软件源代码、二进制代码进行系统性审查,发现潜在的安全漏洞(如SQL注入、XSS、缓冲区溢出等),并提供修复建议,其核心能力要求可分为技术能力、工具掌握和软实力三个维度。

技术能力

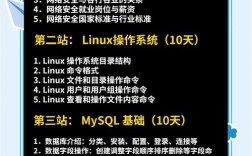

- 编程语言基础:需精通至少1-2种主流编程语言(如C/C++、Java、Python、PHP、Go等),熟悉其语法特性、内存管理机制及常见安全风险点,审计C语言代码时需重点关注指针操作、边界检查等问题;审计Java代码则需关注反序列化、日志注入等风险。

- 漏洞原理与攻防技术:深入理解OWASP Top 10等常见漏洞原理,掌握漏洞利用方法与防御策略,能够从攻击者视角审视代码逻辑。

- 安全协议与加密技术:熟悉HTTPS、TLS等安全协议,了解对称加密、非对称加密、哈希算法等加密技术的应用场景及实现缺陷。

- 代码架构分析:具备系统架构设计能力,能够从代码结构层面识别权限控制、数据流等设计层面的安全问题。

工具掌握

- 静态代码审计工具:如SonarQube、Fortify、Checkmarx、Semgrep等,需熟悉工具的配置规则与报告解读,并能结合人工审计提升效率。

- 动态测试与调试工具:如Burp Suite、Wireshark、GDB、WinDbg等,用于动态分析程序行为、复现漏洞。

- 模糊测试工具:如AFL、Peach Fuzzer等,通过输入异常数据发现潜在崩溃或逻辑漏洞。

- 版本控制与CI/CD工具:熟悉Git、SVN等版本控制工具,了解Jenkins、GitLab CI等持续集成环境中的安全集成方案。

软实力

- 逻辑思维与细节把控:代码审计需具备严谨的逻辑推理能力,能够从复杂的代码逻辑中梳理出潜在风险路径。

- 文档撰写与沟通能力:需清晰撰写漏洞报告,描述漏洞原理、影响范围及修复方案,并与开发团队高效协作推动问题修复。

- 持续学习能力:安全漏洞与技术更新迭代快,需持续关注最新的漏洞案例、审计技术及行业动态。

代码审计招聘的流程与考察重点

企业招聘代码审计工程师通常通过简历筛选、笔试、技术面试、HR面试及背景调查等环节,重点考察候选人的实际能力与经验匹配度。

简历筛选

- 项目经验:关注候选人是否有实际代码审计项目经历,如参与过开源项目审计、企业内部系统安全评估或漏洞赏金计划中的漏洞提交记录。

- 技术栈匹配:根据企业技术方向(如Web安全、移动安全、IoT安全等)筛选对应编程语言与工具经验的候选人。

- 认证与成果:持有CISSP、OSCP、CISP-PTE等安全认证,或在安全会议(如Black Hat、DEF CON)发表过演讲、论文的候选人更具竞争力。

笔试与实操

- 理论笔试:考察漏洞原理、安全协议、加密算法等基础知识,例如要求分析某段代码中的漏洞类型及利用方式。

- 代码审计实操:提供包含已知漏洞的代码片段(如PHP的eval函数滥用、C的缓冲区溢出等),要求候选人在规定时间内定位漏洞并说明修复建议,部分企业还会安排真实项目代码的审计任务,评估候选人的效率与深度。

技术面试

- 深度技术提问:面试官会围绕候选人的项目经验展开,请描述一次你发现的最复杂漏洞,分析其成因与修复过程”;或针对特定技术场景提问,如“如何审计一个未提供源码的二进制文件?”

- 场景化问题:某电商系统存在优惠券逻辑漏洞,如何设计审计方案?”“如何判断一个审计工具的误报率?”

- 工具使用演示:部分企业会要求候选人现场演示使用审计工具分析代码,或解释某份审计报告中的漏洞细节。

行业现状与发展趋势

人才需求与薪资水平

随着金融、互联网、物联网等行业对安全的投入增加,代码审计岗位需求持续攀升,据行业调研,具备3年以上经验的代码审计工程师年薪普遍在20万-50万元,一线城市资深工程师可达60万元以上,企业对复合型人才(如懂开发的安全工程师)的薪资溢价显著。

挑战与应对

- 人才缺口:高端代码审计人才供不应求,企业需加强内部培养,如通过“师傅带教”模式提升新人审计能力。

- 技术复杂性:云原生、微服务架构的普及增加了审计难度,需掌握容器安全、API安全等新技术。

- 自动化与人工结合:AI驱动的自动化审计工具(如GitHub Copilot的代码安全建议)逐渐兴起,但人工审计在逻辑漏洞、业务安全层面的优势仍不可替代。

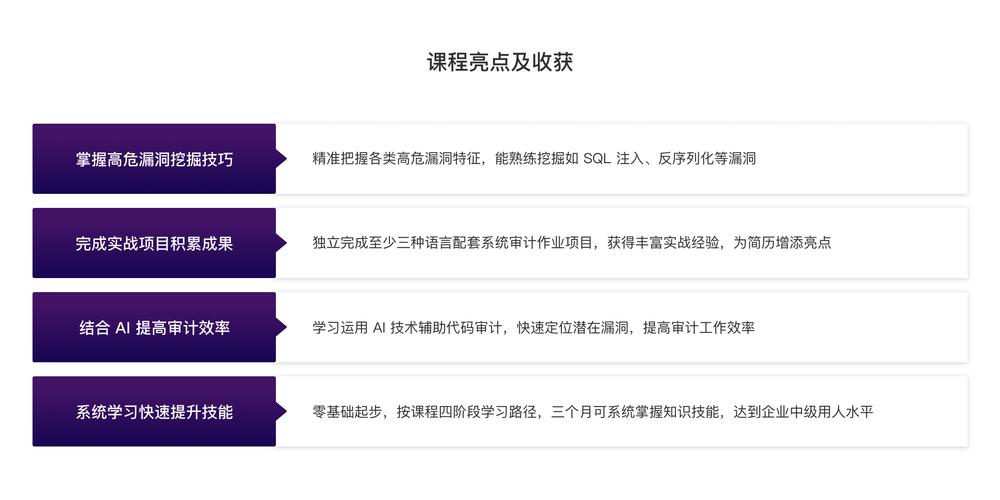

给候选人的建议

- 夯实基础:系统学习编程语言与安全原理,通过漏洞靶场(如Pwnable.kr、CTF比赛)提升实战能力。

- 积累经验:参与开源项目审计、漏洞赏金计划(如HackerOne、补天平台),积累真实漏洞挖掘案例。

- 关注行业动态:定期阅读安全博客(如FreeBuf、安全客)、关注CVE漏洞公告,学习新型漏洞的审计方法。

相关问答FAQs

Q1:非科班出身,如何转行从事代码审计工作?

A1:非科班候选人可通过以下路径转行:①系统学习编程语言(建议从Python或PHP入手),掌握基础语法与常见安全风险;②考取入门级认证(如CISP-PTE、CEH)建立知识体系;③从漏洞赏金平台或开源项目审计积累实战经验,逐步提升技术深度;④关注企业对“开发+安全”复合型人才的需求,若具备开发经验可优先转型。

Q2:代码审计与渗透测试的区别是什么?招聘时更看重哪个?

A2:代码审计侧重源码层面的静态与动态分析,从开发阶段消除漏洞;渗透测试则侧重通过模拟攻击验证系统整体安全性,覆盖运行时的漏洞,两者目标一致但方法不同,招聘时,若企业重视软件开发生命周期(SDLC)安全,更看重代码审计能力;若侧重系统上线后的安全防护,则渗透测试经验更受青睐,实际工作中,两者能力结合的候选人更具竞争力。