远程接入命令是现代IT管理和运维中不可或缺的工具,它允许用户通过网络远程访问和控制目标设备,无论是服务器、路由器还是个人计算机,这些命令通过命令行界面(CLI)或图形界面(GUI)提供高效、直接的交互方式,极大地提升了工作效率和问题解决能力,本文将详细介绍常见的远程接入命令及其应用场景,包括Windows和Linux系统中的常用工具,以及网络设备中的远程管理协议。

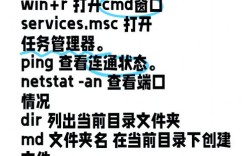

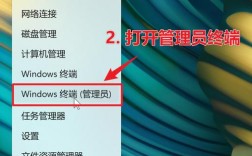

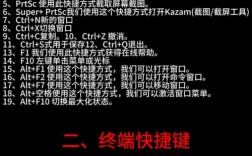

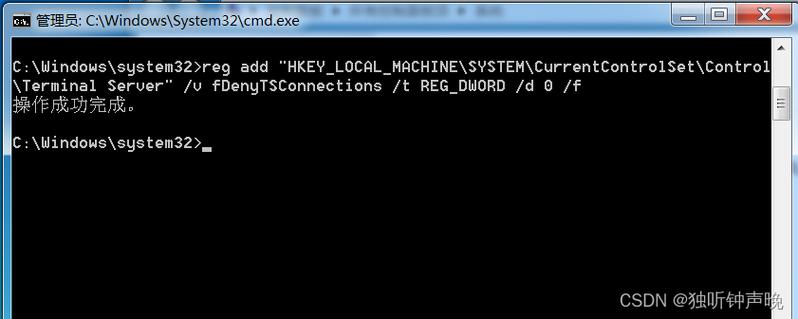

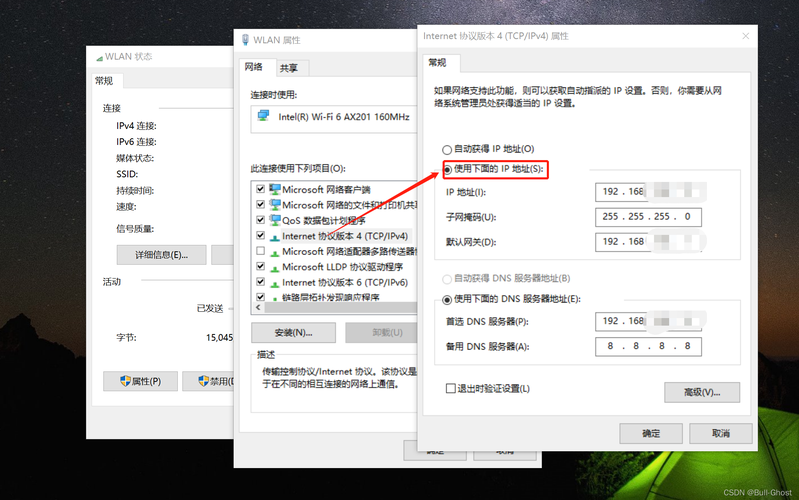

在Windows系统中,最常用的远程接入命令是“mstsc”,它启动远程桌面连接(RDP)工具,允许用户通过图形界面远程访问另一台Windows计算机,使用时,只需在命令提示符或运行窗口中输入“mstsc”,然后输入目标计算机的IP地址或主机名,即可建立连接,PowerShell提供了更强大的远程管理功能,通过“Enter-PSSession”命令,用户可以以交互式方式远程执行命令,Enter-PSSession -ComputerName 192.168.1.100 -Credential (Get-Credential)”,Get-Credential”会提示输入用户名和密码,对于需要批量管理的场景,PowerShell的“Invoke-Command”命令也非常实用,它可以远程执行脚本或命令,Invoke-Command -ComputerName (Get-Content hosts.txt) -ScriptBlock { Get-Process }”,其中hosts.txt包含目标计算机列表。

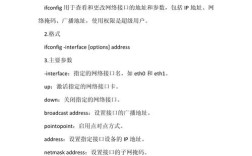

Linux系统中的远程接入命令则更加多样化,ssh”(Secure Shell)是最基础和广泛使用的工具,通过“ssh username@hostname”命令,用户可以安全地远程登录到Linux服务器,ssh root@192.168.1.100”,为了更高效地执行命令,可以使用“ssh username@hostname 'command'”的格式,ssh user@server 'ls -l /tmp'”,这会直接返回命令结果而无需进入交互式shell,对于需要文件传输的场景,“scp”(Secure Copy)和“sftp”(SSH File Transfer Protocol)是常用工具,scp -r /local/path user@remote:/remote/path”用于递归复制目录,而“sftp user@remote”则启动交互式文件传输会话。“tmux”或“screen”等工具可以在远程会话中提供持久化终端功能,即使网络断开,也可以重新连接并恢复会话,这对于长时间运行的任务尤为重要。

网络设备的远程接入通常依赖于专用协议,如SSH、Telnet或SNMP,对于路由器、交换机等设备,SSH是最安全的远程管理方式,例如通过“ssh admin@192.168.1.1”登录设备CLI,虽然Telnet(如“telnet 192.168.1.1”)也能实现远程接入,但由于其数据以明文传输,安全性较低,仅在非敏感网络或测试环境中使用,对于需要监控网络设备的场景,SNMP(Simple Network Management Protocol)通过“snmpwalk”等命令(如“snmpwalk -v2c -c public 192.168.1.1”)可以获取设备的状态信息,-v2c”指定SNMP版本,“-c public”指定 community string。

为了更直观地比较不同远程接入命令的特点,以下表格总结了常用命令及其适用场景:

| 命令/工具 | 系统平台 | 主要功能 | 示例用法 | 安全性 |

|---|---|---|---|---|

| mstsc | Windows | 远程桌面连接 | mstsc 192.168.1.100 | 中等(依赖RDP加密) |

| Enter-PSSession | Windows | PowerShell远程交互 | Enter-PSSession -ComputerName Server01 | 高(基于Kerberos) |

| ssh | Linux/Unix | 安全远程登录 | ssh user@192.168.1.100 | 高(加密传输) |

| scp | Linux/Unix | 安全文件传输 | scp file.txt user@remote:/home/user | 高(加密传输) |

| telnet | 通用 | 远程终端连接 | telnet 192.168.1.1 | 低(明文传输) |

| snmpwalk | 通用 | 网络设备监控 | snmpwalk -v2c -c public 192.168.1.1 | 中等(依赖community string) |

在实际应用中,远程接入命令的选择需根据具体需求和安全策略决定,对于生产环境中的服务器,应优先使用SSH或PowerShell,避免使用Telnet等不安全的协议,为了增强安全性,建议启用双因素认证(2FA)或密钥认证,限制远程访问的IP地址范围,并定期更新系统和工具补丁。

远程接入命令虽然功能强大,但也存在一定的风险,如果配置不当,可能导致未授权访问或数据泄露,在使用这些命令时,务必遵循最小权限原则,仅授予必要的操作权限,并记录所有远程会话的日志以便审计,对于企业环境,集中化的远程管理工具(如Ansible、SaltStack)可以进一步简化操作并提升安全性,通过自动化脚本实现批量设备管理和配置部署。

远程接入命令是IT运维的核心工具,掌握其使用方法和最佳实践,能够显著提升工作效率和系统安全性,无论是Windows的PowerShell、Linux的SSH,还是网络设备的专用协议,都需要根据场景灵活选择,并始终将安全放在首位。

相关问答FAQs

问题1:如何确保远程接入命令的安全性?

解答:确保远程接入安全的关键措施包括:1)使用加密协议(如SSH替代Telnet);2)启用双因素认证(2FA)或密钥认证而非密码;3)限制访问IP地址,仅允许特定网络范围;4)定期更新系统和工具补丁,修复已知漏洞;5)记录远程会话日志,便于审计和追踪异常行为;6)遵循最小权限原则,避免使用管理员账户进行常规操作。

问题2:远程连接时出现“连接超时”错误,可能的原因及解决方法是什么?

解答:连接超时通常由以下原因导致:1)目标设备未开机或网络不可达,可检查IP地址是否正确及设备状态;2)防火墙阻止了端口(如SSH默认22端口),需在目标设备或网络设备上开放相应端口;3)远程服务未启动(如SSH服务),可通过“systemctl status ssh”或“netstat -tuln | grep 22”检查并启动服务;4)网络延迟或丢包,可通过ping命令测试网络连通性,若问题持续,可尝试使用不同的网络环境或联系网络管理员排查链路问题。