Kali Linux 作为一款专为渗透测试和安全审计设计的操作系统,集成了大量安全工具和命令行 utilities,掌握其常用命令是高效工作的基础,以下从系统管理、网络分析、密码破解、漏洞扫描等维度分类详解核心命令,并辅以表格对比常用工具参数。

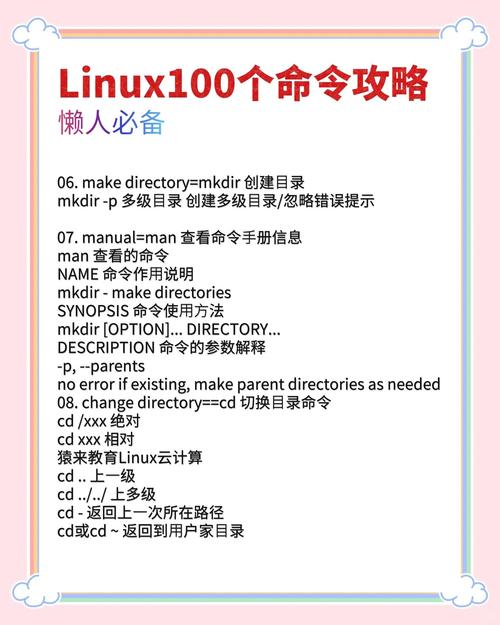

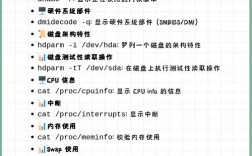

系统管理命令

Kali 基于 Debian,继承了 Linux 的基础命令体系,文件操作中,ls -la 显示详细文件列表(含权限、所有者),cp -r 递归复制目录,mv 可用于移动或重命名,rm -rf 强制删除文件及目录(需谨慎),权限管理方面,chmod 755 file 设置读写执行权限(所有者可读写执行,组和其他用户可读执行),chown user:group file 修改文件所有者,进程管理中,ps aux 查看所有进程,top 实时监控资源占用,kill -9 PID 强制终止进程,systemctl start/stop service 管理系统服务,软件包管理依赖 apt,如 apt update 更新源,apt install toolname 安装工具,apt remove toolname 卸载,apt search keyword 搜索工具。

网络分析命令

网络诊断是渗透测试的基础。ifconfig 或 ip addr 查看网卡信息,ping target_ip 测试网络连通性,netstat -tuln 查看监听端口,ss -tuln 替代 netstat(更高效),流量分析工具中,tcpdump -i eth0 -w capture.pcap 抓取网络包并保存,wireshark(图形化)或 tshark(命令行)解析数据包,端口扫描常用 nmap,如 nmap -sS target_ip 进行 SYN 扫描,nmap -sV target_ip 检测服务版本,nmap -O target_ip 识别操作系统,路由追踪使用 traceroute target_ip 或 mtr target_ip(实时显示路径)。

密码破解与暴力破解

Kali 提供多种密码破解工具。John the Ripper(John)支持字典破解,命令为 john --wordlist=wordlist.txt hash_file,--format 指定哈希类型(如 md5、sha256)。Hashcat 利用 GPU 加速,命令 hashcat -m 0 hash_file wordlist.txt(-m 0 为 MD5 哈希),支持规则攻击(-r rule.txt)和组合攻击(-a 3),在线密码破解工具 hydra 可针对多种服务,如 hydra -l username -P wordlist.txt ssh://target_ip 破解 SSH,-L 指定用户名字典。

漏洞扫描与利用

漏洞扫描是渗透测试的核心环节。Nessus 通过 nessuscli scan launch --policy "Policy Name" target_ip 启动扫描,生成详细报告。OpenVAS 是 Nessus 的开源替代,通过 gsad 启动 Web 界面配置扫描,Web 应用扫描中,nikto -h http://target_ip 扫描已知漏洞,sqlmap -u "http://target_ip/page.php?id=1" --dbs 自动检测 SQL 注入并获取数据库,漏洞利用框架 Metasploit 启动后,search exploit name 搜索漏洞模块,use exploit/windows/smb/ms17_010_eternalblue 加载模块,set RHOSTS target_ip 设置目标,exploit 执行攻击。

无线安全测试

针对无线网络,airmon-ng start wlan0 将网卡监听模式,airodump-ng wlan0mon 扫描附近 Wi-Fi,aireplay-ng -0 10 -a BSSID wlan0mon 解除客户端认证,aircrack-ng -w wordlist.cap -b BSSID 破解 WPA/WPA2 密码。

常用工具参数对比

| 工具 | 常用参数 | 功能描述 |

|---|---|---|

nmap |

-sS(SYN扫描)、-sV(版本检测) |

网络端口扫描与服务识别 |

john |

--wordlist=字典、--format=哈希类型 |

密码哈希破解 |

hydra |

-L 用户名字典、-P 密码字典 |

多协议暴力破解 |

sqlmap |

--dbs(列出数据库)、--tables |

SQL 注洞利用与数据库枚举 |

metasploit |

set RHOSTS 目标IP、exploit |

漏洞利用与载荷生成 |

相关问答FAQs

Q1:Kali Linux 中如何提升命令行操作效率?

A1:可通过以下方式优化:

- 使用

alias创建命令别名,如alias ll='ls -la'简化常用命令; - 利用

Tab键自动补全命令和文件名; - 结合管道符 和重定向

>,如cat file.txt | grep "keyword" > result.txt过滤并保存结果; - 使用

tmux或screen管理多个终端会话,避免断开连接会话丢失。

Q2:在渗透测试中如何避免法律风险?

A2:必须遵守合法授权原则:

- 仅获得明确书面授权的目标系统才能进行测试,未授权测试可能构成违法;

- 测试范围严格控制在授权范围内,避免影响非授权系统;

- 遵循“最小影响”原则,如避免破坏数据或导致服务中断;

- 测试后需提交详细报告,包括漏洞描述及修复建议,并销毁测试数据。

掌握以上命令和工具,结合合法合规的测试原则,可有效提升 Kali Linux 在安全工作中的实战能力。