在Linux系统中,抓包是网络管理和故障排查的核心技能之一,通过抓包工具可以捕获和分析网络数据包,从而定位网络延迟、丢包、安全漏洞等问题,Linux环境下最常用的抓包工具是tcpdump,此外还有Wireshark(图形化工具)、tshark(命令行版本)等,本文将详细介绍tcpdump的使用方法,包括基本语法、常用参数、过滤表达式及实际应用场景,并辅以表格对比不同参数的功能,最后以FAQs形式解答常见问题。

tcpdump基础语法与核心参数

tcpdump通过命令行参数控制抓包行为,基本语法为:tcpdump [选项] [表达式],选项用于指定抓包方式,表达式用于过滤数据包,以下是核心参数的详细说明:

-

接口选择:使用

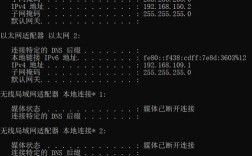

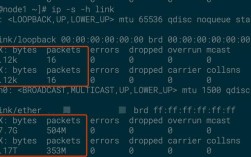

-i参数指定抓取的网络接口,如tcpdump -i eth0仅抓取eth0接口的数据包,若不指定,则默认抓取第一个活跃接口,可通过tcpdump -D查看所有可用接口。 -

数量限制:

-c参数用于设定抓包数量,如tcpdump -c 100抓取100个数据包后自动停止,适合快速分析特定流量。 -

显示格式:

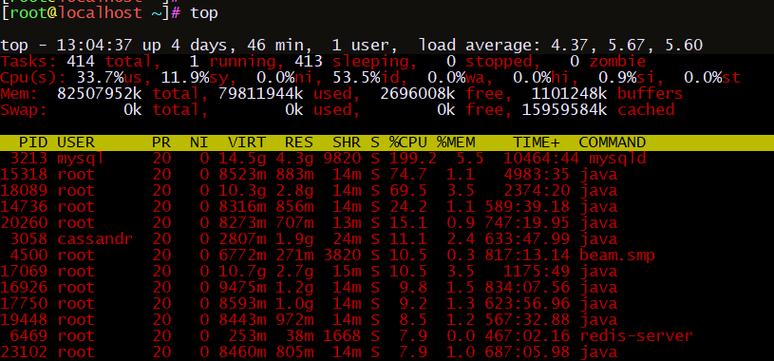

-n参数禁止域名解析,直接显示IP地址,避免因DNS查询影响抓包效率;-nn则进一步禁止端口解析(如显示80而非http)。-X或-XX参数以十六进制和ASCII格式显示数据包内容,便于分析应用层数据。 (图片来源网络,侵删)

(图片来源网络,侵删) -

输出保存:

-w参数将抓包结果保存到文件,如tcpdump -w capture.pcap,生成的.pcap文件可用Wireshark打开;-r参数用于读取已保存的文件,如tcpdump -r capture.pcap。 -

实时显示:默认情况下,

tcpdump会在终端实时显示抓包结果,可通过-q参数简化输出,仅显示关键信息。

过滤表达式:精准捕获目标数据包

过滤表达式是tcpdump的核心功能,通过组合协议、IP、端口等条件实现精准抓包,以下为常用过滤规则:

-

协议过滤:直接指定协议名称,如

tcpdump icmp仅抓取ICMP协议数据包(如ping命令流量);tcpdump tcp抓取TCP流量,适用于分析HTTP、SSH等应用。 (图片来源网络,侵删)

(图片来源网络,侵删) -

IP地址过滤:

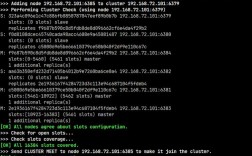

host关键字用于指定源或目标IP,如tcpdump host 192.168.1.100抓取与该IP相关的所有数据包;src和dst分别限定源或目标,如tcpdump src 192.168.1.100仅抓取源IP为该地址的数据包。 -

端口过滤:

port关键字用于指定端口,如tcpdump port 80抓取HTTP流量;portrange可指定端口范围,如tcpdump portrange 8000-9000抓取8000至9000端口的流量。 -

组合过滤:通过

and、or、not逻辑运算符组合条件,如tcpdump tcp and port 80 and host 192.168.1.100抓取特定IP的HTTP流量;tcpdump not icmp排除ICMP流量,减少干扰。 -

网络范围过滤:

net关键字用于指定网段,如tcpdump net 192.168.1.0/24抓取该网段的所有流量。

高级应用与实际场景

-

抓取特定进程的流量:结合

netstat和tcpdump,先通过netstat -tupn | grep nginx获取nginx进程的端口,再用tcpdump port 80抓取流量,适用于分析Web服务性能问题。 -

监控TCP连接状态:使用

tcpdump -tcp -S 'tcp[tcpflags] & (tcp-rst|tcp-syn|tcp-fin) != 0'抓取TCP握手、挥手或RST包,分析连接异常原因。 -

加密流量分析:对于HTTPS流量,

tcpdump仅能抓取到TLS握手阶段的证书信息,无法解密内容,需配合sslstrip或专业工具进行深度分析。 -

高并发场景优化:在高负载服务器上,可使用

-B参数增大缓冲区(如tcpdump -B 65536),避免丢包;或结合-s 0抓取完整数据包(默认仅抓取前68字节)。

常用参数对比表

| 参数 | 功能描述 | 示例 |

|---|---|---|

-i <接口> |

指定抓包接口 | tcpdump -i wlan0 |

-c <数量> |

限定抓包数量后停止 | tcpdump -c 50 |

-n |

禁止域名解析 | tcpdump -n host example.com |

-w <文件> |

保存抓包结果到文件 | tcpdump -w output.pcap |

-X |

显示十六进制和ASCII数据内容 | tcpdump -X icmp |

-q |

简化输出,仅显示关键信息 | tcpdump -q |

-s <长度> |

设置抓包长度(0为抓取完整包) | tcpdump -s 0 |

相关问答FAQs

问题1:为什么使用tcpdump抓取不到本地回环接口(lo)的流量?

解答:默认情况下,tcpdump不会抓取回环接口的流量,需通过-i lo显式指定接口,执行tcpdump -i lo -n即可抓取本地回环流量,适用于测试本地服务间的通信。

问题2:如何抓取包含特定关键字(如"error")的HTTP响应数据包?

解答:可通过组合tcpdump和grep实现,但需注意tcpdump本身不支持文本过滤,推荐使用tcpdump -A -s 0 'tcp port 80 and (tcp[((tcp[12:1] & 0xf0) >> 2):4] = 0x6572726f7)',其中-A以ASCII模式显示,tcp[((tcp[12:1] & 0xf0) >> 2):4]匹配TCP载荷中的"error"十六进制值(6572726f7),若需更灵活的文本过滤,可将抓包结果保存为文件后用grep分析,如tcpdump -A -s 0 -w http.pcap 'tcp port 80' && grep -i 'error' http.pcap。