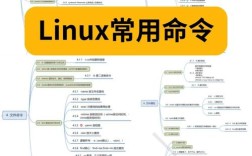

在Linux和Unix-like系统中,shadow命令并非一个独立的可执行命令,而是指与用户密码管理相关的/etc/shadow文件及其相关操作工具,该文件是系统安全的核心组成部分,用于存储用户经过加密的密码及密码相关的属性信息,普通用户无法直接读取,只有root用户具备查看和修改权限,以下将从/etc/shadow文件的结构、安全机制、管理工具及实际应用场景等方面进行详细说明。

/etc/shadow文件的结构与字段解析

/etc/shadow文件是/etc/passwd文件的补充,专门用于存储密码信息,每行记录对应一个用户,字段通过冒号(:)分隔,共包含9个字段,具体格式如下:

| 字段序号 | 字段名称 | 说明 | 示例值 |

|---|---|---|---|

| 1 | 用户名 | 与/etc/passwd文件中的用户名对应,用于标识用户身份 |

root |

| 2 | 加密密码 | 存储用户密码的哈希值,若为空字符串则表示该用户无需密码即可登录 | $6$abc123$... |

| 3 | 最后一次修改密码距1970年1月1日的天数 | 密码最后一次修改的时间戳,用于实现密码过期策略 | 18500 |

| 4 | 最小密码修改间隔天数 | 用户修改密码所需的最短间隔时间,0表示可随时修改 | 7 |

| 5 | 最大密码有效期 | 密码保持有效的最大天数,超过后需强制修改密码,99999表示永不过期 | 90 |

| 6 | 密码过期警告期 | 密码过期前多少天开始提醒用户,0表示不提醒 | 7 |

| 7 | 密码过期宽限天数 | 密码过期后允许用户登录的天数,0表示过期立即禁用 | 3 |

| 8 | 账号失效时间 | 账号被禁用的绝对时间戳(距1970年1月1日的天数),空值表示账号永久有效 | 19000 |

| 9 | 保留字段 | 系统保留未使用,通常为空 |

示例行:root:$6$abc123$XJr5A/h8QjI9U.LaJ3k7t0:18500:7:90:7:3::

加密密码的安全机制

/etc/shadow文件中的密码字段采用哈希加密算法存储,常见的加密类型包括:

- DES(旧版):以

$1$开头,仅适用于短密码,现已不安全。 - MD5:以

$1$开头(与DES标识相同,但长度不同),安全性较低。 - SHA-256:以

$5$开头,当前主流加密方式之一。 - SHA-512:以

$6$开头,安全性最高,支持盐值(salt)和迭代次数,可有效防止彩虹表攻击。

盐值(salt)是随机生成的字符串,附加在密码前后再进行哈希运算,确保相同密码的哈希值不同,进一步增强安全性。

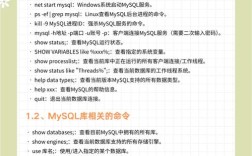

shadow命令相关工具与操作

虽然不存在名为shadow的独立命令,但可通过以下工具管理/etc/shadow文件:

passwd命令

用于修改用户密码,实际操作会更新/etc/shadow文件的密码字段:

sudo passwd username # 修改指定用户密码 sudo passwd -l username # 锁定用户(密码字段前加!) sudo passwd -u username # 解锁用户

chage命令

专门用于管理密码策略,即修改/etc/shadow文件的3-8字段:

chage -M 90 username # 设置密码最大有效期为90天 chage -m 7 username # 设置最小修改间隔为7天 chage -W 7 username # 设置过期警告期为7天 chage -I 3 username # 设置过期宽限期为3天 chage -E 2025-12-31 username # 设置账号失效时间为2025年12月31日

usermod命令

通过-e和-f参数间接修改账号失效时间和密码过期宽限期:

usermod -e 2025-12-31 username # 设置账号失效时间 usermod -f 3 username # 设置密码过期宽限期

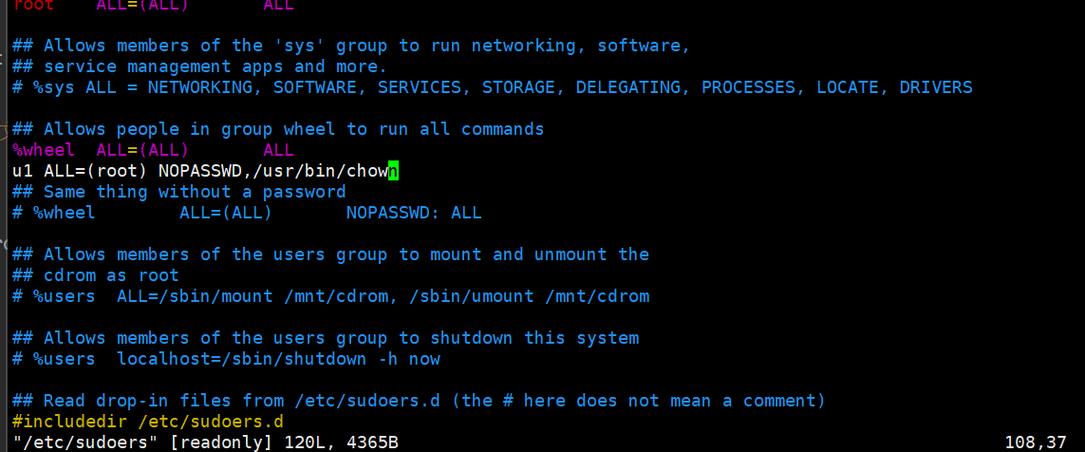

直接编辑/etc/shadow文件

谨慎操作,需使用visudo或文本编辑器(如vi)以root权限修改:

sudo vi /etc/shadow

修改后需确保文件权限为640,属主为root:shadow:

sudo chmod 640 /etc/shadow sudo chown root:shadow /etc/shadow

安全实践与注意事项

- 定期更新密码:通过

chage -M设置合理的密码有效期(如90天),强制用户定期更换密码。 - 复杂度要求:配合

/etc/login.defs中的PASS_MIN_LEN等参数,确保密码长度和复杂度。 - 禁用默认账户:对

root、test等默认账户设置锁定或复杂密码,避免暴力破解。 - 备份与恢复:修改前备份

/etc/shadow文件,防止误操作导致系统无法登录:sudo cp /etc/shadow /etc/shadow.bak

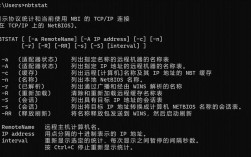

- 监控异常登录:通过

lastb命令查看失败登录记录,结合/var/log/secure日志分析安全风险。

常见应用场景

- 企业环境密码策略统一:通过批量

chage命令设置全公司员工的密码有效期和警告期。 - 临时账户管理:为测试或临时账户设置短有效期(如

chage -M 7 tempuser),到期后自动失效。 - 高安全系统加固:对特权账户启用SHA-512加密,并设置严格的密码修改间隔(如

chage -m 30 admin)。

相关问答FAQs

Q1: 如何查看/etc/shadow文件中的密码哈希值?

A1: 由于/etc/shadow文件权限限制,普通用户无法直接查看,root用户可通过以下命令查看:

sudo cat /etc/shadow | grep username

若需提取哈希值,可使用cut命令:

sudo cat /etc/shadow | grep username | cut -d: -f2

注意:切勿直接复制哈希值用于破解,此举违反法律法规。

Q2: 忘记root密码时如何重置/etc/shadow中的密码?

A2: 重置root密码需通过单用户模式或救援模式操作(以GRUB引导为例):

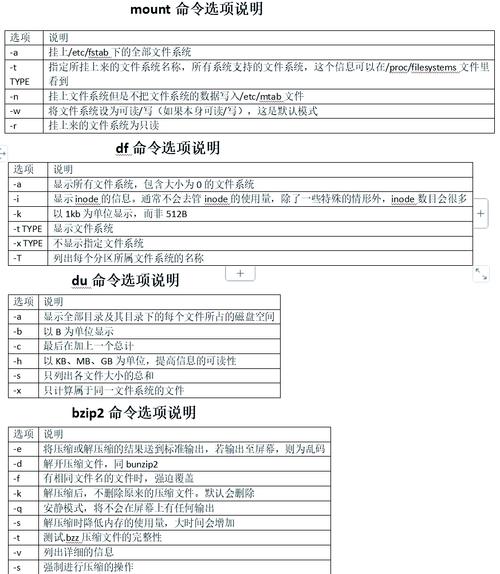

- 重启系统,在GRUB启动界面按

e键进入编辑模式; - 找到

linux或linux16行,在行尾添加init=/bin/bash,按Ctrl+X启动; - 挂载根文件系统为可读写模式:

mount -o remount,rw /; - 使用

passwd命令重置密码:passwd root,根据提示输入新密码; - 执行

exec /sbin/init重启系统,新密码即可生效。

注意:此操作需物理访问服务器,避免远程滥用。