H3CNE(H3C Certified Network Engineer)认证是华三认证体系中的中级网络工程师认证,旨在考察考生在网络设备配置、网络故障排查、网络安全及网络优化等方面的综合能力,掌握H3CNE相关命令是备考和实践工作中的核心内容,以下将从设备基础操作、VLAN配置、路由协议、网络地址转换(NAT)、ACL配置、DHCP服务及设备维护等维度详细解析常用命令及其应用场景。

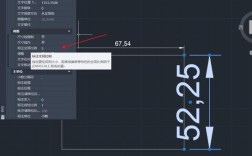

在设备基础操作方面,首次登录H3C设备通常通过Console口进行,使用终端软件(如SecureCRT)配置波特率、数据位等参数后,即可进入用户视图,用户视图下命令行提示符为“”,此时可执行display等查看命令,但无法修改配置,进入系统视图需输入“system-view”,提示符变为“[H3C]”,全局配置命令在此模式下执行,配置设备名称需执行“sysname H3C-A”,H3C-A”为自定义名称,若需配置管理IP地址,进入接口视图命令为“interface Vlan-interface 1”(假设管理VLAN为1),然后执行“ip address 192.168.1.1 24”,其中24表示子网掩码255.255.255.0,保存配置使用“save”命令,重启设备则需“reboot”命令,并确认操作。

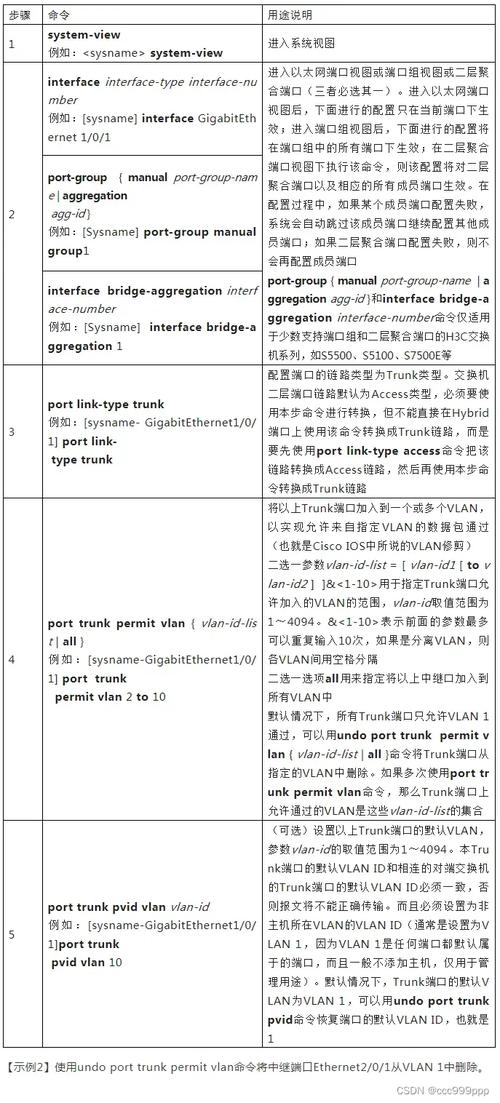

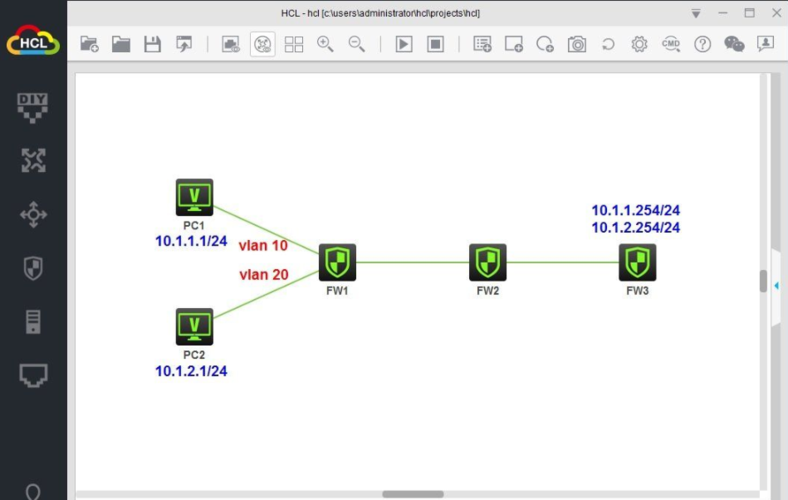

VLAN(虚拟局域网)配置是划分广播域、提升网络安全性的关键技术,创建VLAN的基本命令为“vlan 10”,其中10为VLAN ID,若需批量创建多个VLAN,可使用“vlan batch 10 20 30”命令,将接口加入VLAN时,需先进入接口视图,interface GigabitEthernet 1/0/1”,然后配置接口类型为接入端口“port link-type access”,并指定VLAN“port default vlan 10”,若连接其他交换机的接口为Trunk类型,则需配置“port link-type trunk”并允许通过的VLAN,如“port trunk permit vlan 10 20”,默认Trunk端口允许所有VLAN通过,可使用“port trunk pvid vlan 1”修改默认PVID(VLAN ID),通过“display vlan”命令可查看VLAN配置信息,包括已创建的VLAN及端口成员关系。

路由协议配置涉及静态路由与动态路由两大类,静态路由配置简单,适用于小型网络,命令为“ip route-static 192.168.2.0 24 10.0.0.2”,其中目标网段为192.168.2.0/24,下一跳地址为10.0.0.2,若需配置默认路由,可使用“ip route-static 0.0.0.0 0.0.0.0 10.0.0.1”,动态路由协议中,OSPF应用广泛,其配置步骤包括:首先启动OSPF进程“ospf 1”(1为进程号),然后进入接口视图配置IP地址并激活OSPF“ospf area 0 network 192.168.1.0 0.0.0.255”,其中area 0为骨干区域,后面为目标网段的反掩码,通过“display ospf peer”可查看邻居状态,“display ip routing-table”可验证路由表条目是否正确学习。

网络地址转换(NAT)用于解决IPv4地址不足问题,常用NAT类型包括easy IP和NAT地址池,配置easy NAT时,先定义ACL匹配内部网段“acl number 2000”,rule permit source 192.168.1.0 0.0.0.255”,最后在出接口视图下执行“nat outbound 2000”,若使用NAT地址池,需先创建地址池“nat address-group 1 202.96.1.1 202.96.1.10”,然后关联ACL“nat outbound 2000 address-group 1”,可通过“display nat session”查看NAT会话表。

访问控制列表(ACL)是网络安全的基础,通过配置规则限制流量,ACL分为基本ACL和高级ACL,基本ACL基于源IP地址,命令为“acl number 2000”后“rule deny source 192.168.1.10 0”,拒绝该IP访问;高级ACL可基于源目IP、端口等,acl number 3000”“rule deny tcp source 192.168.1.0 0.0.0.255 destination 10.0.0.0 0.0.0.255 destination-port eq 80”,拒绝该网段访问目标HTTP服务,ACL配置完成后需应用在接口上,如“traffic-filter inbound acl 2000”表示在入方向应用ACL规则。

DHCP服务为客户端自动分配IP地址,配置步骤包括:创建地址池“dhcp server ip-pool POOL1”,配置网关、DNS“gateway-list 192.168.1.1”“dns-list 8.8.8.8”,排除静态IP地址“static-bind ip-address 192.168.1.10 mac-address 0001-0001-0001”,最后在接口下启用DHCP服务“dhcp select interface”,通过“display dhcp server ip-pool”可查看地址池分配情况。

设备维护与故障排查中,常用诊断命令包括“ping”测试网络连通性,“tracert”跟踪路由路径,“display interface”查看接口状态(如“display interface GigabitEthernet 1/0/1”可获取流量、错误等统计信息),“display logbuffer”查看系统日志,“display current-configuration”查看当前生效配置,若接口down,需检查物理连接及“undo shutdown”命令是否执行。

| 功能分类 | 常用命令示例 | 说明 |

|---|---|---|

| 设备基础操作 | system-view sysname R1 interface Vlan-interface 1 ip address 192.168.1.1 24 |

进入系统视图、命名设备、配置管理IP |

| VLAN配置 | vlan 10 port link-type access port default vlan 10 |

创建VLAN、将接口设为接入端口并加入VLAN |

| 静态路由 | ip route-static 192.168.2.0 24 10.0.0.2 |

配置静态路由,指定目标网段和下一跳 |

| OSPF配置 | ospf 1 ospf area 0 network 192.168.1.0 0.0.0.255 |

启动OSPF进程并宣告网段 |

| NAT配置 | acl number 2000 rule permit source 192.168.1.0 0.0.0.255 nat outbound 2000 |

配置ACL并应用easy NAT |

| ACL配置 | acl number 3000 rule deny tcp source 192.168.1.0 0.0.0.255 destination-port eq 80 |

高级ACL拒绝特定网段访问HTTP服务 |

| DHCP配置 | dhcp server ip-pool POOL1 gateway-list 192.168.1.1 dhcp select interface |

创建DHCP地址池并配置网关,在接口启用DHCP |

| 故障排查 | ping 192.168.1.2 tracert 8.8.8.8 display interface |

测试连通性、跟踪路由、查看接口状态 |

相关问答FAQs

Q1: 如何在H3C设备上配置端口安全,防止未经授权的设备接入?

A1: 配置端口安全可通过以下步骤实现:首先进入接口视图,如interface GigabitEthernet 1/0/1;然后开启端口安全功能port-security enable;配置最大MAC地址数量,例如port-security max-mac-count 2限制接口仅学习2个MAC地址;选择安全模式,port-security intrusion-mode disable表示违规时关闭端口,或port-security intrusion-mode restrict限制违规MAC地址访问,最后可通过display port-security查看端口安全状态。

Q2: OSPF中出现邻居无法建立邻接关系,可能的原因及排查命令有哪些?

A2: 可能原因包括:网络类型不匹配(如广播与NBMA网络)、区域ID不一致、Hello/Dead Timer超时参数不匹配、认证配置错误(如密钥不同),排查命令:display ospf peer查看邻居状态,若显示Down则检查底层连通性;display ospf interface查看接口OSPF参数,确认Area ID、Hello Interval等配置;使用debugging ospf packet抓取OSPF报文分析具体错误;若配置了认证,需检查ospf authentication-mode simple/hmd5及密钥是否正确。