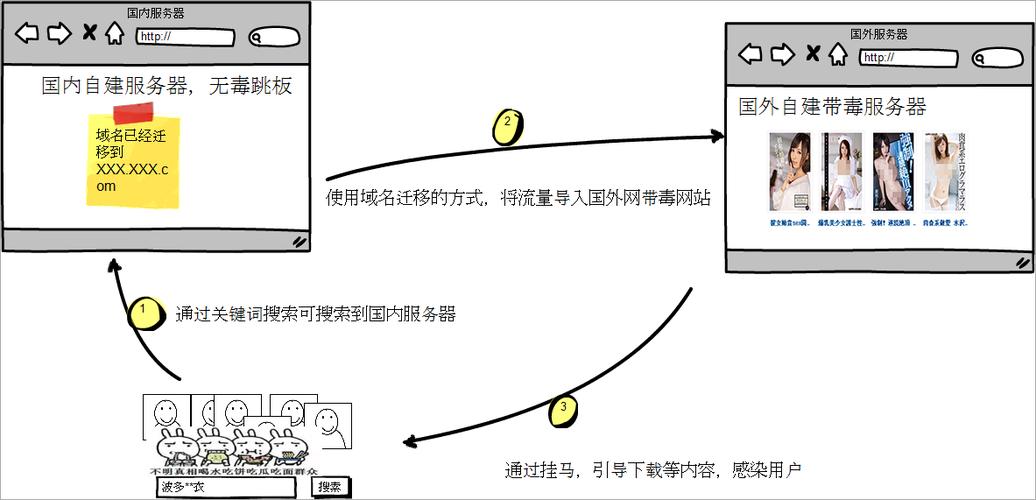

网站挂马是指黑客通过非法手段在网站服务器或网页文件中植入恶意代码,当用户访问被挂马的网站时,恶意代码会自动下载到用户终端,进而窃取用户信息、植入病毒或进行其他非法活动,处理网站挂马需要系统性的排查、清理和防护措施,以下从检测、清理、加固和后续监控四个环节详细说明处理流程。

网站挂马的检测与确认

处理挂马问题的首要步骤是准确检测并确认挂马位置及类型,常见的检测方法包括:

- 人工排查:登录网站服务器,检查核心文件(如index.html、index.php、config.php等)是否被篡改,查看文件末尾是否存在异常代码(如iframe、script标签等),重点检查网站根目录、上传目录、临时文件目录等敏感位置。

- 安全工具扫描:使用专业安全工具(如ClamAV、Malwarebytes、腾讯云主机安全等)对网站文件进行全面扫描,识别恶意代码特征,部分工具还能提供挂马类型的分类(如iframe挂马、js挂马、蠕虫挂马等)。

- 浏览器访问测试:通过不同浏览器访问网站,查看页面源代码是否异常,同时使用开发者工具监控网络请求,检查是否存在可疑的外部域名或资源加载。

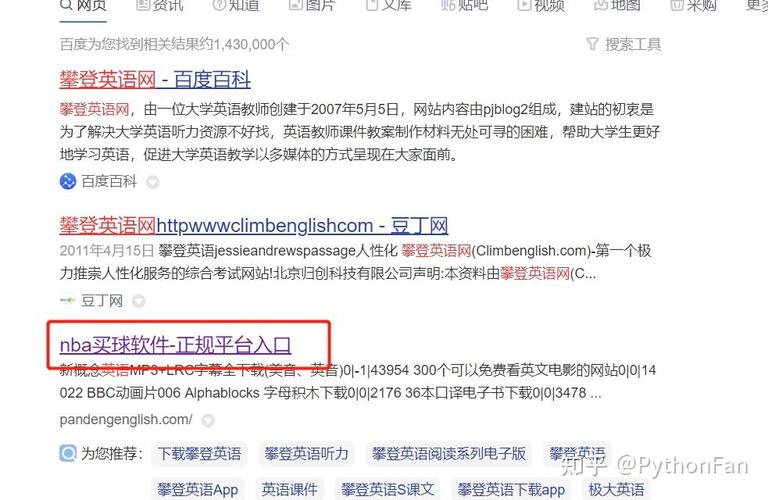

- 搜索引擎与安全平台预警:关注百度安全联盟、Google Safe Browsing等平台对网站的警告提示,这些平台通常会标记被挂马的网站并通知站长。

以下为常见挂马类型的特征及检测要点:

| 挂马类型 | 特征描述 | 检测方法 |

|---|---|---|

| iframe挂马 | 在网页中嵌入隐藏的iframe框架,指向恶意网站 | 查看页面源代码,搜索<iframe>标签,检查src属性是否为可疑域名 |

| JS挂马 | 通过JavaScript脚本加载恶意代码,常加密混淆 | 查看页面<script>,使用在线解密工具还原代码,分析逻辑 |

| 蠕虫挂马 | 利用网站漏洞自我复制,感染多个文件 | 对比文件修改时间,检查异常新增文件,扫描脚本文件中的敏感函数(如file_get_contents) |

| CSS隐藏挂马 | 通过CSS样式隐藏恶意链接,用户无法直接看到 | 检查CSS文件中的display:none或visibility:hidden属性,关联分析隐藏内容 |

网站挂马的清理与修复

确认挂马后,需立即清理恶意代码并修复被篡改的文件,具体步骤如下:

- 隔离网站:首先将网站从服务器中隔离(如临时关闭网站或跳转至维护页面),避免更多用户访问受感染页面,同时防止挂马代码进一步扩散。

- 备份与恢复:在清理前,备份当前所有网站文件和数据库,确保可追溯原始状态,若网站有最近的安全备份(如未感染时的备份),可直接恢复备份文件;若无备份,需手动清理恶意代码。

- 清理恶意代码:

- 文件级清理:逐个检查被篡改的文件,删除或注释掉恶意代码,对于重复感染的文件(如js、html文件),可对比未感染版本进行还原,若无法确定原始文件,建议从源代码仓库重新下载对应版本。

- 数据库清理:检查数据库中的表(如文章表、评论表)是否被注入恶意代码,使用SQL语句删除异常数据(如

UPDATE posts SET content = REPLACE(content, '恶意代码', ''))。 - 服务器临时文件清理:检查服务器临时目录(如/tmp、/var/tmp)及网站缓存目录,删除可能残留的恶意文件。

- 修复漏洞:挂马的根本原因是网站存在安全漏洞,需针对性修复:

- 程序漏洞:及时更新网站CMS系统(如WordPress、Discuz!)、插件及主题版本,修补已知安全漏洞。

- 服务器漏洞:检查服务器操作系统、Web服务软件(如Apache、Nginx)的版本,更新至最新稳定版,关闭不必要的端口和服务。

- 权限漏洞:设置网站文件和目录的最小权限原则(如目录755,文件644),禁止执行目录(如uploads、temp)的写入权限,避免黑客利用上传漏洞植入木马。

安全加固与长期防护

清理完成后,需通过技术手段和策略优化提升网站安全性,防止再次被挂马:

- 安装安全防护软件:部署Web应用防火墙(WAF),如阿里云WAF、Cloudflare WAF,可拦截SQL注入、XSS攻击、恶意文件上传等常见攻击,同时安装服务器端杀毒软件(如ClamAV),定期扫描文件。

- 强化密码与访问控制:修改服务器后台、数据库、FTP的管理员密码,采用复杂密码(包含大小写字母、数字、特殊符号)并定期更换;限制管理后台IP访问,仅允许可信IP登录。

- 文件完整性监控:使用工具(如AIDE、Tripwire)监控关键文件的变更,一旦文件被篡改立即报警;定期检查服务器日志,分析异常登录行为或敏感操作。

- 安全开发与运维规范:

- 对网站代码进行安全审计,避免使用存在漏洞的函数(如eval()、assert())。

- 限制文件上传类型,仅允许上传图片、文档等安全文件,并对上传文件进行重命名和病毒扫描。

- 定期备份数据库和网站文件,采用“本地+异地”备份策略,确保数据可恢复。

- 安全意识培训:若为团队运营网站,需对开发和管理人员进行安全培训,避免点击钓鱼邮件、使用非正规渠道下载软件等行为导致服务器失陷。

后续监控与应急响应

即使完成清理和加固,仍需持续监控网站状态,快速响应潜在威胁:

- 定期安全扫描:每周通过专业工具(如360网站检测、Sucuri SiteCheck)对网站进行全面扫描,及时发现新出现的挂马或漏洞。

- 搜索引擎申诉:若网站被搜索引擎标记为危险网站,需清理后通过百度搜索资源平台、Google Search Console等提交申诉,请求解除警告。

- 建立应急响应机制:制定网站安全应急预案,明确挂马、入侵等事件的处理流程和责任人,确保在发生安全事件时能快速定位、隔离和修复问题。

相关问答FAQs

Q1: 网站被挂马后,用户电脑中毒了怎么办?

A1: 首先立即清理网站挂马代码并修复漏洞,防止更多用户受害,通过网站公告、邮件等方式通知已访问的用户,提醒他们立即使用杀毒软件(如360安全卫士、火绒安全)全盘扫描电脑,更改重要账号密码(如网银、社交账号),若用户因此遭受财产损失,应协助其保留证据并向公安机关报案。

Q2: 如何判断网站是否完全清理干净了挂马代码?

A2: 可通过多轮检测确认:①使用至少两种不同安全工具(如ClamAV和Malwarebytes)反复扫描网站文件;②人工抽查核心文件和数据库,检查是否残留异常代码或链接;③通过不同设备(手机、电脑)和浏览器访问网站,查看页面源代码及开发者工具,确认无异常请求;④利用在线检测平台(如VirusTotal)提交网站URL,多引擎交叉验证结果,若连续3天检测无异常,可初步认为清理干净。