在Windows 7操作系统中,本地安全策略是一个强大的管理工具,它允许系统管理员或高级用户配置计算机的安全设置,包括用户权限、密码策略、账户锁定策略、审核策略等,虽然这些设置通常通过“gpedit.msc”图形界面进行配置,但在某些情况下,例如服务器核心环境或需要批量部署时,使用命令行工具来管理本地安全策略会更加高效,本文将详细介绍如何通过命令行工具(如secedit.exe)来配置Win7本地安全策略,并提供具体示例和注意事项。

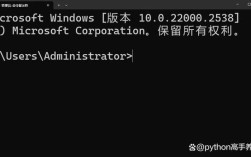

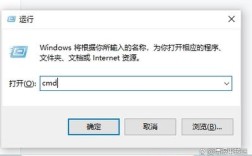

secedit.exe是Windows系统中用于安全配置分析、配置和验证的命令行工具,它可以通过脚本批量处理安全策略,适用于自动化管理场景,要使用该工具,需以管理员身份打开命令提示符(CMD),否则会提示权限不足,以下是secedit.exe常用的命令参数及其功能:

| 参数 | 功能描述 |

|---|---|

/configure |

应用指定的安全数据库文件(.inf)到本地系统 |

/analyze |

分析当前系统安全设置与模板的差异 |

| /export | 将当前本地安全策略导出为.inf或.sdb文件 |

| /validate | 验证安全数据库文件的语法是否正确 |

要导出当前本地安全策略,可运行命令:secedit /export /cfg C:\security.inf,该命令会将所有安全设置保存到C盘的security.inf文件中,若要应用自定义的安全策略,需先准备一个符合格式的.inf文件,然后使用secedit /configure /db C:\security.sdb /cfg C:\security.inf /areas USER_RIGHTS命令,其中/areas参数指定要配置的安全区域(如USER_RIGHTS表示用户权限)。

在配置用户权限时,可通过修改.inf文件中的"SeDenyInteractiveLogonRight"或"SeShutdownPrivilege"等键值来实现,禁止特定用户组关机,可在.inf文件中添加:"SeShutdownPrivilege" = "*S-1-5-32-544"(此SID为管理员组),修改完成后,运行secedit /configure命令即可生效,需要注意的是,部分策略(如密码策略)需要通过/areas参数明确指定,否则可能不会应用。

密码策略的配置也是本地安全策略的重要组成部分,包括密码复杂度、最小长度、历史记录等,通过secedit工具,可在.inf文件中设置以下键值:

pwdProperties:密码复杂度(如1表示启用复杂度)minPwdLength:最小密码长度(默认为0,建议至少8位)maxPwdAge:密码最长有效期(单位为天,如90)

要设置密码最小长度为8位且复杂度启用,可在.inf文件中添加:

"pwdProperties" = 1

"minPwdLength" = 8 然后运行secedit /configure /cfg C:\security.inf /areas PASSWORDPOLICY命令应用配置。

账户锁定策略用于防止暴力破解密码,可通过secedit配置badPasswordAttempt(锁定阈值)和lockoutDuration(锁定时间),设置5次错误尝试后锁定账户30分钟,可在.inf文件中添加:

"badPasswordAttempt" = 5

"lockoutDuration" = 30 需要注意的是,账户锁定策略需结合/areas参数中的ACCOUNT_LOCKOUT_POLICY区域应用。

审核策略的配置可帮助记录系统安全事件,如登录成功/失败、对象访问等,通过secedit工具,可在.inf文件中设置AuditObjectAccess等键值,审核登录事件,可添加:

"AuditSystemEvents" = 3 其中3表示审核成功和失败事件,应用审核策略后,需通过secpol.msc确认是否生效,或使用wevtutil qe Security /rd:true /f:text命令查看安全日志。

在使用secedit命令时,需注意以下几点:

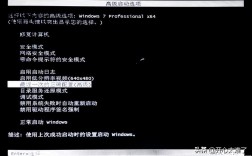

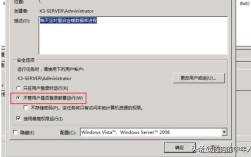

- 权限要求:必须以管理员身份运行CMD,否则会提示“访问被拒绝”。

- 文件格式:.inf文件需符合Windows安全模板格式,语法错误可能导致配置失败。

- 策略优先级:本地安全策略的优先级高于域策略(如果计算机加入域),需确保配置无误。

- 备份原始配置:修改前建议导出原始策略,以便出现问题时恢复。

通过命令行管理本地安全策略虽然灵活高效,但对普通用户而言,图形界面(secpol.msc)更直观易用,对于需要批量部署或自动化管理的场景,secedit工具则能显著提升效率,掌握这些命令行技巧,可以帮助用户更好地管理和维护Windows 7系统的安全性。

FAQs

Q1: 使用secedit命令配置策略后,如何验证是否生效?

A1: 可通过以下方式验证:

- 打开“本地安全策略”(

secpol.msc),检查对应策略是否已更新; - 使用命令

secedit /analyze /cfg C:\security.inf分析当前系统与模板的差异; - 对于密码策略或账户锁定策略,可通过尝试修改密码或登录失败来测试;

- 审核策略可通过“事件查看器”(

eventvwr.msc)查看安全日志中的记录。

Q2: 如果secedit命令执行失败,如何排查问题?

A2: 可按以下步骤排查:

- 确认是否以管理员身份运行CMD,检查权限是否足够;

- 检查.inf文件路径是否正确,语法是否符合要求(如键值名称、引号使用等);

- 查看系统事件日志(

eventvwr.msc→ Windows日志 → 系统),查找相关错误信息; - 尝试导出当前策略并重新生成.inf文件,排除文件损坏问题;

- 若问题依旧,可通过系统还原或恢复原始策略文件来解决。