H3C SSL VPN配置命令是企业网络安全架构中的重要组成部分,通过SSL协议为远程用户提供安全、便捷的访问内部网络资源的能力,其配置过程涉及多个模块,包括SSL VPN用户接入、策略控制、资源发布及证书管理等,以下将结合实际场景详细说明核心配置命令及注意事项。

基础配置准备

在配置SSL VPN前,需确保设备已开启SSL服务并加载必要证书,证书是SSL VPN建立信任的基础,可采用自签名证书或权威CA证书,以自签名为例:

system-view local-pki pki-domain self-sign //创建本地PKI域 country-code CN //设置国家代码 organization-name "H3C SSL VPN" //设置组织名称 common-name "vpn.h3c.com" //设置通用名称 certificate local-cert self-sign pki-domain self-sign //生成自签名证书

SSL VPN服务配置

创建SSL VPN接入实例

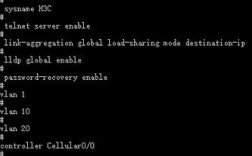

sslvpn instance vpn1 //创建SSL VPN实例vpn1 quit

配置SSL VPN接入参数

sslvpn instance vpn1 interface virtual-template 1 //绑定虚拟模板,用于分配IP地址 quit aaa //进入AAA配置 scheme local //配置本地认证方案 local-user admin password cipher admin@123 //创建本地用户并设置密码 local-user admin service-type sslvpn //授权用户使用SSL VPN quit

配置地址池

interface virtual-template 1 ppp authentication-mode chap //设置PPP认证方式 remote address pool 1 192.168.100.100 192.168.100.200 //定义地址池,分配100-200段IP quit

Web资源发布配置

SSL VPN最常用的功能是发布Web资源,允许用户通过浏览器安全访问内部Web服务器。

sslvpn instance vpn1 web-resource internal-web //创建Web资源名称 url http://192.168.1.10 //指定内部Web服务器地址 quit

配置用户访问策略

sslvpn instance vpn1 user-group sslvpn-group //创建用户组 quit aaa user-group sslvpn-group web-resource permit internal-web //允许该组用户访问internal-web资源 quit sslvpn instance vpn1 user-group sslvpn-group quit

SSL VPN接入服务启用

sslvpn instance vpn1 quit interface vlan-interface 1 //假设SSL VPN流量通过VLAN1接口 ip address 202.100.1.1 255.255.255.0 //设备外网IP地址 sslvpn enable instance vpn1 //在接口上启用SSL VPN服务

高级配置选项

配置空闲超时

sslvpn instance vpn1 idle-timeout 30 //设置用户空闲30分钟自动断开

配置客户端插件(如需访问非Web资源)

sslvpn instance vpn1 client-plugin file "sslvpnclient.pkg" //指定客户端插件路径 quit

配置访问控制列表(ACL)

acl number 3000 rule permit source 192.168.100.0 0.0.0.255 //限制SSL VPN用户只能访问192.168.100.0网段 quit sslvpn instance vpn1 traffic-filter inbound acl 3000 //应用ACL到入方向

配置验证与调试

查看SSL VPN状态

display sslvpn instance vpn1 //查看实例配置状态 display sslvpn user //查看在线用户信息

调试SSL VPN连接

debugging sslvpn packet //开启SSL VPN报文调试 debugging sslvpn event //开启事件调试

常见问题排查

- 用户无法连接:检查证书是否有效、地址池是否耗尽、AAA认证配置是否正确。

- 资源访问失败:确认Web资源URL是否可达、ACL是否放行目标地址。

配置命令汇总表

| 功能模块 | 核心命令 |

|---|---|

| 证书生成 | local-pki pki-domain self-sign → certificate local-cert self-sign |

| SSL VPN实例创建 | sslvpn instance vpn1 |

| 虚拟模板绑定 | interface virtual-template 1 → remote address pool 1 ... |

| 本地用户配置 | aaa → local-user admin password cipher ... → service-type sslvpn |

| Web资源发布 | sslvpn instance vpn1 → web-resource internal-web → url ... |

| 用户组授权 | user-group sslvpn-group → web-resource permit ... |

| 接口启用SSL VPN | interface vlan-interface 1 → sslvpn enable instance vpn1 |

| 空闲超时设置 | sslvpn instance vpn1 → idle-timeout 30 |

相关问答FAQs

Q1: SSL VPN用户连接时提示“证书不可信”,如何解决?

A: 通常是因为客户端未安装设备颁发的根证书,解决方法:

- 在设备上通过

display certificate local-cert导出根证书(格式为.cer); - 将证书文件通过邮件或其他方式发送给用户,指导用户双击安装到受信任的根证书颁发机构中;

- 若使用自签名证书,可在浏览器中手动信任证书(不推荐生产环境使用)。

Q2: 如何限制SSL VPN用户只能访问指定的内部服务器,而不能访问其他网络资源?

A: 通过ACL和SSL VPN策略组合实现:

- 定义ACL仅允许目标服务器的IP地址,

acl number 3001 rule permit tcp destination 192.168.1.10 0 80 //仅允许访问192.168.1.10的80端口 rule deny //拒绝其他流量

- 在SSL VPN实例中应用ACL:

sslvpn instance vpn1 traffic-filter inbound acl 3001

- 确保用户组仅发布该服务器资源(如前文“web-resource permit internal-web”配置),避免其他资源被意外访问。