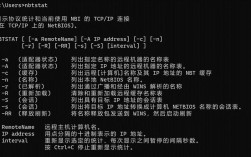

CAD自带杀毒命令是许多用户在处理设计文件时容易忽略的重要功能,由于CAD文件常因频繁传输、共享或来源复杂而携带病毒或恶意代码,Autodesk在CAD软件中内置了安全检查机制,帮助用户降低文件安全风险,这一功能主要通过命令行操作实现,核心命令包括“SECURITY”、“AUDIT”和“VIRUSSCAN”,具体操作逻辑和适用场景需结合软件版本和文件特性展开分析。

从技术原理来看,CAD自带杀毒功能并非传统意义上的实时杀毒软件,而是基于文件完整性校验和异常行为检测的安全扫描工具,以“SECURITY”命令为例,它通过调用CAD内置的安全中心模块,对当前文件的数据库表、对象链接及外部参照(Xref)进行扫描,重点排查是否存在异常宏指令、非标准LISP程序或加密脚本,若检测到可疑内容,软件会弹出警告提示,并允许用户选择隔离、删除或忽略风险项,需要注意的是,该功能的病毒库依赖Autodesk官方更新,因此保持软件版本最新是提升防护效果的前提。

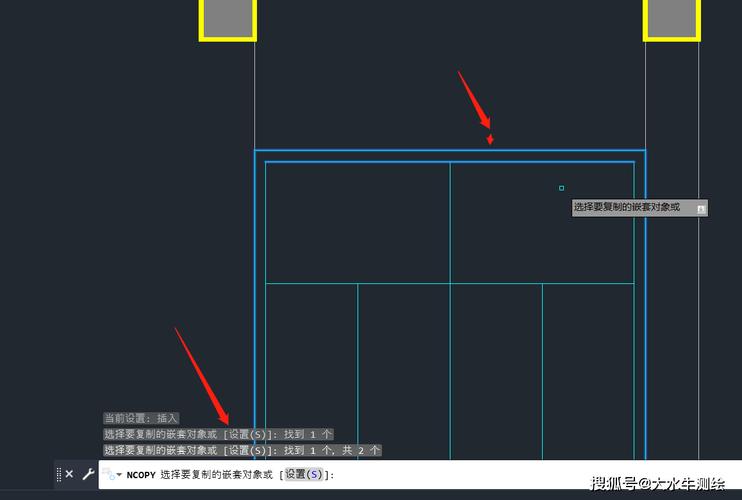

在实际操作中,“AUDIT”命令与安全检查密切相关,虽然其主要目的是修复图形文件损坏,但也能间接清除部分恶意代码,当文件因病毒攻击出现异常实体、图层混乱或数据丢失时,执行“AUDIT”命令并选择“修复”选项,可删除被篡改的图形对象,从而消除潜在威胁,但需注意,该命令仅对文件结构完整性有效,无法识别未直接破坏图形的潜伏型病毒,因此需结合“SECURITY”命令使用,对于AutoCAD 2020及以上版本,用户还可通过“VIRUSSCAN”命令进行更专业的扫描,该命令支持自定义扫描范围(如当前文件、外部参照或整个文件夹),并能生成详细的扫描日志,便于技术人员分析风险类型。

不同CAD版本的功能差异也需重点关注,在AutoCAD 2015及更早版本中,安全检查功能较为基础,主要通过“OPTIONS”对话框中的“安全选项”卡设置文件打开时的自动扫描规则;而2016版本后,Autodesk引入了基于云的安全扫描服务,通过“CLOUDCONFIGURE”命令连接云端病毒库,可识别最新威胁,对于使用第三方插件的用户,需注意部分插件可能与内置安全工具冲突,建议在扫描前暂时禁用非必要插件,以避免误判。

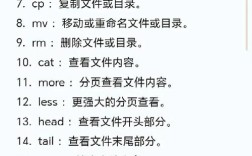

以下是CAD自带杀毒命令的核心功能对比:

| 命令名称 | 适用版本 | 主要功能 | 操作示例 |

|---|---|---|---|

| SECURITY | AutoCAD 2012+ | 扫描文件宏、LISP程序及外部参照风险 | 输入命令→选择文件→查看扫描报告 |

| AUDIT | 全版本 | 修复文件损坏,间接清除恶意代码 | 输入命令→输入“Y”→选择“修复” |

| VIRUSSCAN | AutoCAD 2020+ | 自定义范围扫描,支持云端病毒库 | 输入命令→设置路径→生成日志 |

尽管CAD自带杀毒功能能提供基础防护,但仍存在局限性,其病毒库更新频率低于专业杀毒软件,对新型或变种病毒的识别能力有限;该功能仅对CAD文件有效,无法处理操作系统层面的其他威胁,用户需结合第三方安全软件,并养成良好的文件管理习惯,如不打开来源不明的DWG文件、禁用自动加载的LISP程序等,对于企业用户,建议部署CAD专用安全管理工具,如Autodesk Design Review,结合权限控制和文件加密,构建多层次防护体系。

在常见问题解答部分,用户可能对以下疑问存在困惑:为何执行“SECURITY”命令后提示“未检测到风险”,但文件仍异常运行?这通常因病毒采用了隐蔽技术,或文件被加密处理导致内置工具无法识别,此时需使用专业杀毒软件进行深度扫描,另一个常见问题是,扫描后误删了正常LISP程序,这可通过备份“APPLOAD”加载的文件列表,并在扫描后重新加载解决。

相关问答FAQs:

-

问:CAD自带的“SECURITY”命令能否替代专业杀毒软件?

答:不能,CAD自带功能仅针对设计文件的特定威胁,如恶意LISP脚本或异常外部参照,无法识别系统病毒或非CAD格式的恶意程序,建议将其作为辅助工具,同时安装专业杀毒软件并定期更新病毒库。 (图片来源网络,侵删)

(图片来源网络,侵删) -

问:使用“AUDIT”命令修复文件时,是否会丢失数据?

答:在多数情况下,“AUDIT”命令仅删除损坏的图形对象,不会影响正常数据,但若文件损坏严重,修复过程可能导致部分信息丢失,建议操作前备份文件,并在修复后通过“PURGE”命令清理冗余数据,确保文件稳定性。