命令行生成签名是现代软件开发和系统管理中常见的需求,尤其在代码签名、数字证书验证、文件完整性校验等场景中具有广泛应用,通过命令行工具生成签名,不仅可以实现自动化处理,还能提高操作效率,减少人为错误,本文将详细介绍命令行生成签名的原理、常用工具、具体步骤及注意事项,并结合实例说明操作流程。

命令行生成签名的核心原理基于非对称加密技术,通常涉及密钥对(公钥和私钥)的生成、数据的哈希计算以及私钥加密哈希值的过程,签名生成后,接收方可以使用对应的公钥验证签名的有效性,确保数据在传输或存储过程中未被篡改,且签名者身份可信,常见的签名算法包括RSA、ECDSA、DSA等,不同的算法在安全性、性能和适用场景上有所差异。

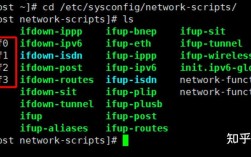

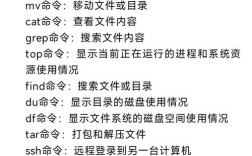

在Linux和macOS系统中,OpenSSL是生成签名的常用工具,它功能强大且支持多种加密算法,以OpenSSL为例,生成签名的基本步骤包括:首先创建私钥文件,然后生成对应的公钥,接着对目标文件进行哈希计算,最后使用私钥对哈希值进行加密生成签名,使用RSA算法生成私钥的命令为openssl genpkey -algorithm RSA -out private_key.pem -pkeyopt rsa_keygen_bits:2048,其中-pkeyopt rsa_keygen_bits:2048指定密钥长度为2048位,安全性较高,生成公钥的命令为openssl rsa -pubout -in private_key.pem -out public_key.pem,该命令从私钥文件中提取公钥并保存为PEM格式。

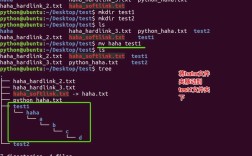

对于文件签名,首先需计算文件的哈希值,如使用SHA-256算法的命令为sha256sum target_file > hash_file.txt,然后使用私钥对哈希值进行签名,命令为openssl dgst -sha256 -sign private_key.pem -out signature.bin hash_file.txt,生成的signature.bin即为文件的数字签名,验证签名时,需使用公钥解密签名并与原始哈希值比对,命令为openssl dgst -sha256 -verify public_key.pem -signature signature.bin hash_file.txt,若输出为"Verified OK",则表示签名有效。

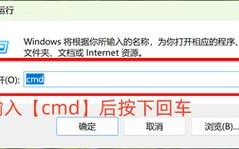

在Windows系统中,可通过PowerShell或命令行工具(如signtool)生成签名,signtool是微软提供的官方工具,常用于代码签名和驱动签名,使用signtool签名的步骤包括:获取代码签名证书(通常来自受信任的CA机构),然后执行signtool sign /f certificate.pfx /p password /t http://timestamp.digicert.com target_file.exe命令,其中/f指定证书文件,/p为证书密码,/t指定时间戳服务器,时间戳可确保证书过期后签名仍有效,signtool支持多种签名算法,如RSA-SHA256、ECDSA-SHA256等,推荐使用更安全的ECDSA算法。

除了OpenSSL和signtool,其他工具如GPG(GNU Privacy Guard)也广泛应用于命令行签名,GPG基于PGP标准,支持邮件加密和文件签名,其生成密钥的命令为gpg --full-generate-key,选择密钥类型(RSA或ECC)和密钥长度后,可通过gpg --armor --detach-sign target_file生成ASCII格式的分离签名,GPG的优势在于密钥管理灵活,支持密钥环和分布式信任网络,适用于开源项目和团队协作。

在生成签名时,需注意以下几点:一是密钥安全,私钥必须妥善保管,避免泄露或丢失,建议使用强密码加密私钥文件;二是算法选择,优先使用RSA-2048或更高、ECDSA-256等安全算法,避免使用已被破解的算法如MD5或SHA-1;三是时间戳,对于需要长期有效的签名,应添加时间戳以抵抗密钥过期带来的验证失败;四是环境一致性,确保签名和验证时使用的工具版本、算法参数一致,避免因环境差异导致验证失败。

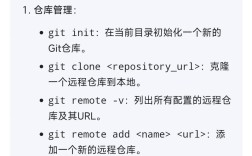

以下是一个使用OpenSSL生成和验证签名的完整示例流程:

- 生成RSA私钥:

openssl genpkey -algorithm RSA -out private.pem -pkeyopt rsa_keygen_bits:2048 - 提取公钥:

openssl rsa -pubout -in private.pem -out public.pem - 创建待签名文件

test.txt"Hello, World!" - 计算SHA-256哈希:

openssl dgst -sha256 -out test.sha256 test.txt - 生成签名:

openssl dgst -sha256 -sign private.pem -out test.sig test.sha256 - 验证签名:

openssl dgst -sha256 -verify public.pem -signature test.sig test.sha256

执行验证命令后,若输出"Verified OK",则说明签名生成和验证成功,在实际应用中,可将上述步骤编写为Shell脚本或批处理文件,实现自动化签名流程,例如在CI/CD pipeline中集成签名步骤,确保构建产物的完整性和可信度。

相关问答FAQs:

-

问:命令行生成签名时,如何选择合适的密钥长度?

答:密钥长度需根据安全需求选择,RSA算法建议至少2048位,推荐3072位或更高;ECDSA算法推荐256位或384位,安全性与RSA-3072相当但性能更优,对于高安全性场景(如金融、医疗),可选用更长密钥或结合多重签名机制。 -

问:为什么签名后需要添加时间戳?

答:时间戳由可信时间戳机构颁发,用于签名生成时间的权威认证,若签名证书过期或私钥泄露,时间戳可证明签名在证书有效期内生成,确保证书的长期有效性,代码签名中添加时间戳后,即使证书过期,用户仍可验证签名的真实性,避免软件因证书过期而无法安装运行。