Windows 网络抓包命令是网络管理和故障排查中不可或缺的工具,它们能够帮助用户捕获、分析网络数据包,从而定位网络问题、监控流量或进行安全审计,在 Windows 系统中,常用的网络抓包命令主要包括 netsh、Get-NetTCPConnection(PowerShell)、Wireshark 命令行模式以及 netstat 等,这些工具各具特点,适用于不同的场景。

netsh 命令:网络抓包与诊断的多面手

netsh(Network Shell)是 Windows 内置的强大网络命令行工具,支持网络配置、监控和抓包功能,通过 netsh trace 命令,用户可以捕获网络数据包并生成日志文件。

基本语法:

netsh trace start capture=yes tracefile=C:\packet.etl

capture=yes:启用数据包捕获。tracefile:指定保存日志的路径(.etl格式)。

捕获完成后,使用netsh trace stop命令停止并保存日志,若需分析.etl文件,可通过netsh trace convert input=C:\packet.etl output=C:\packet.txt转换为文本格式,或使用 Wireshark 打开。

netsh trace还支持筛选特定协议(如IPv4、TCP)或接口,netsh trace start capture=yes protocol=IPv4,_tcp interface=以太网

PowerShell 命令:现代化网络连接分析

PowerShell 提供了 Get-NetTCPConnection 等 cmdlet,用于查看当前活动的 TCP 连接,适合快速诊断网络状态。

示例:

Get-NetTCPConnection | Format-Table LocalAddress, LocalPort, RemoteAddress, RemotePort, State

此命令列出所有 TCP 连接的本地/远程地址、端口及状态(如 ESTABLISHED、LISTEN),可用于检测异常连接或端口占用。

若需更详细的流量分析,可结合 Get-NetEventPacketCapture(需 Windows 10/Server 2016+)进行高级抓包,但需先通过 Install-Module -Name NetEventPacketCapture 安装相关模块。

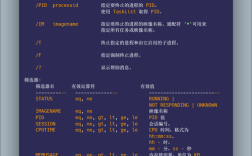

netstat 命令:连接状态与端口监控

netstat 是经典的网络工具,用于显示网络连接、路由表、接口统计等信息。

常用参数:

-an:显示所有连接(-a)并以数字形式显示地址和端口(-n),避免 DNS 解析延迟。-b:显示创建连接的进程名称(需管理员权限)。-s:按协议显示统计信息(如 TCP、UDP 错误包数量)。

示例:netstat -an | findstr "80" # 筛选监听 80 端口的连接 netstat -s -p tcp # 查看 TCP 协议统计

netstat适合快速检查端口占用或异常连接,但无法直接抓包数据内容。

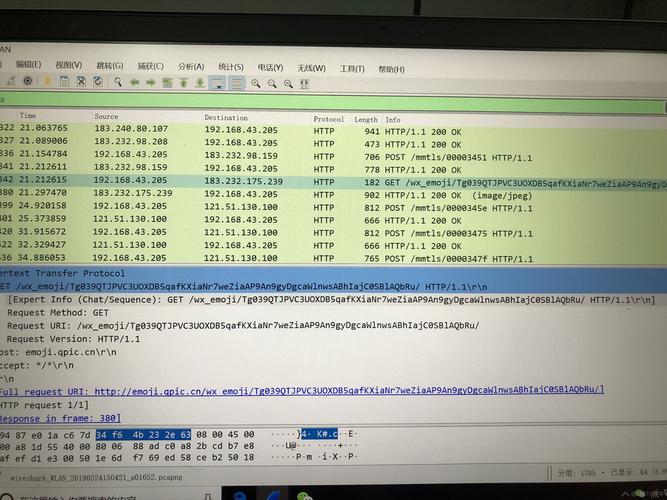

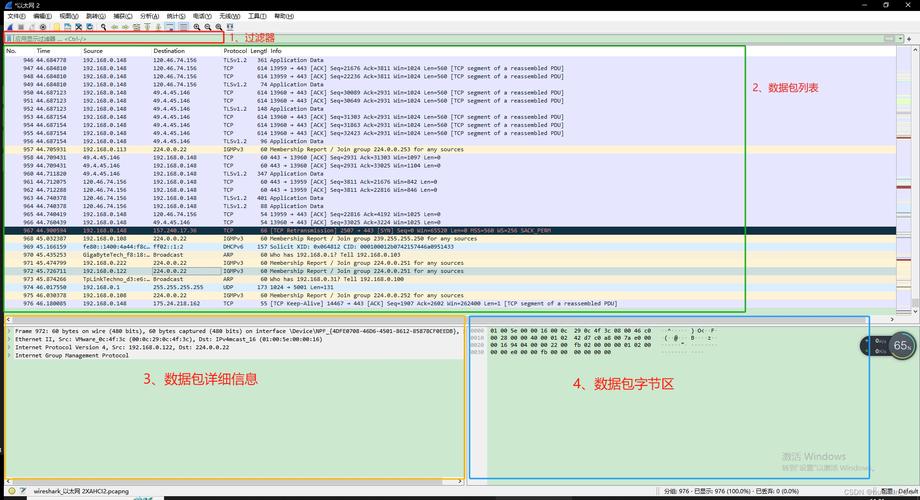

Wireshark 命令行模式:专业抓包工具

Wireshark 是跨平台的专业抓包工具,其命令行版本 tshark 可在 Windows 中使用,支持复杂过滤规则和输出格式。

基本用法:

tshark -i "以太网" -f "tcp port 80" -w C:\capture.pcap

-i:指定网络接口(可通过tshark -D查看列表)。-f:使用 BPF 过滤器(如tcp port 80仅捕获 HTTP 流量)。-w:将结果保存为.pcap文件,可用 Wireshark 打开分析。

tshark还支持实时统计,tshark -z conv,tcp显示 TCP 连接对话。

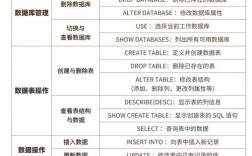

工具对比与适用场景

| 工具 | 优点 | 缺点 | 适用场景 |

|---|---|---|---|

netsh |

系统内置,支持 ETL 日志格式 | 过滤选项较少,需转换格式分析 | 基础抓包、Windows 事件日志整合 |

| PowerShell | 模块化扩展,适合脚本化操作 | 高级抓包需额外模块 | 现代化 Windows 系统的连接管理 |

netstat |

轻量级,快速查看连接状态 | 无法抓包内容,功能单一 | 端口占用检查、连接状态诊断 |

tshark |

强大过滤规则,支持多种输出格式 | 需安装 Wireshark,学习成本较高 | 专业流量分析、协议深度调试 |

相关问答 FAQs

Q1: 如何在 Windows 中抓取特定 IP 地址的所有流量?

A1: 可使用 tshark 命令,通过 -f 参数过滤目标 IP,捕获与 168.1.100 的所有流量:

tshark -i "以太网" -f "host 192.168.1.100" -w C:\specific_ip.pcap

若使用 netsh,需结合 trace 的 provider 参数,但过滤能力较弱,建议优先选择 tshark。

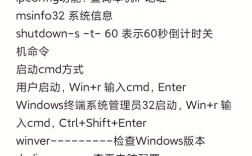

Q2: 抓包时提示“权限不足”怎么办?

A2: Windows 网络抓包需要管理员权限,解决方法:

- 右键点击命令提示符或 PowerShell,选择“以管理员身份运行”。

- 若使用

netsh确保当前用户属于Administrators组;tshark需确保 Wireshark 安装时勾选“安装 WinPcap/Npcap”。 - 部分安全软件(如防火墙)可能拦截抓包,需临时禁用或添加例外。