思科防火墙作为企业网络安全的核心设备,其配置和状态监控对于保障网络稳定运行至关重要,掌握常用的查看命令可以帮助管理员快速定位问题、验证策略有效性及优化性能,以下从不同维度详细介绍思科防火墙的查看命令,包括系统状态、接口信息、安全策略、连接状态、日志及高可用性等场景,并辅以表格对比常用命令的功能及输出重点。

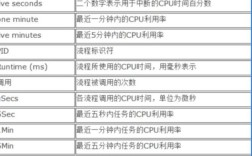

在系统状态查看方面,show version 是基础命令,可获取防火墙的软件版本、硬件型号、运行时间及启动配置文件路径,输出中的 System uptime 显示设备连续运行时间,Software version 指明当前固件版本,便于判断是否需要升级,若需查看硬件资源占用情况,show memory 命令会列出进程内存使用量,重点关注 Used 和 Free 字段,避免内存不足导致性能下降,对于CPU负载,show cpu-usage 提供实时和历史CPU占用率,若持续超过80%,需检查异常进程或流量策略。show processes sorted cpu 可按CPU使用率排序进程,帮助定位高负载源头,如表1所示为系统状态相关命令概览。

| 命令 | 功能描述 | 输出重点 |

|---|---|---|

| show version | 系统版本及硬件信息 | 软件版本、运行时间、配置文件路径 |

| show memory | 内存使用情况 | 已用/空闲内存、进程内存分配 |

| show cpu-usage | CPU负载监控 | 实时CPU占用率、历史趋势 |

| show processes sorted cpu | 进程CPU排序 | 高CPU占用进程ID及名称 |

接口信息查看是网络故障排查的关键,通过 show interface 可获取所有接口的运行状态、流量统计及错误计数。interface GigabitEthernet0/1 的输出中,line protocol state 为 up 表示链路正常,input errors 和 output errors 为0则说明无数据包丢失,若需查看接口的IP地址及子网掩码,show ip interface brief 以表格形式精简展示接口名称、IP地址、状态及协议状态,便于快速定位故障接口,对于启用VLAN的接口,show vlan 可查看VLAN成员关系及接口类型(Access/Trunk),如表2所示为接口查看命令的分类及示例。

| 命令类别 | 具体命令 | 输出重点 |

|---|---|---|

| 基础接口信息 | show interface | 接口状态、流量字节数、错误计数 |

| IP接口概览 | show ip interface brief | 接口IP地址、状态(up/down) |

| VLAN配置 | show vlan | VLAN ID、接口成员模式 |

安全策略查看是防火墙管理的核心。show run access-list 可查看当前生效的访问控制列表(ACL)规则,包括规则序号、源/目标地址、端口及动作(permit/deny)。access-list outside_in extended permit tcp any host 203.0.113.10 eq 80 表示允许外部访问内网Web服务器的80端口,若需监控策略匹配情况,show access-list 会显示每个规则的匹配次数,如 pkts match 100 表示该规则已匹配100个数据包,帮助识别高频或无效策略,对于更复杂的策略对象(如对象组、网络对象),show object-group 可列出组内成员,如 network-object host 192.168.1.10 表示对象组包含该主机IP,如表3所示为安全策略查看命令的详细说明。

| 命令 | 功能描述 | 输出示例 |

|---|---|---|

| show run access-list | 查看ACL配置规则 | access-list inside_in permit tcp 192.168.1.0 255.255.255.0 any eq 443 |

| show access-list | 查看ACL匹配统计 | inside_in: line 1, extended permit tcp, matches 500 |

| show object-group | 查看对象组内容 | network-object object-group INSIDE_NETWORKS |

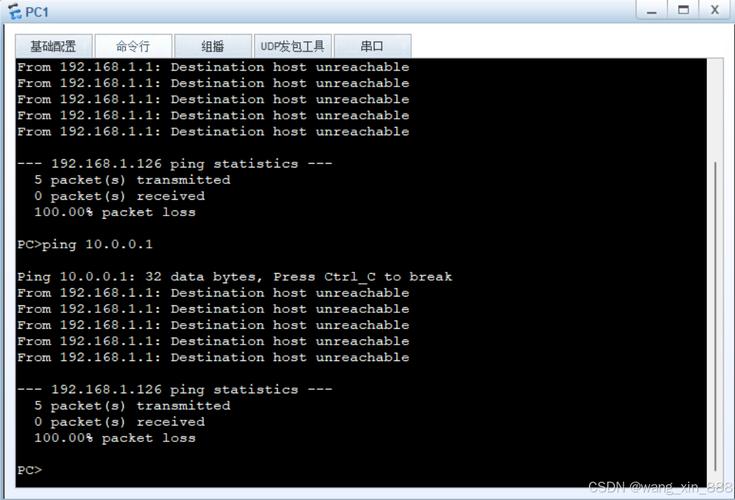

连接状态监控对于实时流量分析至关重要。show conn 可查看当前活跃的网络连接,包括源/目的IP、端口、协议及连接状态(如established、half-open)。TCP 192.168.1.100:54321 -> 203.0.113.5:443, idle 0:00:30, bytes 5120/1024 表示内网主机与外部HTTPS服务的连接,空闲时间为30秒,若需过滤特定连接,可使用 show conn | include 203.0.113.5 查看包含目标IP的连接,对于长时间存在的连接(如空闲超过1小时),可能需要排查是否为异常连接或资源泄漏,如表4所示为连接查看命令的常用过滤方式。

| 命令 | 过滤条件 | 应用场景 |

|---|---|---|

| show conn | 无过滤 | 查看所有活跃连接 |

| show conn | include 目标IP/端口 | 定位特定服务的连接 |

| show conn | exclude 内网网段 | 排查内网发起的异常连接 |

日志查看是故障追溯的重要手段。show log 可实时查看防火墙系统日志,包括配置变更、策略拒绝、设备状态等信息。%ASA-6-302015: Access denied for tcp src outside:203.0.113.5/12345 to dst inside:192.168.1.100/80 表示外部IP访问内网80端口被拒绝,若需过滤特定类型日志,show log | deny 可查看所有拒绝策略的日志条目,对于高优先级日志(如严重错误),show log | severity 6 可筛选严重级别(6级及以上)的日志,便于快速响应紧急问题。show logging buffer 可查看日志缓冲区内容,避免日志丢失,如表5所示为日志查看命令的过滤选项。

| 过滤选项 | 功能说明 | 示例 |

|---|---|---|

| include 关键词 | 查找包含特定关键词的日志 | show log |

| exclude 日志级别 | 排除特定级别日志 | show log |

| severity 数字 | 按严重级别筛选 | show log |

高可用性(HA)状态查看对于双机热备环境必不可少。show failover 可显示HA组状态,包括主备角色、同步状态及接口状态。Failover unit Primary 表示当前设备为主用,Interface GigabitEthernet0/0: UP 显示HA接口正常,若需查看HA会话同步情况,show failover stats 提供同步字节数及速率,确保配置和连接状态一致,对于集群环境(如Firepower),show cluster info 可查看集群状态及节点负载,如表6所示为HA查看命令的关键参数。

| 命令 | 输出重点 | 故障排查提示 |

|---|---|---|

| show failover | 主备角色、HA接口状态 | 若显示"Unit Secondary",检查HA链路 |

| show failover stats | 同步字节数、速率 | 同步停止则需检查配置差异 |

| show cluster info | 集群状态、节点健康状态 | 节点离线则检查网络及许可证 |

思科防火墙的查看命令覆盖系统、接口、策略、连接、日志及高可用性等多个维度,管理员需结合实际场景灵活运用,通过定期检查这些命令的输出,可及时发现潜在问题,确保防火墙安全稳定运行。

相关问答FAQs

Q1: 如何查看防火墙当前生效的NAT策略?

A: 可使用 show run nat 命令查看NAT配置规则,包括动态NAT(如 nat (inside) 1 192.168.1.0 255.255.255.0)和静态NAT(如 static (inside,outside) 203.0.113.10 192.168.1.10),若需查看NAT转换统计,可执行 show xlate,显示当前会话的NAT映射关系,如 tcp 192.168.1.10/54321 -> 203.0.113.10/80。

Q2: 防火墙CPU占用率过高时,如何定位问题根源?

A: 首先执行 show cpu-usage 查看实时CPU占用率,若持续高于80%,再运行 show processes sorted cpu 按CPU使用率排序进程,重点关注防火墙核心进程(如asa)或异常第三方进程,结合 show log | include "CPU" 查看CPU过载相关日志,同时检查流量策略是否存在大量复杂匹配(如深度包检测),必要时优化ACL规则或启用硬件加速。