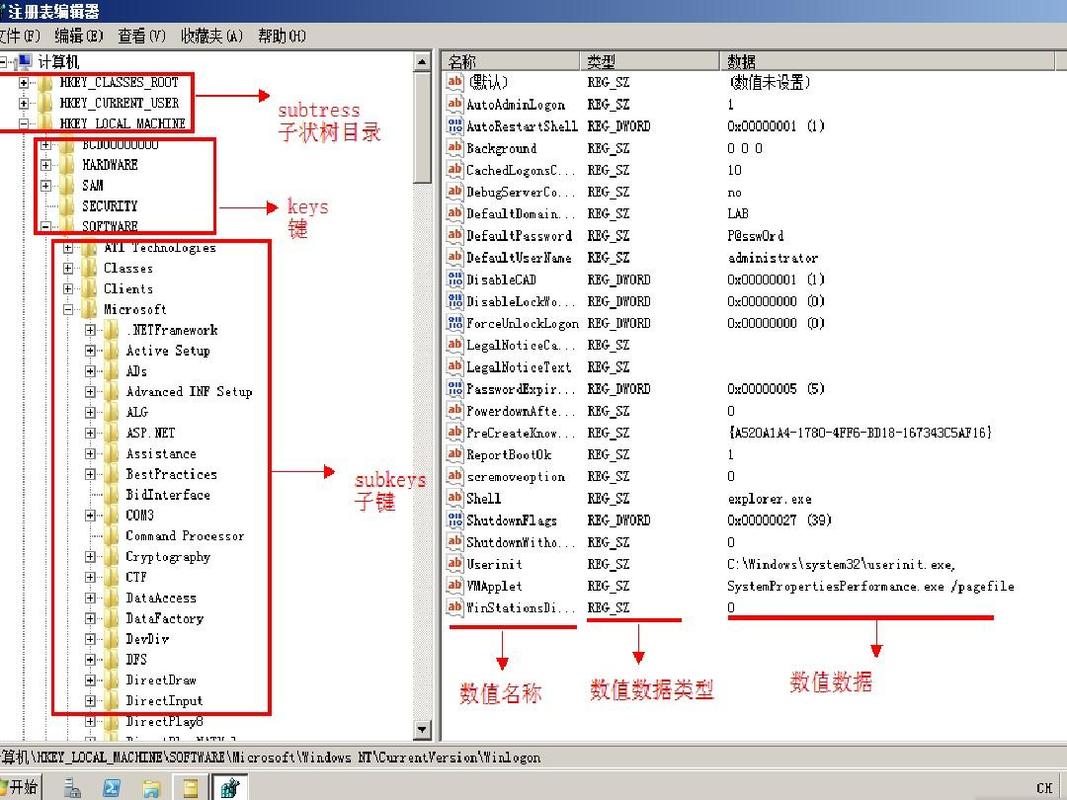

注册表权限修改命令是Windows系统中用于管理和控制用户或用户组对注册表项访问权限的重要工具,主要通过命令行提示符(CMD)或Windows PowerShell执行,适用于需要批量修改权限、解决权限错误或进行系统安全配置的场景,以下是关于注册表权限修改命令的详细说明,包括命令格式、参数详解、操作步骤及注意事项。

注册表权限修改的基础命令

注册表权限修改主要依赖regini.exe工具(适用于CMD)和Set-Acl命令(适用于PowerShell)。regini.exe是Windows内置的命令行工具,通过文本文件定义权限规则并应用到注册表项;Set-Acl则基于访问控制列表(ACL)对象,支持更灵活的权限配置。

使用regini.exe修改权限

regini.exe的核心功能是通过读取包含权限规则的文本文件,将规则应用到指定的注册表项,其基本语法为:

regini.exe [权限文件路径]权限文件需遵循特定格式,每行定义一个注册表项及其权限,格式为:

"注册表项路径"

权限类型

用户或用户组

权限值修改HKEY_LOCAL_MACHINE\SOFTWARE\TestKey的权限,创建权限文件perms.txt如下:

"HKEY_LOCAL_MACHINE\SOFTWARE\TestKey"

[5]

"Users"

"GRANT"

"KEY_ALL_ACCESS"[5]表示权限应用于子项,GRANT表示授予权限,KEY_ALL_ACCESS表示完全控制权限,执行regini.exe perms.txt后,权限即被应用。

使用PowerShell的Set-Acl修改权限

PowerShell提供了更强大的权限管理能力,需先获取注册表项的ACL对象,修改后重新应用,基本步骤如下:

# 获取注册表项ACL

$acl = Get-Acl -Path "HKLM:\SOFTWARE\TestKey"

# 创建新的访问规则

$rule = New-Object System.Security.AccessControl.RegistryAccessRule(

"Users",

"FullControl",

"ContainerInherit, ObjectInherit",

"None",

"Allow"

)

# 应用规则

$acl.SetAccessRule($rule)

Set-Acl -Path "HKLM:\SOFTWARE\TestKey" -AclObject $acl

上述代码中,RegistryAccessRule定义了用户组(Users)、权限级别(FullControl)、继承类型(ContainerInherit和ObjectInherit)和访问控制类型(Allow)。

权限参数详解

注册表权限涉及多个参数,理解这些参数是正确修改权限的关键,以下是常用参数的说明:

权限类型(regini.exe)

GRANT:授予权限。DENY:拒绝权限。REVOKE:撤销权限。

权限值(regini.exe)

| 权限值 | 说明 |

|---|---|

KEY_ALL_ACCESS |

完全控制权限(读取、写入、删除等) |

KEY_READ |

读取权限(查询、枚举等) |

KEY_WRITE |

写入权限(创建、修改值等) |

KEY_EXECUTE |

执行权限(运行注册表项) |

继承选项(PowerShell)

ContainerInherit:权限继承到子项。ObjectInherit:权限继承到子项的值。NoPropagateInherit:阻止权限向子项传播。InheritOnly:仅继承权限,不直接应用。

操作步骤示例

以下通过具体场景说明注册表权限修改的操作流程。

场景1:允许用户组读取特定注册表项(使用regini.exe)

-

创建权限文件

read_perms.txt:"HKEY_CURRENT_USER\Software\MyApp" [1] "Users" "GRANT" "KEY_READ"[1]表示权限仅应用于当前项,不继承。 -

以管理员身份打开CMD,执行:

regini.exe read_perms.txt

场景2:拒绝特定用户修改注册表项(使用PowerShell)

-

获取ACL对象:

$acl = Get-Acl -Path "HKLM:\SYSTEM\CurrentControlSet\Services"

-

创建拒绝规则:

$denyRule = New-Object System.Security.AccessControl.RegistryAccessRule( "RestrictedUser", "FullControl", "Deny" ) -

应用规则:

$acl.SetAccessRule($denyRule) Set-Acl -Path "HKLM:\SYSTEM\CurrentControlSet\Services" -AclObject $acl

注意事项

- 管理员权限:修改注册表权限需以管理员身份运行CMD或PowerShell,否则会提示“拒绝访问”。

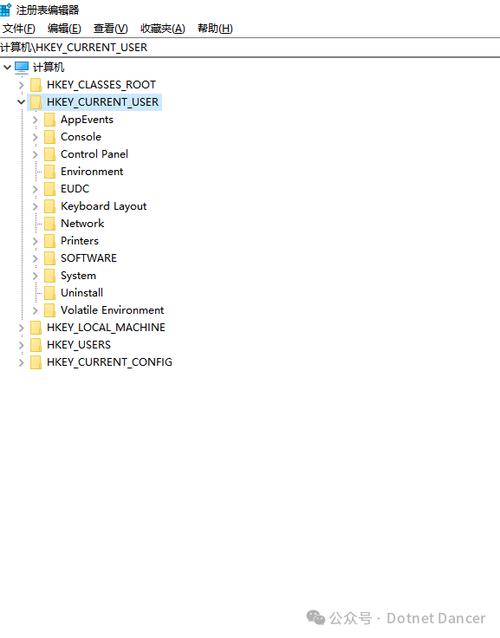

- 备份注册表:操作前建议备份注册表或导出相关项,可通过

regedit.exe的“文件”->“导出”完成。 - 权限冲突:显式拒绝权限(DENY)优先级高于允许权限(GRANT),需谨慎使用,避免导致系统或应用程序异常。

- 继承规则:修改父项权限时,需考虑子项的继承行为,避免意外扩大或缩小权限范围。

- 特殊字符处理:注册表路径中包含空格或特殊字符时,需用引号括起,如

"HKEY_LOCAL_MACHINE\Software\My App"。

相关问答FAQs

问题1:如何快速恢复注册表项的默认权限?

解答:可通过icacls命令导出原始权限,再重新应用,步骤如下:

- 导出权限:

icacls "HKEY_LOCAL_MACHINE\SOFTWARE\TestKey" /save perms_backup.txt /c - 恢复权限:

icacls "HKEY_LOCAL_MACHINE\SOFTWARE\TestKey" /restore perms_backup.txt /c

注意:icacls主要用于文件和文件夹权限,注册表权限需结合regini.exe或PowerShell操作,上述方法需配合注册表路径转换。

问题2:修改注册表权限后如何验证是否生效?

解答:验证方法有两种:

- 使用

regini.exe时,可通过regini.exe -l列出当前权限规则; - 使用PowerShell时,执行

Get-Acl -Path "HKLM:\SOFTWARE\TestKey" | Format-List查看ACL对象,确认规则是否包含用户组及权限级别。

也可通过注册表编辑器(regedit.exe)右键点击目标项,选择“权限”查看配置。