命令提示符作为Windows系统内置的 powerful 工具,不仅用于系统管理和故障排查,在特定场景下也能辅助进行病毒查杀和系统修复,相较于图形界面的杀毒软件,命令提示符(CMD)具有轻量化、高效率、可深度操作的优势,尤其适用于系统异常导致安全软件无法运行,或需要针对性清除顽固病毒的情况,以下是利用命令提示符进行杀毒和系统维护的详细方法及注意事项。

基础安全命令与系统修复

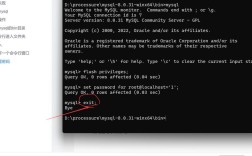

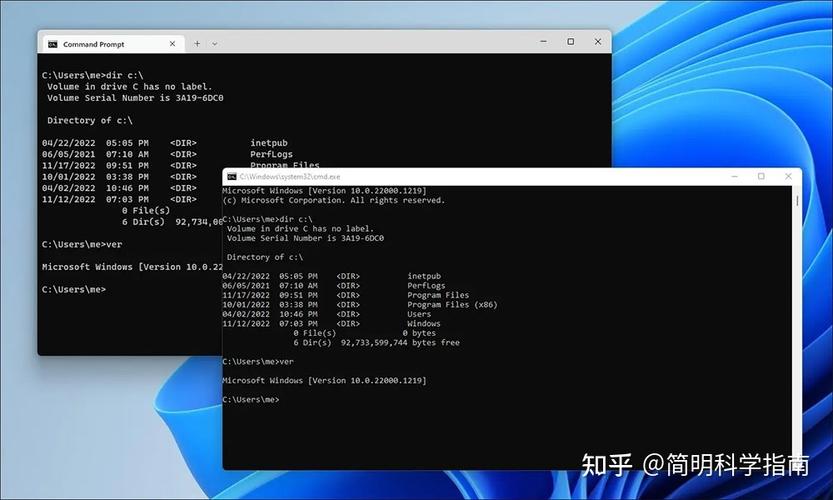

在执行高级操作前,可先通过基础命令排查系统异常。sfc /scannow 是系统文件检查器的核心命令,用于扫描并修复受损的系统文件,病毒常通过篡改系统文件实现持久化控制,运行此命令可恢复系统完整性,具体操作:以管理员身份打开CMD,输入 sfc /scannow 并回车,等待扫描完成(可能需要15-30分钟),若提示“Windows 资源保护找到了损坏文件并成功修复”,则系统文件已修复;若失败,可尝试 DISM /Online /Cleanup-Image /RestoreHealth 修复系统映像,再重新运行 sfc。

chkdsk 命令用于检查磁盘错误与坏道,部分病毒会通过感染磁盘引导区或写入恶意文件隐藏自身,运行 chkdsk /f /r(需重启执行),可自动修复文件系统错误并尝试恢复坏道上的数据,对于系统盘(C盘),需在重启后执行,建议提前保存工作。

网络连接与恶意进程管理

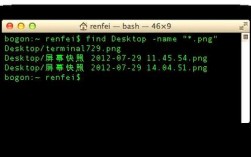

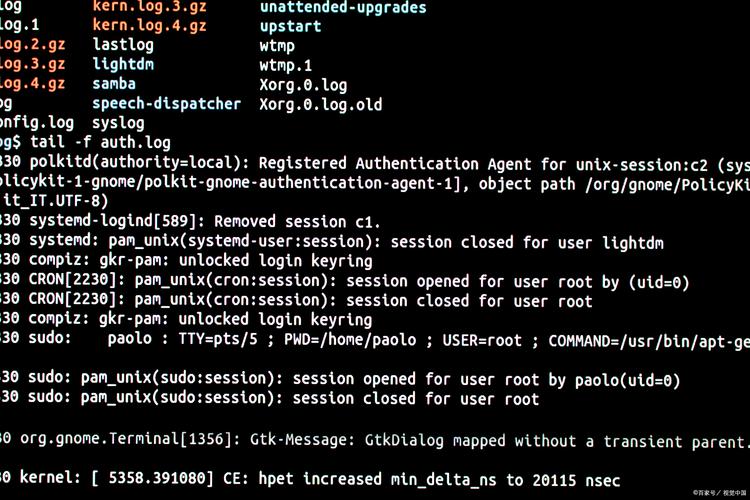

病毒常利用网络进行传播或回传数据,通过 netstat 命令可分析网络连接状态。netstat -ano 显示所有活动的TCP连接、进程ID(PID)及监听端口,结合 tasklist 命令可定位可疑进程,若发现异常外联IP(如非知名服务器地址)且对应PID进程名陌生,可通过 taskkill /PID [PID] /F 强制结束进程,为避免误杀,建议先通过 tasklist /FI "PID eq [PID]" 查看进程详细信息,或借助 Process Explorer 等工具进一步验证。

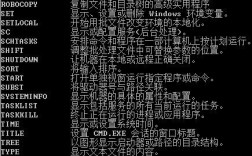

针对顽固自启动项,可通过 msconfig 打开系统配置(或在CMD中直接输入 msconfig),禁用非必要的启动项和服务。reg query 命令可注册表中搜索可疑键值,reg query HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run 查看启动项,若发现异常路径,可用 reg delete 删除。

病毒专杀与文件操作

对于已知病毒特征,可结合 dir 和 del 命令进行精准删除,若病毒文件名为 virus.exe 且位于 C:\Temp 目录,可先通过 dir C:\Temp\ virus.exe /a 查看文件属性(/a 显示隐藏文件),若文件被隐藏或只读,需先通过 attrib -h -r -s C:\Temp\ virus.exe 移除隐藏、只读、系统属性,再用 del C:\Temp\ virus.exe /f /q 强制删除(/f 强制删除只读文件,/q 静默模式)。

针对勒索病毒加密的文件,可尝试 copy /y 命令从备份恢复,或使用 certmgr.msc 查看是否有可用的解密密钥,对于通过脚本传播的病毒,可检查 C:\Users\[用户名]\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup 等自启动目录,用 type 命令查看脚本内容(如 type startup.bat),分析其行为后删除。

高级防护与系统加固

利用 Windows Defender 相关命令可增强实时防护,通过 MpCmdRun.exe -Scan -ScanType 3(全盘扫描)或 -ScanType 2(快速扫描),可调用Windows Defender进行深度查杀。Set-MpPreference -DisableRealtimeMonitoring $false(需PowerShell环境)可确保实时防护开启,防止病毒写入。

为防止病毒利用系统漏洞,可通过 wuauclt /detectnow 强制检查Windows更新,或使用 bitsadmin /transfer myDownloadJob /download /priority normal [更新链接] [保存路径] 手动下载补丁,对于敏感目录(如系统目录),可通过 icacls 命令限制权限,icacls C:\Windows /reset /T 重置所有子目录和文件的权限,防止未授权修改。

操作注意事项

- 管理员权限:几乎所有CMD杀毒操作均需管理员权限,右键点击CMD选择“以管理员身份运行”。

- 备份重要数据:在进行删除或修复操作前,务必备份重要文件,避免误删导致数据丢失。

- 验证命令来源:避免从不可信渠道获取脚本或命令,防止恶意代码伪装。

- 结合专业工具:CMD操作适合辅助应急,日常杀毒仍需依赖专业杀毒软件(如Windows Defender、火绒等),定期更新病毒库。

以下为常用命令速查表:

| 功能分类 | 命令示例 | 说明 |

|---|---|---|

| 系统文件修复 | sfc /scannow |

扫描并修复受损系统文件 |

| 磁盘检查 | chkdsk /f /r |

检查磁盘错误并恢复数据(需重启) |

| 网络连接分析 | netstat -ano |

显示网络连接及对应PID |

| 进程管理 | taskkill /PID [PID] /F |

强制结束指定PID进程 |

| 文件属性修改 | attrib -h -r -s [文件路径] |

移除文件的隐藏、只读、系统属性 |

| 删除文件 | del [文件路径] /f /q |

强制删除文件(静默模式) |

| 启动项查看 | reg query HKLM\SOFTWARE\...\Run |

查看注册表启动项 |

| Windows Defender扫描 | MpCmdRun.exe -Scan -ScanType 3 |

调用Windows Defender全盘扫描 |

相关问答FAQs

Q1:使用CMD删除病毒文件后,为什么病毒仍然存在?

A:可能原因包括:① 病毒文件正在运行或被其他程序占用,需结束对应进程后再删除;② 病毒通过系统还原点或备份文件恢复,需清理系统还原点;③ 病毒具有自启动功能,需禁用相关服务或启动项;④ 文件被多重加密或隐藏,需结合attrib命令和专业工具(如Malwarebytes)深度扫描,建议重启到安全模式后再次尝试删除,并检查注册表和计划任务中的可疑项。

Q2:如何判断CMD中显示的进程是否为病毒?

A:可通过以下方法判断:① 查看进程路径:运行wmic process where name="进程名" call getExecutablePath,若路径位于系统目录(如C:\Windows\System32)但进程名陌生,需警惕;② 检查进程属性:通过tasklist /svc /FI "PID eq [PID]"查看关联服务,若服务描述异常(如空白或乱码),可能为恶意程序;③ 对比安全软件:将进程名输入VirusTotal等在线平台,或对比当前已安装杀毒软件的威胁日志;④ 观察资源占用:病毒常异常占用CPU或内存,可通过taskmgr查看性能指标,若无法确定,建议将进程信息提交至安全社区分析。