H3C设备的MAC地址绑定功能是网络管理员保障网络安全的重要手段,通过将设备的MAC地址与特定端口或IP地址绑定,可以有效防止未授权设备接入网络、避免IP地址冲突以及防范ARP欺骗等攻击,以下将详细介绍H3C设备中MAC绑定的相关命令,包括静态绑定、动态绑定、绑定表管理以及安全策略配置等内容,并提供实际应用场景下的配置示例。

MAC地址绑定基础命令

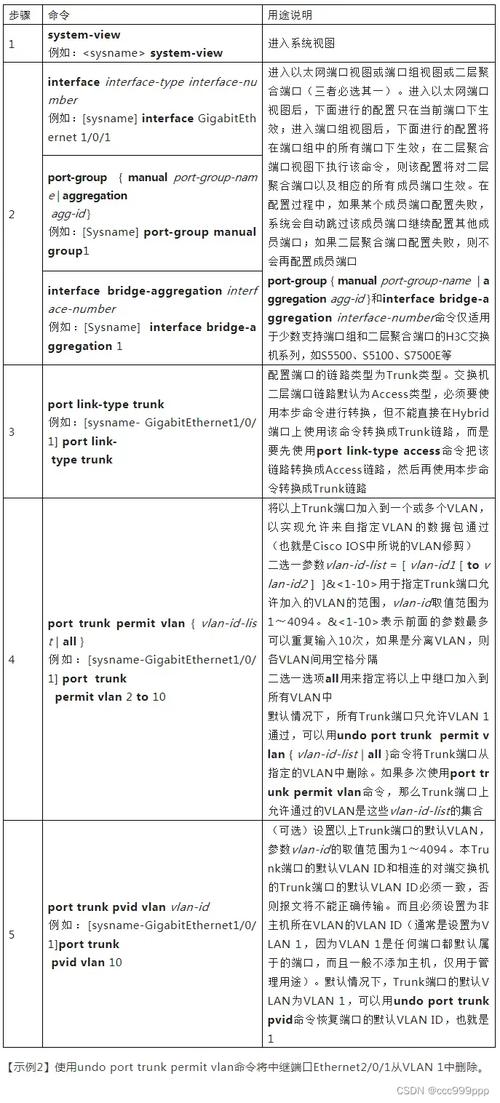

在H3C设备中,MAC地址绑定主要基于端口安全功能实现,核心命令集中在系统视图和端口视图下,首先需要进入系统视图,开启端口安全功能,并配置绑定模式,基础命令如下:

- 开启端口安全功能:

system-view进入系统视图后,使用port-security enable全局命令启用端口安全功能,该功能是所有MAC绑定功能的前提。 - 进入接口视图:

interface interface-type interface-number,例如interface GigabitEthernet 1/0/1进入指定端口。 - 配置MAC绑定模式:在接口视图下,使用

port-security mac-address mac-address [ vlan vlan-id ] [ sticky ]命令进行静态MAC绑定,其中mac-address为需要绑定的MAC地址,vlan-id为可选的VLAN ID,sticky参数表示将静态绑定MAC地址转化为安全地址并保存到配置中,设备重启后不会丢失。

静态MAC绑定与动态绑定配置

静态MAC绑定

静态绑定是指手动配置MAC地址与端口的映射关系,配置后该端口仅允许绑定的MAC地址接入,其他MAC地址将被丢弃,配置示例:

system-view port-security enable interface GigabitEthernet 1/0/1 port-security mac-address 00e0-fc12-3456 vlan 10 sticky

上述命令将MAC地址00e0-fc12-3456绑定到GigabitEthernet 1/0/1端口,并关联VLAN 10,使用sticky参数后,该绑定关系会保存到配置文件中,若需删除静态绑定,可使用undo port-security mac-address mac-address命令。

动态MAC绑定

动态绑定允许端口动态学习MAC地址,并限制学习数量,超出限制后新MAC地址无法接入,适用于需要临时接入设备但需限制数量的场景,如会议室端口,配置命令:

interface GigabitEthernet 1/0/2 port-security max-mac-count 5 port-security mac-address timeout 300

上述命令设置端口最多学习5个MAC地址,超时时间为300秒(5分钟),超时后未通信的MAC地址将被移除,若需关闭动态学习功能,可使用undo port-security max-mac-count命令。

MAC绑定表管理命令

H3C设备支持查看和管理MAC绑定表,以便监控绑定状态和排查问题,常用命令如下:

- 查看端口安全绑定表:

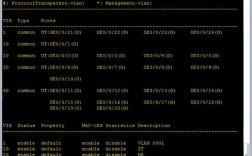

display port-security address,显示所有端口的MAC绑定信息,包括MAC地址、绑定端口、VLAN ID、绑定类型(静态/动态)等。 - 查看指定端口绑定表:

display port-security address interface GigabitEthernet 1/0/1,仅显示指定端口的绑定信息。 - 清除动态绑定表:

reset port-security address,清除所有动态学习的MAC地址,保留静态绑定地址。

安全策略与违规处理配置

当未授权MAC地址接入时,H3C设备可配置违规处理策略,包括丢弃数据包、关闭端口或发送Trap告警,配置命令:

interface GigabitEthernet 1/0/1

port-security violation { restrict | shutdown | trap }

参数说明:

restrict:丢弃未授权MAC地址的数据包,并记录日志,端口保持UP状态。shutdown:关闭端口,需手动使用undo shutdown恢复。trap:发送Trap告警,但不处理数据包,需配合SNMP使用。

配置违规时关闭端口:

interface GigabitEthernet 1/0/1 port-security violation shutdown

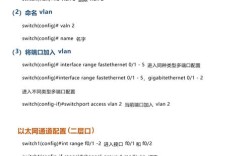

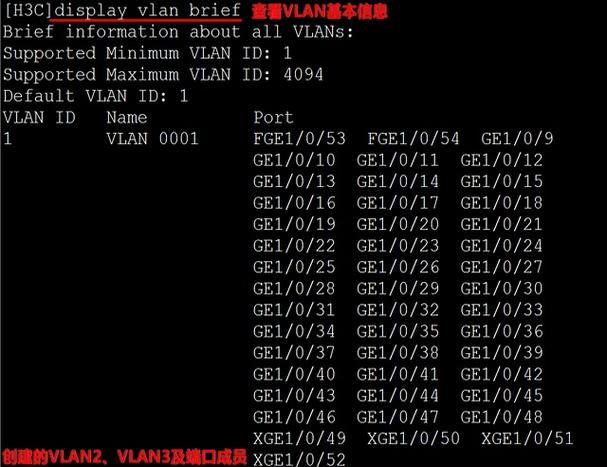

VLAN与MAC绑定结合配置

在VLAN环境中,可将MAC地址与特定VLAN绑定,确保设备仅能在指定VLAN中通信,配置示例:

vlan 10 port GigabitEthernet 1/0/1 quit interface GigabitEthernet 1/0/1 port-security mac-address 00e0-fc12-7890 vlan 10 sticky

上述命令将MAC地址00e0-fc12-7890绑定到VLAN 10的端口,该设备只能在VLAN 10内通信。

配置示例与注意事项

完整配置示例

system-view port-security enable vlan 10 quit interface GigabitEthernet 1/0/1 port link-type access port default vlan 10 port-security mac-address 00e0-fc12-3456 vlan 10 sticky port-security max-mac-count 1 port-security violation shutdown

该配置实现:端口仅允许MAC地址00e0-fc12-3456在VLAN 10中接入,禁止其他MAC地址,违规时关闭端口。

注意事项

- 兼容性:不同H3C设备型号(如S5130、S6800)的命令可能存在差异,需参考对应产品手册。

- 重启影响:未使用

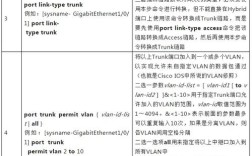

sticky参数的静态绑定,设备重启后会失效;动态绑定表重启后不会保留。 - 端口模式:MAC绑定通常在接入端口(Access)或Trunk端口上配置,Trunk端口需指定VLAN。

- 性能影响:大量静态绑定可能影响设备性能,建议合理使用动态绑定和超时机制。

相关问答FAQs

问题1:如何修改已绑定的MAC地址?

答:若需修改端口绑定的MAC地址,首先使用undo port-security mac-address mac-address删除原绑定,然后重新配置新的MAC地址绑定命令。

interface GigabitEthernet 1/0/1 undo port-security mac-address 00e0-fc12-3456 port-security mac-address 00e0-fc12-7890 sticky

问题2:MAC绑定后,为什么合法设备无法接入?

答:可能原因包括:① MAC地址输入错误,需使用display port-security address检查绑定表;② 端口违规策略配置为shutdown,需使用undo shutdown恢复端口;③ 设备开启了端口安全但未正确配置绑定模式,需确认是否为静态绑定或动态绑定限制,若端口为Trunk模式,需检查VLAN是否匹配绑定配置。