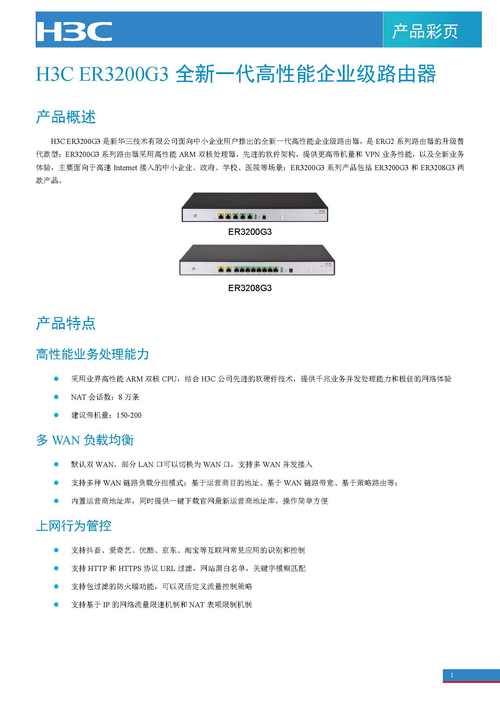

华三路由器命令配置是企业网络运维中的核心技能,涉及基础设置、路由协议、安全策略及高级功能等多个维度,以下从初始化配置、静态路由、动态路由(OSPF、BGP)、NAT转换、ACL访问控制、VLAN划分及DHCP服务等方面,结合具体命令和场景进行详细说明,并辅以表格归纳关键参数,最后以FAQs解答常见问题。

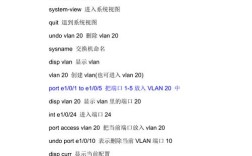

初始化配置与基础参数

首次配置路由器需通过Console线连接,使用终端软件(如SecureCRT)以超级用户身份登录,默认用户名通常为admin,密码为admin@123(具体以设备型号为准),登录后首先进入系统视图,配置设备名称、管理IP及登录验证方式,确保基础管理可达。

# 进入系统视图 <H3C> system-view # 配置设备名称 [H3C] sysname AR-R1 # 进入接口视图(假设为GigabitEthernet 0/0/1) [AR-R1] interface GigabitEthernet 0/0/1 # 配置IP地址(管理地址) [AR-R1-GigabitEthernet0/0/1] ip address 192.168.1.254 24 # 开启接口 [AR-R1-GigabitEthernet0/0/1] undo shutdown # 配置登录用户名和密码 [AR-R1] local-user admin [AR-R1-user-admin] password simple admin@123 [AR-R1-user-admin] service-type telnet ssh [AR-R1-user-admin] authorization-attribute level 3 [AR-R1-user-admin] quit # 保存配置 [AR-R1] save force

基础参数说明:

sysname:设备名称,便于网络管理中区分设备角色(如核心、接入)。ip address:管理IP地址需与运维网段匹配,掩码长度24表示255.255.0。local-user:配置本地用户,level 3为最高权限,service-type指定登录方式(SSH更安全)。

静态路由配置

静态路由适用于小型网络或特定路径固定场景,需手动指定目标网络及下一跳地址。

# 添加静态路由:目标网络192.168.2.0/24,下一跳192.168.1.1 [AR-R1] ip route-static 192.168.2.0 24 192.168.1.1 # 配置默认路由(所有未知流量指向出口网关) [AR-R1] ip route-static 0.0.0.0 0 10.1.1.1 # 查看路由表 [AR-R1] display ip routing-table

静态路由参数:

| 参数 | 说明 | 示例值 |

|---------------|-------------------------------|----------------------|

| 目标网络 | 要到达的子网地址 | 192.168.2.0 24 |

| 下一跳 | 下一跳路由器接口IP | 192.168.1.1 |

| 默认路由 | 0.0.0 0表示所有未知流量 | 10.1.1.1 |

动态路由配置(OSPF与BGP)

OSPF配置

OSPF(开放最短路径优先)是内部网关协议(IGP),适用于自治系统内部路由,基于链路状态算法计算最短路径。

# 启动OSPF进程,进程号1(本地有效) [AR-R1] ospf 1 # 宣告直连网络(进入OSPF视图后配置) [AR-R1-ospf-1] area 0 [AR-R1-ospf-1-area-0.0.0.0] network 192.168.1.0 0.0.0.255 [AR-R1-ospf-1-area-0.0.0.0] network 10.1.1.0 0.0.0.255 # 配置Router-ID(若未自动选到,手动指定) [AR-R1-ospf-1] router-id 1.1.1.1 # 查看OSPF邻居状态 [AR-R1] display ospf peer

OSPF关键参数:

area:区域号,0为骨干区域,所有非骨干区域需与骨干区域直接相连。network:宣告的网络地址,反掩码0.0.255对应子网掩码255.255.0。router-id:设备在OSPF域中的唯一标识,通常配置为Loopback接口IP或手动指定。

BGP配置

BGP(边界网关协议)是外部网关协议(EGP),用于不同自治系统(AS)之间的路由交换,基于路径矢量算法。

# 启动BGP进程,AS号100(本地自治系统号) [AR-R1] bgp 100 # 配置Router-ID [AR-R1-bgp] router-id 2.2.2.2 # 宣告直连网络(对等体组或对等体IP) [AR-R1-bgp] network 192.168.3.0 24 # 配置对等体(与邻居AS 200建立BGP邻居关系) [AR-R1-bgp] peer 203.0.113.2 as-number 200 # 激活对等体并允许网络通告 [AR-R1-bgp] peer 203.0.113.2 connect-interface GigabitEthernet 0/0/2 [AR-R1-bgp] peer 203.0.113.2 advertise # 查看BGP路由表 [AR-R1] display bgp routing-table

BGP关键参数:

as-number:自治系统号,全球唯一,由ICANN分配。peer:对等体IP地址及AS号,需确保双方AS号一致(EBGP)或不同(IBGP)。network:向BGP邻居通告的路由,必须存在于路由表中。

NAT地址转换配置

NAT(网络地址转换)用于解决IPv4地址不足问题,常用于内网访问外网场景,支持静态NAT、动态NAT(PAT/NAPT)。

# 定义内网接口(连接内部网络) [AR-R1] interface GigabitEthernet 0/0/1 [AR-R1-GigabitEthernet0/0/1] ip address 192.168.10.1 24 # 定义外网接口(连接外部网络) [AR-R1] interface GigabitEthernet 0/0/2 [AR-R1-GigabitEthernet0/0/2] ip address 203.0.113.1 24 # 配置ACL定义内网网段 [AR-R1] acl 2000 [AR-R1-acl-basic-2000] rule permit source 192.168.10.0 0.0.0.255 # 配置NAT地址池(外网IP池) [AR-R1] nat address-group 1 203.0.113.10 203.0.113.20 # 配置NAT outbound(动态PAT,复用外网IP) [AR-R1] interface GigabitEthernet 0/0/2 [AR-R1-GigabitEthernet0/0/2] nat outbound 2000 address-group 1 # 配置静态NAT(内网服务器映射) [AR-R1] nat server protocol tcp global 203.0.113.100 inside 192.168.10.100 80 # 查看NAT会话 [AR-R1] display nat session

NAT类型对比:

| 类型 | 适用场景 | 示例配置 |

|---------------|-------------------------------|-----------------------------------|

| 静态NAT | 内网服务器映射公网IP | nat server global 203.0.113.100 inside 192.168.10.100 |

| 动态NAT(PAT)| 内网多用户共享少量公网IP | nat outbound 2000 address-group 1 |

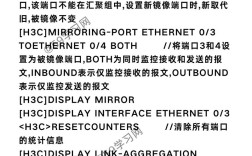

ACL访问控制配置

ACL(访问控制列表)基于源/目的IP、端口等条件过滤流量,用于网络安全策略控制。

# 配置基本ACL(匹配源IP) [AR-R1] acl 2000 [AR-R1-acl-basic-2000] rule deny source 192.168.20.0 0.0.0.255 # 禁止192.168.20.0网段访问 [AR-R1-acl-basic-2000] rule permit # 允许其他流量 # 配置高级ACL(匹配协议、端口) [AR-R1] acl 3000 [AR-R1-acl-adv-3000] rule deny tcp source 192.168.30.0 0.0.0.255 destination-port eq 22 # 禁止SSH访问 [AR-R1-acl-adv-3000] rule permit ip # 允许其他IP流量 # 在接口应用ACL(入方向过滤) [AR-R1] interface GigabitEthernet 0/0/1 [AR-R1-GigabitEthernet0/0/1] traffic-filter inbound acl 2000 # 查看ACL配置 [AR-R1] display acl all

ACL规则优先级:

- 基本ACL(2000-2999):仅匹配源IP,适用于简单过滤。

- 高级ACL(3000-3999):可匹配源/目的IP、协议、端口,适用于精细化控制。

- 规则按顺序匹配,匹配即停止,未匹配则默认允许(隐式deny)。

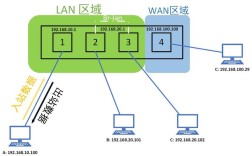

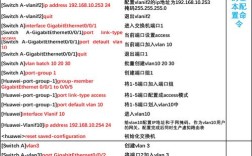

VLAN与DHCP服务配置

VLAN划分

VLAN(虚拟局域网)隔离广播域,提升网络安全性及性能。

# 创建VLAN 10(市场部) [AR-R1] vlan 10 [AR-R1-vlan10] quit # 创建VLAN 20(技术部) [AR-R1] vlan 20 [AR-R1-vlan20] quit # 将接口加入VLAN(接口G0/0/3划入VLAN 10) [AR-R1] interface GigabitEthernet 0/0/3 [AR-R1-GigabitEthernet0/0/3] port link-type access [AR-R1-GigabitEthernet0/0/3] port default vlan 10 # 配置Trunk接口(连接交换机,允许VLAN 10/20通过) [AR-R1] interface GigabitEthernet 0/0/24 [AR-R1-GigabitEthernet0/0/24] port link-type trunk [AR-R1-GigabitEthernet0/0/24] port trunk permit vlan 10 20

DHCP服务配置

DHCP(动态主机配置协议)自动分配IP地址、网关、DNS等参数,减少手动配置工作量。

# 创建地址池(VLAN 10网段) [AR-R1] dhcp server ip-pool vlan10 [AR-R1-dhcp-pool-vlan10] network 192.168.10.0 24 [AR-R1-dhcp-pool-vlan10] gateway-list 192.168.10.1 [AR-R1-dhcp-pool-vlan10] dns-list 8.8.8.8 114.114.114.114 [AR-R1-dhcp-pool-vlan10] excluded-address 192.168.10.1 192.168.10.10 # 排除静态IP # 在接口开启DHCP服务 [AR-R1] interface GigabitEthernet 0/0/1 [AR-R1-GigabitEthernet0/0/1] dhcp select interface # 查看DHCP地址分配 [AR-R1] display dhcp server ip-in-use

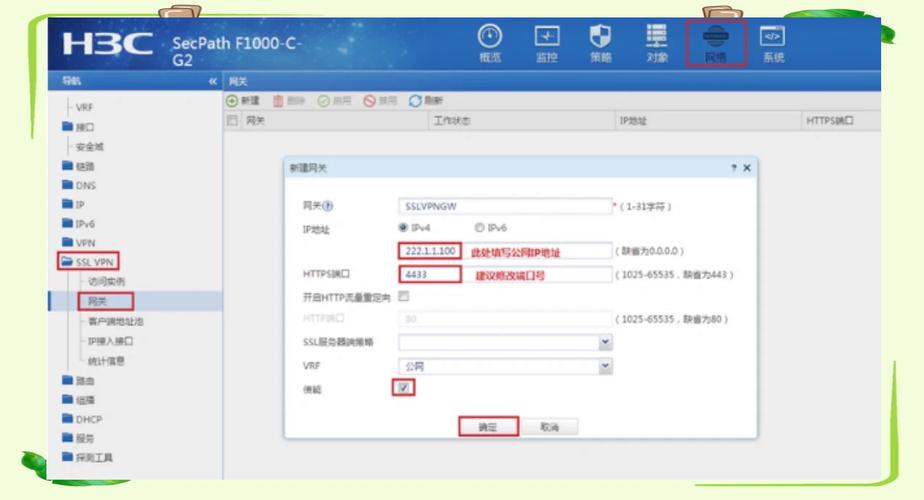

高级功能配置

防火墙策略

# 配置安全域(Trust为内网,Untrust为外网) [AR-R1] security-zone name trust [AR-R1-security-zone-trust] import interface GigabitEthernet 0/0/1 [AR-R1] security-zone name untrust [AR-R1-security-zone-untrust] import interface GigabitEthernet 0/0/2 # 配置域间策略(允许内网访问外网) [AR-R1] interzone trust untrust [AR-R1-interzone-trust-untrust] packet-filter inbound 2000 [AR-R1-interzone-trust-untrust] packet-filter outbound permit

链路聚合

# 创建Eth-Trunk接口(编号1) [AR-R1] interface Eth-Trunk 1 [AR-R1-Eth-Trunk1] mode lacp-static # 静态LACP模式 # 将物理接口加入Eth-Trunk [AR-R1] interface GigabitEthernet 0/0/3 [AR-R1-GigabitEthernet0/0/3] eth-trunk 1 [AR-R1] interface GigabitEthernet 0/0/4 [AR-R1-GigabitEthernet0/0/4] eth-trunk 1 # 查看链路聚合状态 [AR-R1] display eth-trunk 1

FAQs

Q1: 华三路由器配置完成后,如何验证静态路由是否生效?

A1: 可通过以下步骤验证:

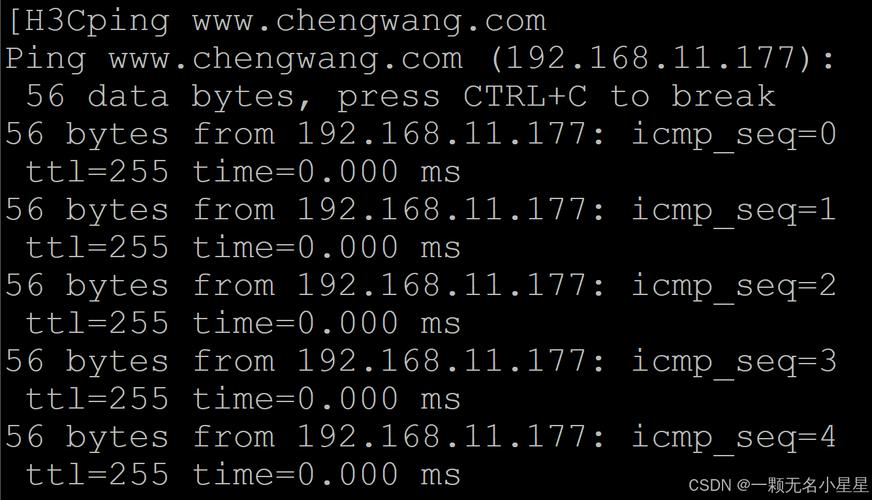

- 使用

display ip routing-table命令查看路由表,确认目标网络是否存在,且下一跳地址正确。 - 在目标网络内主机执行

tracert(Windows)或traceroute(Linux)命令,检查路径是否经过配置的下一跳路由器。 - 使用

ping命令测试连通性,若通则路由配置正确;若不通,检查接口状态、ACL策略及下一跳可达性。

Q2: OSPF中邻接关系无法建立,可能的原因及排查方法?

A2: 常见原因及排查步骤如下:

- 区域配置错误:确保双方OSPF区域号一致,且非骨干区域需与骨干区域(Area 0)直接相连,使用

display ospf peer查看邻居状态,若为Down,检查接口IP及链路连通性。 - Router-ID冲突:使用

display ospf peer查看邻居Router-ID,若冲突需手动配置唯一Router-ID(router-id命令)。 - 网络类型不匹配:默认接口为

Broadcast(广播),若连接PPP等非广播链路,需手动配置接口网络类型(如network-type p2p)。 - 认证未开启:若配置了OSPF认证,需确保双方认证模式(MD5/简单)及密码一致。