织梦CMS(DedeCMS)作为国内广泛使用的开源内容管理系统,因其灵活性和易用性受到许多网站开发者的青睐,由于其默认的安全配置相对宽松,尤其是在文件上传功能方面,若不加以严格限制,容易被黑客利用上传恶意PHP代码,从而控制整个网站服务器,阻止上传PHP代码是保障织梦CMS安全的重要环节,以下从多个维度详细说明如何实现这一目标。

从服务器层面进行限制是最直接有效的方法,通过修改PHP配置文件php.ini中的upload_max_filesize和post_max_size参数,可以控制上传文件的大小,但这只是基础,更重要的是,利用Web服务器的模块功能进行拦截,以Apache为例,可以通过.htaccess文件设置禁止执行PHP脚本,在网站根目录下的.htaccess文件中添加以下代码:<FilesMatch "\.(php|php3|php4|php5|phtml)$">Deny from all</FilesMatch>,这样所有PHP文件都将无法通过Web访问执行,对于Nginx服务器,可以在server配置块中添加location ~ \.php$ { deny all; },同样能达到阻止PHP执行的效果,使用ModSecurity模块可以设置更复杂的规则,例如检测上传文件内容是否包含PHP特征码,从而在文件上传时直接拦截。

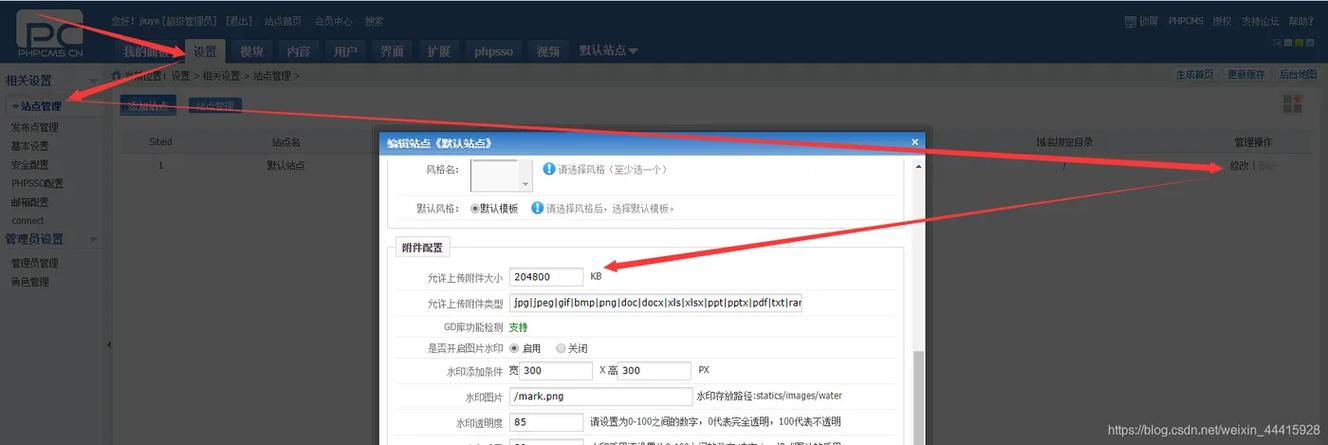

修改织梦CMS自身的文件上传配置是核心步骤,织梦的上传功能主要通过include/dedecollection.class.php和include/ uploadsafe.inc.php等文件控制,在uploadsafe.inc.php中,可以定义允许上传的文件类型数组,默认可能包含php等危险扩展名,需要将其移除,将$imtypes数组中的'php' => 'application/x-php'等条目删除,只保留安全的文件类型,如jpg、gif、png、zip等,可以通过正则表达式严格校验文件名,确保文件名不包含特殊字符或PHP相关标识,使用preg_match("/^[a-zA-Z0-9_\-\.]+$/", $filename)来验证文件名合法性,防止黑客通过文件名混淆(如shell.php.jpg)绕过检测。

第三,增强文件上传后的处理机制,即使文件被上传,也可以通过重命名或修改文件内容来防止执行,在织梦的上传处理逻辑中,可以添加代码将上传的PHP文件重命名为无扩展名或随机字符串,例如使用$newname = date('YmdHis').mt_rand(1000,9999);生成新文件名,并去掉原始扩展名,可以利用GD库或ImageMagick对图片文件进行二次渲染,清除可能隐藏在图片EXIF信息中的恶意代码,对于非图片文件,可以检查文件头是否符合其声明类型,例如使用finfo函数获取文件MIME类型,与用户上传的类型进行比对,不一致则直接删除。

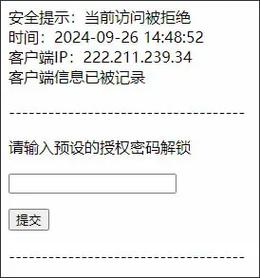

第四,定期进行安全审计和权限控制,定期检查网站目录下是否有异常PHP文件,特别是非管理员上传目录中的文件,将网站目录的执行权限最小化,例如将uploads、data等目录设置为不可执行,通过chmod -R 755 uploads(Linux命令)确保目录只有读和写权限,无执行权限,限制上传目录的访问,通过.htaccess或Nginx配置禁止直接访问该目录下的PHP文件,及时更新织梦CMS到最新版本,官方通常会修复已知的安全漏洞,减少被利用的风险。

| 防护层面 | 具体措施 |

|---|---|

| 服务器层面 | Apache通过.htaccess禁止PHP执行;Nginx配置deny all拦截PHP请求;使用ModSecurity检测恶意内容 |

| 织梦CMS配置修改 | 在uploadsafe.inc.php中移除PHP扩展名;正则校验文件名合法性 |

| 文件后处理机制 | 重命名上传文件;二次渲染图片文件;检查文件头与声明类型是否匹配 |

| 权限与审计 | 定期扫描异常文件;限制目录执行权限;及时更新CMS版本 |

通过以上多层次的防护措施,可以显著降低织梦CMS网站被上传PHP恶意代码的风险,保障网站服务器的安全,需要注意的是,安全是一个持续的过程,需要结合定期监控和手动检查,才能构建有效的防御体系。

相关问答FAQs

Q1: 修改了织梦的上传配置后,为什么仍然能上传PHP文件?

A1: 可能是服务器层面的拦截未生效,请检查服务器的.htaccess(Apache)或Nginx配置是否正确设置了禁止PHP执行,同时确保织梦的uploadsafe.inc.php中已彻底移除PHP相关扩展名,黑客可能通过绕过前端验证直接上传,需检查服务器是否开启了file_uploads且open_basedir未限制目录访问。

Q2: 如何判断网站是否已被上传恶意PHP代码?

A2: 可通过以下方式排查:1. 使用Linux命令find /path/to/website -name "*.php" -mtime -7查找最近7天内修改的PHP文件;2. 检查uploads、templets等目录下是否有异常文件(如随机命名的PHP文件);3. 通过安全工具(如ClamAV)扫描网站文件,或查看服务器日志中是否有异常PHP执行记录,发现后立即删除并溯源。