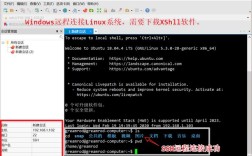

在Unix和Linux系统中,远程登录是管理和维护服务器的基本操作,常用的远程登录命令主要包括ssh、telnet、rlogin、rsh等,其中ssh因安全性高成为目前的主流选择,以下将详细介绍这些命令的使用方法、参数配置及注意事项。

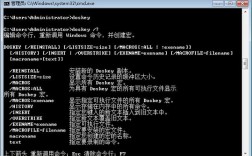

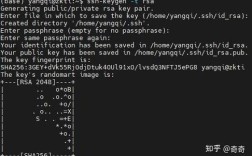

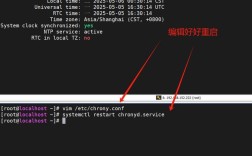

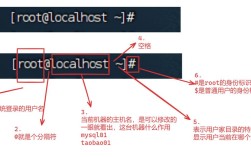

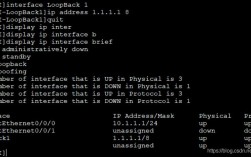

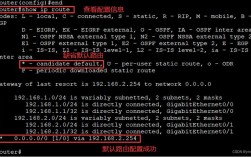

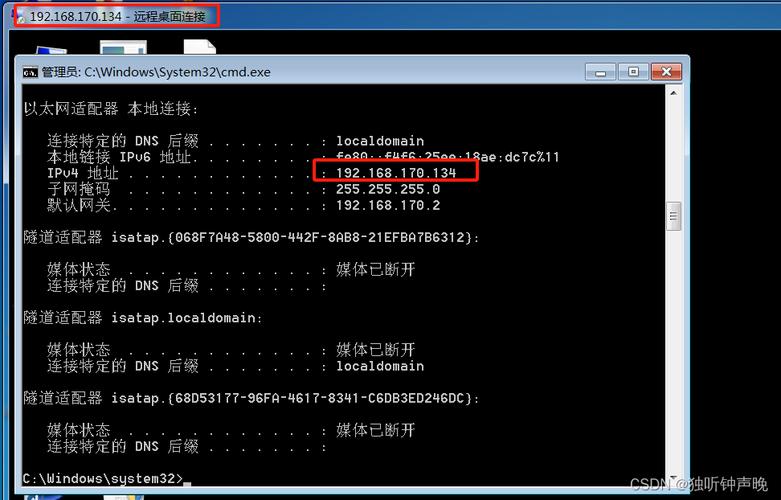

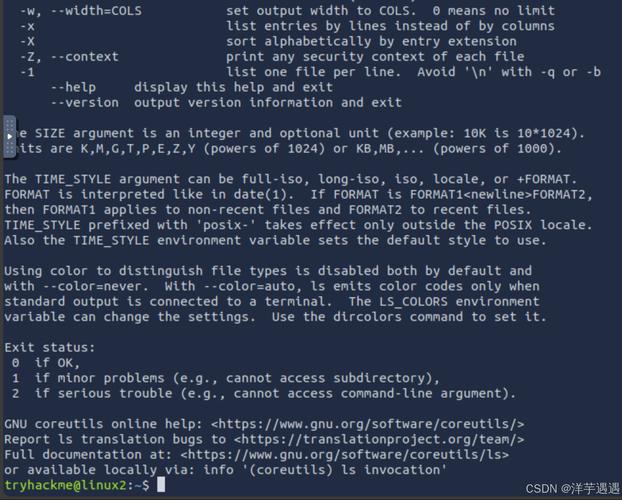

ssh(Secure Shell)是一种加密的网络协议,用于在不安全的网络中提供安全的远程登录和其他安全网络服务,其基本语法为ssh [用户名]@[主机地址] [命令],例如ssh root@192.168.1.100将使用root用户登录到IP地址为192.168.1.100的主机,若需指定端口号,可使用-p参数,如ssh -p 2222 user@hostname,ssh还支持密钥认证,通过-i参数指定私钥文件,如ssh -i ~/.ssh/id_rsa user@hostname。-l参数可指定登录用户名,-v参数用于详细输出调试信息,-N参数表示不执行远程命令,常用于端口转发,ssh的配置文件位于~/.ssh/config,可通过配置别名简化操作,例如添加Host myserver HostName 192.168.1.100 User admin Port 22后,直接使用ssh myserver即可登录。

telnet是一种早期的远程登录协议,采用明文传输数据,安全性较差,因此在现代系统中逐渐被ssh取代,其基本语法为telnet [主机地址] [端口号],例如telnet 192.168.1.100 23将连接到目标主机的23号端口(默认telnet端口),telnet不支持加密,密码和命令可能被窃听,建议仅在可信网络中使用,部分系统需安装telnet客户端,如Ubuntu可通过sudo apt-get install telnet安装。

rlogin(Remote Login)是Unix系统传统的远程登录命令,依赖.rhosts或/etc/hosts.equiv文件进行认证,同样存在安全风险,基本语法为rlogin [主机地址] [-l 用户名],例如rlogin 192.168.1.100 -l oracle,rlogin会自动传递当前用户名,若需指定其他用户,则使用-l参数,由于安全性问题,rlogin在现代系统中较少使用。

rsh(Remote Shell)与rlogin类似,允许在远程主机上执行命令并返回结果,语法为rsh [主机地址] [命令],例如rsh 192.168.1.100 "ls -l",rsh同样依赖信任机制,且数据未加密,已逐渐被ssh替代。

以下为常用远程登录命令的对比表格:

| 命令 | 协议类型 | 加密支持 | 端口号 | 主要特点 | 安全性 |

|---|---|---|---|---|---|

| ssh | SSH | 是 | 22 | 支持密钥认证、端口转发、压缩传输 | 高 |

| telnet | TCP | 否 | 23 | 简单易用,但数据明文传输 | 低 |

| rlogin | TCP | 否 | 513 | 依赖信任文件,自动传递用户名 | 中低 |

| rsh | TCP | 否 | 514 | 可执行远程命令并返回结果 | 低 |

在使用远程登录命令时,需注意以下事项:1. 优先选择ssh,确保数据传输安全;2. 避免在公网环境中使用telnet、rlogin、rsh等不安全协议;3. 定期更新ssh客户端和服务端软件,修复安全漏洞;4. 禁用root用户直接ssh登录,改用普通用户后sudo提权;5. 配置SSH密钥认证,避免密码暴力破解。

相关问答FAQs:

Q1: 如何通过SSH实现端口转发?

A1: SSH支持本地端口转发、远程端口转发和动态端口转发,本地端口转发语法为ssh -L [本地端口]:[目标主机]:[目标端口] [用户名]@[SSH服务器],例如ssh -L 8080:localhost:80 user@192.168.1.100,将本地8080端口流量转发到SSH服务器的80端口,远程端口转发语法为ssh -R [远程端口]:[目标主机]:[目标端口] [用户名]@[SSH服务器],动态端口转发(SOCKS代理)语法为ssh -D [本地端口] [用户名]@[SSH服务器]。

Q2: SSH连接失败时如何排查问题?

A2: 可按以下步骤排查:1. 检查网络连通性,使用ping [主机地址]测试;2. 确认SSH服务是否运行,通过netstat -tuln | grep 22查看;3. 检查防火墙规则,确保22端口开放;4. 验证用户名和密码是否正确;5. 查看SSH日志文件(如/var/log/auth.log或/var/log/secure)定位具体错误;6. 检查客户端~/.ssh/known_hosts文件中是否有异常的主机密钥记录。