屏蔽二级域名通常出于网络安全、内容管理或访问控制等需求,具体方法需根据场景选择,涵盖技术配置、工具使用及系统设置等多个层面,以下从不同维度详细说明操作步骤及注意事项。

通过DNS层面屏蔽二级域名

DNS(域名系统)是互联网的核心服务之一,通过修改DNS记录可阻止二级域名的解析,使其无法访问,此方法适用于需要批量屏蔽或从源头上阻断的场景,尤其适合企业网络或自建DNS服务器用户。

操作步骤:

-

登录DNS管理控制台:

若使用第三方DNS服务(如阿里云DNS、Cloudflare),需登录对应平台;若为本地自建DNS服务器(如BIND),则通过SSH或远程桌面登录服务器。 -

添加DNS黑名单记录:

在DNS管理界面找到“记录管理”或“zone文件编辑”功能,为目标二级域名添加A记录或CNAME记录,但将其IP地址设置为空(0.0.0.0)或本地环回地址(127.0.0.1),需屏蔽sub.example.com,可添加如下记录:

| 记录类型 | 主机记录 | 记录值 | TTL |

|----------|----------|--------|-----|

| A | sub | 0.0.0.0 | 600 |注意:部分DNS服务商不支持直接设置为0.0.0.0,此时可通过“域名劫持”方式,将二级域名指向一个不存在的IP或自定义拦截页面。

(图片来源网络,侵删)

(图片来源网络,侵删) -

刷新DNS缓存:

修改记录后,需等待DNS全球生效(通常为几分钟至几小时),或手动刷新本地DNS缓存(Windows系统通过ipconfig /flushdns命令,Linux系统通过systemctl restart nscd或rndc flush)。

局限性:

- 仅对通过指定DNS服务器解析的用户有效,若用户使用公共DNS(如8.8.8.8)或本地DNS,屏蔽可能失效。

- 无法拦截已通过DNS解析并缓存的访问请求,需结合其他方法使用。

通过本地hosts文件屏蔽(单设备适用)

hosts文件是操作系统本地存储的域名映射表,通过修改该文件可强制将二级域名指向本地或无效IP,实现屏蔽,此方法适用于个人电脑、手机等单设备场景,操作简单且无需管理员权限(部分系统需)。

操作步骤(以Windows为例):

-

找到hosts文件:

路径为C:\Windows\System32\drivers\etc\hosts,使用记事本或文本编辑器打开(需以管理员身份运行)。 -

添加屏蔽规则:

在文件末尾添加一行:0.0.0 sub.example.com(或0.0.1 sub.example.com),保存文件。0.0.1 sub.example.com 0.0.0.0 www.sub.example.com

-

刷新DNS缓存:

执行ipconfig /flushdns命令使配置生效。

操作步骤(以macOS/Linux为例):

-

编辑hosts文件:

路径为/etc/hosts,使用sudo vim /etc/hosts命令打开,输入密码后进入编辑模式。 -

添加规则并保存: 同Windows,保存后执行

sudo dscacheutil -flushcache(macOS)或sudo systemctl restart nscd(Linux)刷新缓存。

注意事项:

- hosts文件仅对当前设备生效,多设备需分别配置。

- 若二级域名使用动态IP或CDN加速,屏蔽可能不彻底,需定期检查IP变化。

通过路由器或防火墙屏蔽(局域网适用)

在家庭或企业局域网中,可通过路由器或防火墙的访问控制列表(ACL)功能,屏蔽特定二级域名的访问,阻止局域网内所有设备访问目标地址。

操作步骤(以企业级防火墙为例):

-

登录防火墙管理界面:

通过浏览器访问防火墙IP(如192.168.1.1),使用管理员账号登录。 -

配置访问控制规则:

进入“策略管理”或“访问控制”菜单,添加新规则,设置如下:- 规则方向:出站(Outbound)

- 源地址:

any(或指定局域网段) - 目标地址:

sub.example.com(或解析后的IP段) - 动作:拒绝(Deny)

- 应用:保存并启用规则。

操作步骤(以家用路由器为例):

- 开启家长控制或URL过滤:

部分家用路由器支持“域名屏蔽”功能,在“家长控制”或“安全设置”中添加需屏蔽的二级域名(如*.sub.example.com),保存后路由器会拦截所有对该域名的访问请求。

注意事项:

- 需确保防火墙或路由器支持域名级过滤,部分低端设备仅支持IP过滤。

- 若目标域名使用HTTPS,防火墙可能无法解析域名,需结合SSL解密功能(可能影响隐私)。

通过浏览器插件或软件屏蔽(个人用户适用)

对于个人用户,可通过浏览器插件或专业屏蔽软件,阻止特定二级域名的访问,操作灵活且无需修改系统配置。

推荐工具:

-

浏览器插件:

- uBlock Origin:支持自定义过滤规则,在“我的规则”中添加

||sub.example.com^,即可屏蔽该二级域名及其所有子域名。 - BlockSite:支持通过域名关键词批量屏蔽,添加

sub.example.com后,访问该域名时会显示拦截页面。

- uBlock Origin:支持自定义过滤规则,在“我的规则”中添加

-

专业屏蔽软件:

- Cold Turkey Blocker(Windows/macOS):支持通过域名、关键词等维度屏蔽,可设置定时屏蔽,适合需要专注场景的用户。

- HostsMan(Windows):可视化管理hosts文件,支持批量添加屏蔽规则,适合不熟悉命令行的用户。

操作步骤(以uBlock Origin为例):

- 安装插件并打开浏览器,点击uBlock Origin图标。

- 点击“切换面板”→“我的规则”,在文本框中输入

||sub.example.com^,点击“更新”保存。

注意事项:

- 插件仅对当前浏览器生效,多浏览器需分别安装。

- 部分插件可能影响网页加载速度,建议选择轻量级工具。

通过企业级网关或代理服务器屏蔽(企业场景适用)

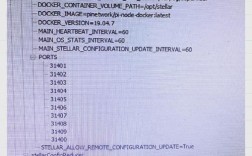

企业网络中,可通过网关设备(如上网行为管理器)或代理服务器(如Squid、Nginx)配置屏蔽规则,实现全公司范围内对二级域名的访问控制。

操作步骤(以Squid代理为例):

-

编辑Squid配置文件:

路径为/etc/squid/squid.conf,添加以下内容:acl blocked_domains dstdomain sub.example.com http_access deny blocked_domains

-

重启Squid服务:

执行sudo systemctl restart squid使配置生效。

操作步骤(以Nginx反向代理为例):

-

配置server块拦截:

在Nginx配置文件中添加:server { listen 80; server_name sub.example.com; return 444; } -

重启Nginx服务:

执行sudo systemctl restart nginx。

注意事项:

- 企业级配置需考虑业务需求,避免误屏蔽重要域名。

- 建议先在测试环境验证规则,再部署到生产环境。

相关问答FAQs

Q1:屏蔽二级域名后,为什么还能通过IP地址访问?

A:二级域名屏蔽仅阻止通过域名解析的访问请求,若用户直接通过IP地址访问服务器,则无法拦截,此时需结合防火墙或服务器安全组规则,屏蔽目标IP的访问权限,在云服务器安全组中添加入站规则,设置“拒绝”目标IP的所有端口流量。

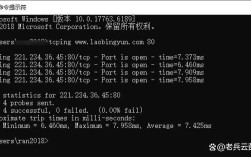

Q2:如何验证二级域名是否被成功屏蔽?

A:可通过以下方式验证:

- 本地测试:在浏览器中访问目标二级域名,若显示“无法访问”“连接超时”或自定义拦截页面,则说明屏蔽成功。

- 命令行测试:使用

ping sub.example.com或nslookup sub.example.com命令,若返回IP为0.0.0.0、127.0.0.1或解析失败,则DNS屏蔽生效;若返回真实IP,需检查DNS或hosts文件配置是否正确。 - 在线工具测试:使用“站长之家”“DNS查询”等在线工具,检测不同DNS服务器下的域名解析结果,确认是否全局屏蔽。