道德黑客招聘是企业在网络安全防护体系中构建主动防御能力的关键环节,随着网络攻击手段的不断升级和数字化转型加速,企业对能够模拟真实攻击、发现系统漏洞的道德黑客人才需求持续增长,这类招聘不仅关注技术能力,更强调职业操守与法律意识,旨在打造一支既能守护企业安全、又能坚守伦理底线的专业团队。

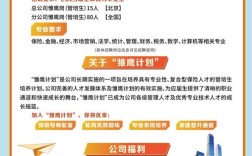

从招聘需求来看,不同行业对道德黑客的岗位定位存在差异,金融行业更侧重渗透测试工程师,要求具备对银行核心系统、支付平台的漏洞挖掘能力;互联网企业则偏爱安全研究员,需熟悉Web应用、移动端及云环境的安全防护;制造业与能源行业则对工控系统安全专家需求旺盛,要求掌握OT(运营技术)领域的漏洞分析技能,根据《2023年网络安全人才发展白皮书》数据显示,国内道德黑客岗位年增长率达35%,其中具备CISSP、CEH、OSCP等国际认证的候选人薪资溢价超过40%。

道德黑客的核心能力模型可划分为技术层、工具层与实践层三大维度,技术层要求精通网络协议(TCP/IP、HTTP/HTTPS)、编程语言(Python、C、Java)、操作系统(Linux、Windows)及数据库(MySQL、MongoDB)原理;工具层需熟练使用Nmap、Burp Suite、Metasploit等扫描与渗透工具,同时具备Wireshark流量分析、John the Ripper密码破解等技能;实践层则强调漏洞挖掘经验,包括SQL注入、XSS跨站脚本、命令执行等常见攻击手法的防御与复现能力,逆向工程、恶意代码分析、安全代码审计等进阶技能成为头部企业的加分项。

招聘流程通常采用“理论笔试+实操靶场+背景调查”的三阶筛选模式,理论笔试侧重考察网络安全基础概念,如加密算法、防火墙原理、等级保护要求等;实操靶场则通过模拟真实业务场景(如电商平台、OA系统)评估候选人的漏洞挖掘能力,常见平台包括DVWA、VulnHub及企业自建靶场;背景调查重点核实过往项目经历,特别是参与过的渗透测试项目是否遵守法律规范,是否存在未经授权的测试行为,部分金融企业还会增加压力面试环节,通过模拟应急响应场景考察候选人的临场判断能力。

在薪酬体系方面,道德黑客的薪资水平与技能认证、项目经验强相关,初级岗位(1-3年经验)年薪集中在15-25万元,中级岗位(3-5年经验)可达25-40万元,高级专家(5年以上经验)或具备漏洞挖掘成果(如提交CVE编号)的候选人年薪普遍突破50万元,以下是不同岗位层级的薪资参考范围(以一线城市为例):

| 岗位层级 | 经验要求 | 技能认证 | 年薪范围(万元) |

|---|---|---|---|

| 初级渗透测试工程师 | 1-3年 | CISP-PTE、CEH | 15-25 |

| 中级安全研究员 | 3-5年 | OSCP、CISSP | 25-40 |

| 高级漏洞专家 | 5年以上 | GXPN、TTPS | 40-60 |

| 安全架构师 | 8年以上 | CISSP-ISSMP、CISM | 60-100+ |

招聘过程中,企业需重点关注候选人的职业操守,道德黑客必须签署严格的保密协议,承诺不泄露测试过程中获取的企业敏感数据,同时遵守《网络安全法》《数据安全法》等法律法规要求,部分企业还会设置“道德红线”测试,如在面试中提出“若发现某系统存在高危漏洞但客户要求暂不修复,是否会私下利用漏洞”等情景问题,考察候选人的伦理判断能力。

为吸引优秀人才,企业可优化招聘策略:一是与高校合作开设网络安全实训课程,建立人才培养 pipeline;二是在招聘平台展示真实项目案例(如协助某电商平台修复支付漏洞),增强岗位吸引力;三是提供持续学习机会,如资助员工考取GIAC、OffSec等高级认证,参与DEF CON、Black Hat等安全会议,灵活的办公模式(如远程渗透测试)、项目奖金(按漏洞等级分级奖励)等福利也能提升招聘竞争力。

相关问答FAQs:

Q1:非计算机专业背景的人如何转行成为道德黑客?

A1:非科班背景者可通过系统性学习进入该领域,首先掌握基础编程语言(Python优先)和网络知识,建议学习《计算机网络:自顶向下方法》等教材;其次考取入门级认证如CompTIA Security+或CISP-PTE;最后通过在线平台(如Hack The Box、TryHackMe)进行实战训练,积累漏洞挖掘经验,参与CTF竞赛和开源安全项目也能提升简历竞争力,部分企业更看重实际能力而非专业背景。

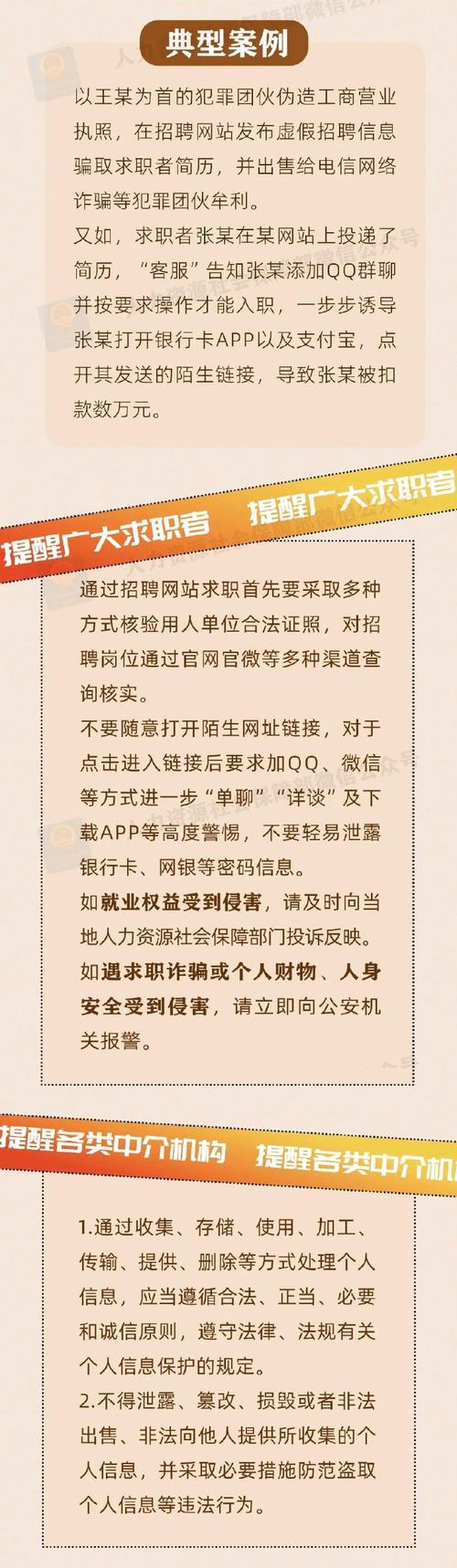

Q2:道德黑客在工作中如何平衡测试效果与法律风险?

A2:法律风险控制需遵循“授权优先、最小权限、报告闭环”原则,测试前必须与企业签署书面授权书,明确测试范围、时间及目标系统;测试过程中严格限定在授权网络内,避免触及第三方系统;发现漏洞后需及时提交详细报告,并协助修复验证,建议熟悉《网络安全法》第27条关于“未经授权不得入侵他人网络”的规定,必要时咨询企业法务团队,确保所有操作符合法律法规要求。