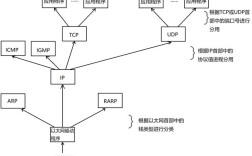

VPS搭建服务器提供API的核心流程

选择适合的VPS服务商与配置

| 因素 |

推荐方案 |

说明 |

| 操作系统 |

Ubuntu/CentOS(Linux优先) |

稳定性高、社区支持完善,适合部署后端服务 |

| CPU/内存 |

根据并发量动态调整(初期建议1核2G以上) |

API响应速度依赖资源分配,避免因超载导致宕机 |

| 地域节点 |

靠近目标用户群体的区域(如国内选阿里云华北节点) |

降低延迟,提升跨运营商访问效率 |

| 安全组设置 |

仅开放必要端口(如80/443 HTTPS、SSH管理端口建议修改默认值) |

遵循最小权限原则,防止恶意扫描和入侵 |

环境初始化与依赖安装

API开发规范实践

- RESTful设计原则

| HTTP方法 | 语义 | 示例路径 | 注意事项 |

|----------|---------------------|-------------------------|---------------------------|

| GET | 获取资源 | /api/v1/users | 幂等性操作,不应有副作用 |

| POST | 创建新资源 | /api/v1/orders | 请求体需携带完整创建参数 |

| PUT/PATCH| 更新局部/全部属性 | /api/v1/products/{id} | PUT替换整个实体,PATCH修补部分字段 |

| DELETE | 删除资源 | /api/v1/comments/{id} | 返回204 No Content状态码 |

- 认证授权机制

- JWT令牌验证流程:客户端→携带Token的Authorization头→服务端解密校验签名→颁发新Token(刷新机制)

- OAuth2.0适用场景:第三方应用授权访问用户受限资源(如微信登录集成)

- 输入校验策略

使用Joi(Node.js)、Marshmallow(Python)等库实现:

- 必填字段检查(如email不能为空)

- 格式正则匹配(手机号^1[3-9]\d{9}$)

- 范围限制(年龄≥18岁)

性能优化关键点

| 层级 |

优化手段 |

预期效果 |

| 代码级 |

异步I/O操作、连接池复用 |

QPS提升30%~50% |

| 架构级 |

CDN加速静态资源、负载均衡集群 |

首屏加载时间缩短至2s内 |

| 缓存策略 |

多级缓存(浏览器→Redis→MySQL) |

数据库读压力下降70% |

| 监控告警 |

Prometheus+Grafana可视化面板 |

异常响应码实时推送钉钉通知 |

安全防护体系构建

基础防护措施

- 防火墙配置示例(UFW)

# 允许SSH连接(限制IP段)

ufw allow from 192.168.1.0/24 to any port 22

# 开放HTTPS服务端口

ufw allow https comment 'HTTPS traffic'

# 拒绝所有其他入站请求

ufw default deny incoming

- TLS加密部署

通过Let's Encrypt免费证书实现HSTS强制跳转:server {

listen 443 ssl http2;

ssl_certificate /etc/letsencrypt/live/example.com/fullchain.pem;

ssl_trusted_certificate /etc/letsencrypt/live/example.com/chain.pem;

add_header Strict-Transport-Security "max-age=31536000; includeSubDomains";

}

高级威胁防御

- WAF规则引擎配置

核心规则集包括:

- SQL注入特征库(如

UNION ALL SELECT关键词拦截)

- XSS攻击模式识别(

<script>标签过滤)

- CC攻击阈值限制(单IP每分钟最大请求数)

- 日志审计方案

采用ELK Stack集中管理:

- Filebeat采集Nginx访问日志

- Logstash解析结构化字段(IP、URL、状态码)

- Kibana建立异常行为仪表盘(如高频错误日志告警)

典型部署案例参考

| 项目类型 |

技术栈组合 |

部署耗时 |

日均UV承载能力 |

| 博客CMS系统 |

WordPress+PHP+MySQL |

<1h |

~5k |

| 物联网数据平台 |

Golang+InfluxDB+Gorilla Mux |

2-3h |

~10k |

| AI推理服务 |

PyTorch+FastAPI+CUDA加速 |

4h+ |

~2k(GPU受限) |

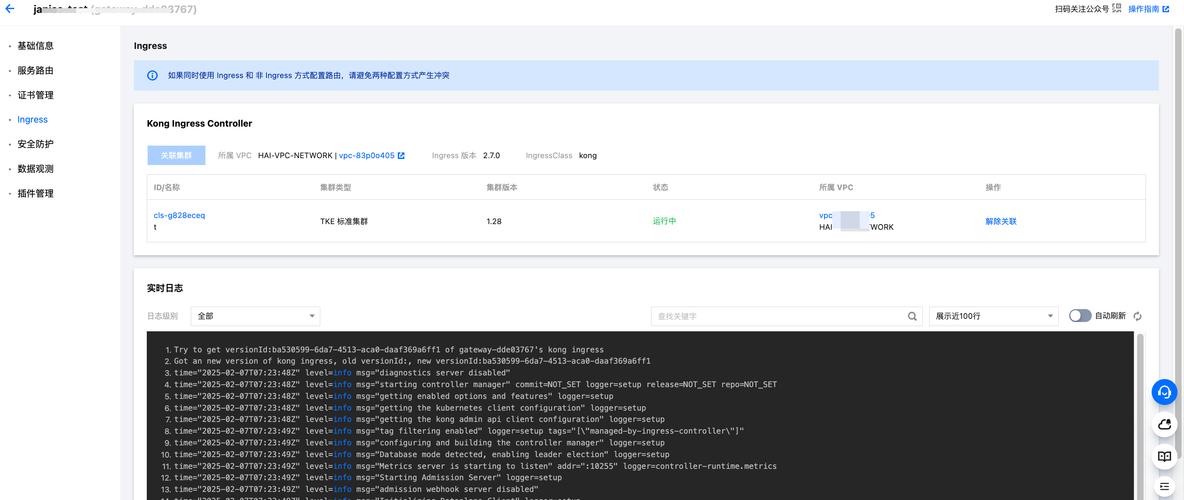

| 微服务网关 |

Kong+Consul+Envoy |

6h+ |

~50k |

常见问题与解答

Q1: VPS频繁被CC攻击怎么办?

A: 实施三层防护策略:①配置Cloudflare Under Attack Mode减少源站暴露;②在Nginx层设置limit_req_zone $binary_remote_addr zone=one:10m rate=1r/s;限制单IP请求频率;③启用Fail2Ban自动封禁暴力破解IP,同时建议接入阿里云SCDN进行流量清洗。

Q2: API接口响应超时如何排查?

A: 按顺序执行诊断步骤:①检查网络链路(ping目标服务器确认可达性);②查看服务器负载(top命令观察CPU/内存使用率);③分析慢查询日志(MySQL的slow_query_log定位低效SQL);④使用Wireshark抓包验证TCP重传情况;⑤启用调试模式输出详细执行耗时堆栈,对于分布式系统,还需检查注册中心健康状态和熔断机制