搭建ADSL VPS需要先理解两者的基本概念:ADSL(非对称数字用户线路)是一种通过普通电话线提供宽带网络接入的技术,具有动态IP地址的特点;VPS(虚拟专用服务器)则是将一台物理服务器虚拟化为多个独立服务器的技术,将两者结合,可以利用ADSL的动态IP为VPS提供灵活的网络接入,适用于家庭服务器、小型网站搭建或测试环境等场景,以下是详细的搭建步骤和注意事项。

准备工作是关键,你需要一台支持ADSL拨号的计算机或路由器,以及一个VPS账户,VPS可以选择国内外云服务商,如阿里云、腾讯云或Vultr、DigitalOcean等,确保VPS系统支持Linux(如Ubuntu、CentOS),因为Linux在搭建网络服务时更稳定且命令操作更便捷,准备一个域名(可选,用于通过域名访问服务)和基本的网络工具,如PuTTY(Windows远程连接工具)或终端(Mac/Linux)。

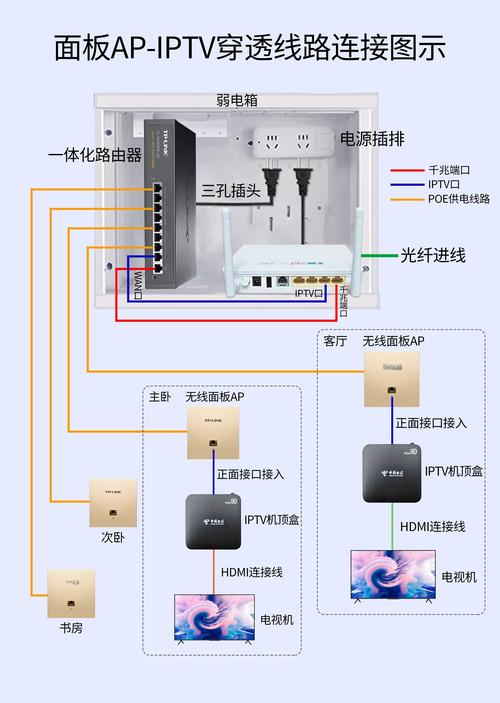

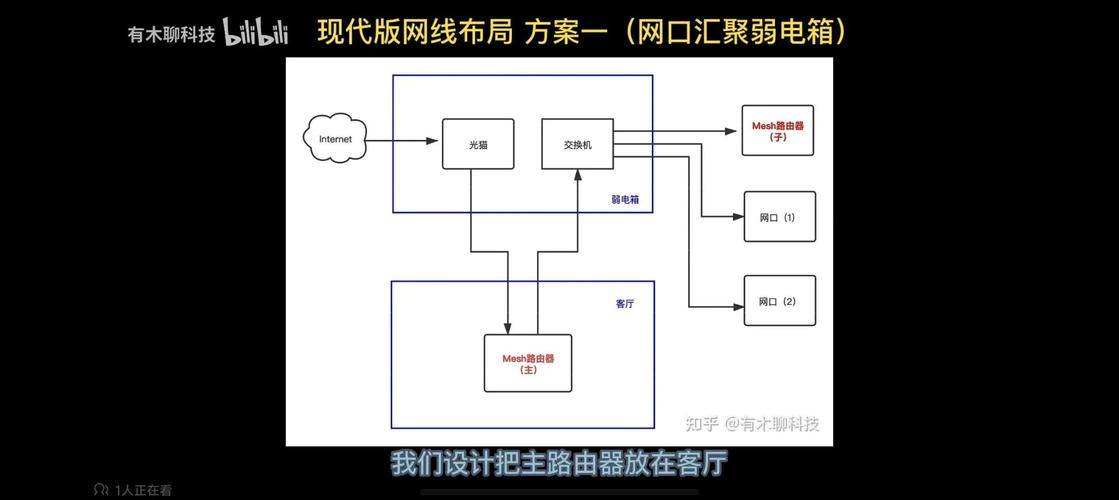

接下来是ADSL拨号设置,如果你的ADSL是通过计算机拨号,可以在Windows系统中通过“网络和共享中心”创建新的PPPoE连接,输入运营商提供的用户名和密码进行拨号;如果是路由器拨号,需登录路由器管理界面(通常为192.168.1.1),在WAN设置中选择PPPoE拨号方式并配置信息,拨号成功后,记下ADSL的动态IP地址(可通过命令行输入ipconfig(Windows)或ifconfig(Linux)查看),这是后续VPS连接的重要参数。

然后是VPS的基本配置,通过SSH登录VPS(使用PuTTY或终端),更新系统软件包列表(如Ubuntu的apt update,CentOS的yum update),安装必要的网络工具,如net-tools(用于ifconfig命令)和wget,为了确保VPS能稳定连接ADSL,需要关闭VPS的防火墙或开放特定端口(如22端口用于SSH),具体命令为Ubuntu的ufw disable或CentOS的systemctl stop firewalld(注意:生产环境建议配置防火墙规则而非直接关闭)。

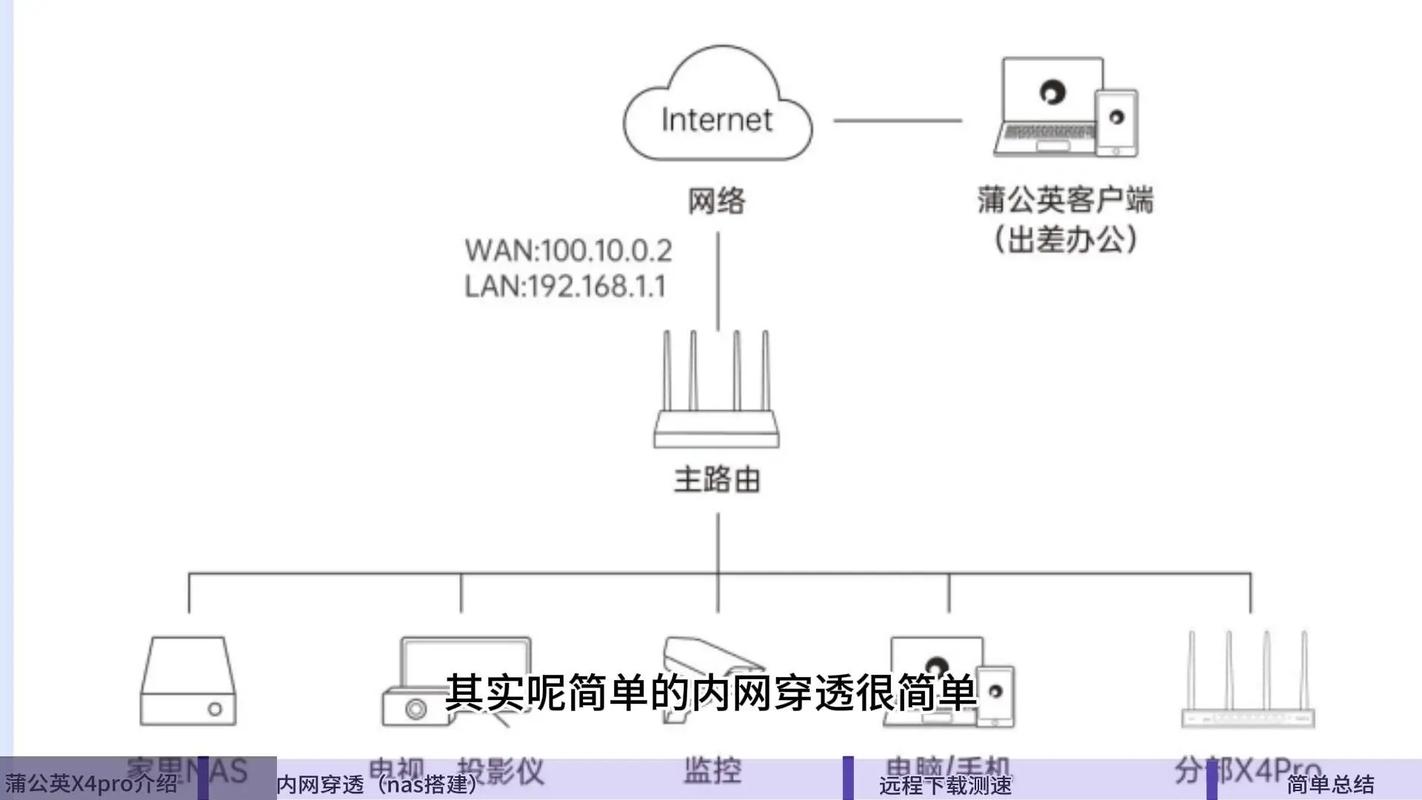

核心步骤是配置VPS的端口转发和动态IP解析,由于ADSL是动态IP,VPS无法直接通过固定IP连接ADSL网络,因此需要在VPS上设置反向SSH隧道或使用内网穿透工具(如frp、ngrok),这里以反向SSH隧道为例:在ADSL拨号的计算机上,通过SSH命令将本地端口映射到VPS的某个端口,例如ssh -R 8080:localhost:22 user@VPS_IP,这样VPS的8080端口就会映射到ADSL计算机的22端口,然后在VPS上通过ssh -p 8080 localhost即可访问ADSL计算机的内网服务,如果需要通过域名访问,可以在动态IP解析服务商(如花生壳)上配置动态DNS,将域名与ADSL的动态IP绑定,并设置VPS的端口转发规则(如iptables或Nginx反向代理)。

还需要考虑网络稳定性和安全性,ADSL的动态IP可能导致连接中断,建议设置SSH自动重连工具(如autossh)或定期重启拨号连接,安全性方面,务必修改VPS的默认SSH端口,禁用root远程登录,并使用密钥认证而非密码认证,为ADSL计算机设置强密码和防火墙规则,防止未授权访问。

以下是ADSL VPS搭建的关键步骤表格总结:

| 步骤 | 注意事项 | |

|---|---|---|

| 准备工作 | 申请VPS账户,准备ADSL拨号设备 | 选择支持Linux的VPS系统,确保ADSL拨号正常 |

| ADSL拨号 | 在计算机或路由器上配置PPPoE连接 | 记录动态IP地址,确保网络连通性 |

| VPS登录 | 通过SSH连接VPS,更新系统 | 使用密钥认证提高安全性,修改默认SSH端口 |

| 端口转发 | 配置反向SSH隧道或内网穿透工具 | 测试端口映射是否成功,确保服务可访问 |

| 动态IP解析 | 绑定动态DNS域名,配置端口转发 | 选择可靠的动态解析服务商,定期检查IP更新 |

| 安全加固 | 关闭不必要端口,启用防火墙 | 禁用root登录,使用强密码和密钥认证 |

相关问答FAQs:

Q1: ADSL VPS搭建后,如何解决动态IP导致的服务中断问题?

A1: 可以使用动态DNS服务(如花生壳、No-IP)将域名与ADSL动态IP绑定,并在ADSL计算机上运行DDNS客户端自动更新IP,配置SSH自动重连工具(如autossh)或设置定时任务(如cron)定期检测并重新建立连接,确保VPS与ADSL之间的通信稳定性。

Q2: 搭建ADSL VPS时,如何提高网络安全性?

A2: 禁用VPS的root远程登录,创建普通用户并赋予sudo权限;使用SSH密钥认证替代密码登录,避免暴力破解;配置VPS防火墙(如ufw或iptables)只开放必要端口(如22、80、443);为ADSL拨号设备设置强密码,并启用MAC地址过滤,限制非法设备接入网络。