FTPS(File Transfer Protocol Secure)是一种通过安全套接层(SSL)或传输层安全(TLS)协议加密的文件传输协议,它基于传统的FTP协议,在数据传输过程中增加了加密层,有效防止了数据在传输过程中被窃听或篡改,FTPS通常使用端口990进行控制连接加密,同时支持数据连接的加密(隐式FTPS)或仅控制连接加密(显式FTPS),以下将详细介绍FTPS的常用命令、操作方法及注意事项。

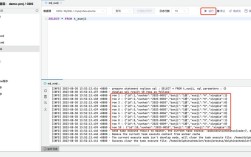

FTPS命令的执行通常依赖于客户端工具,如FileZilla、WinSCP或命令行工具(如curl、lftp等),以命令行工具为例,基本的FTPS连接命令格式为lftp -u 用户名,密码 ftps://服务器地址:端口。lftp -u admin,mypassword ftps://example.com:990,该命令会以用户名“admin”和密码“mypassword”连接到服务器的FTPS服务,连接成功后,用户可以输入一系列命令进行文件操作,常用的FTPS命令包括ls(列出目录内容)、cd(切换目录)、get(下载文件)、put(上传文件)、mkdir(创建目录)、delete(删除文件)等,输入ls可以查看服务器当前目录下的文件和文件夹列表,输入cd /path/to/directory可以切换到指定目录,输入get filename.txt可以将服务器上的filename.txt下载到本地,输入put localfile.txt可以将本地文件上传到服务器。

FTPS的加密模式分为显式和隐式两种,显式FTPS(FTPS/E)是默认模式,客户端在连接时明确要求使用SSL/TLS加密,通常通过AUTH TLS命令启动加密,隐式FTPS(FTPS/I)则强制在连接建立时就使用SSL/TLS,适用于旧版系统,在使用FTPS时,需要注意证书验证问题,服务器通常会提供SSL证书用于验证身份,客户端可以选择验证证书的有效性(如颁发机构、域名匹配等)或跳过验证(不推荐,存在安全风险),在FileZilla中,可以在“设置-FTP-显式FTP over TLS”中勾选“要求显式FTP over TLS”并选择证书验证级别。

FTPS的优势在于其安全性,通过加密传输敏感数据(如用户名、密码、文件内容),适合金融、医疗等对数据安全要求较高的行业,FTPS也存在一些局限性,例如需要额外的端口(990),可能与企业防火墙规则冲突;加密会增加服务器和客户端的CPU负载;某些旧版FTP客户端可能不完全支持FTPS,FTPS的控制连接和数据连接是分开的,控制连接加密后,数据连接可以选择加密(使用PBSZ和PROT命令)或未加密,这种设计可能导致配置复杂,且在未加密数据连接时仍存在安全风险。

以下是一个简单的FTPS命令操作流程示例,使用lftp工具:

- 连接服务器:

lftp -u user,pass ftps://ftp.example.com - 列出目录:

ls - 切换到上传目录:

cd /upload - 上传本地文件:

put localfile.txt - 下载远程文件:

get remotefile.zip - 退出连接:

bye

在实际应用中,FTPS的配置和管理需要结合服务器端和客户端设置,以vsftpd为例,要启用FTPS,需要在配置文件中添加以下参数:ssl_enable=YES、allow_anon_ssl=NO、force_local_data_ssl=YES、force_local_logins_ssl=YES、ssl_tlsv1_2=YES(指定TLS版本),并配置SSL证书文件路径(rsa_cert_file和rsa_private_key_file),客户端则需要根据服务器配置选择显式或隐式模式,并正确处理证书验证。

FTPS的常见错误及解决方法包括:连接超时(检查网络和防火墙设置)、证书验证失败(确认证书是否有效或选择跳过验证)、登录失败(检查用户名、密码及服务器权限设置)、数据连接失败(确认被动模式端口范围是否开放),在被动模式下,服务器会通知客户端数据连接的端口,客户端需要允许该端口的流量通过防火墙。

为了更清晰地展示FTPS与FTP的对比,以下表格列出两者的主要区别:

| 特性 | FTPS | FTP |

|---|---|---|

| 加密方式 | SSL/TLS加密 | 无加密 |

| 默认端口 | 990(控制连接) | 21(控制连接) |

| 安全性 | 高,数据传输加密 | 低,数据易被窃听 |

| 证书要求 | 需要SSL证书 | 不需要证书 |

| 兼容性 | 部分旧版客户端不支持 | 广泛支持 |

| 配置复杂度 | 较高,需配置加密参数 | 简单 |

在使用FTPS时,建议定期更新SSL证书和客户端工具,以避免已知的安全漏洞,对于高并发场景,需评估服务器性能,因为加密会消耗更多计算资源,如果客户端不支持FTPS,也可以考虑更现代的协议如SFTP(基于SSH),但SFTP与FTPS在协议实现和端口使用上完全不同,需根据实际需求选择。

相关问答FAQs:

-

问:FTPS和SFTP有什么区别?

答:FTPS是基于FTP的加密版本,使用SSL/TLS协议,默认端口990;而SFTP是SSH文件传输协议,基于SSH协议,默认端口22,FTPS需要单独的SSL证书,SFTP则依赖于SSH的密钥认证,FTPS分为显式和隐式模式,SFTP则没有这种区分,且SFTP的连接和数据传输通常在单一通道完成,配置相对简单。 -

问:如何解决FTPS连接时出现的“证书验证失败”问题?

答:证书验证失败通常是由于客户端不信任服务器的SSL证书(如自签名证书、域名不匹配或证书过期),解决方法包括:在客户端中导入服务器的根证书,将服务器证书添加到受信任列表中,或临时关闭证书验证(不推荐,仅用于测试),如果是自签名证书,需确保客户端配置了正确的证书路径,并确认证书链完整。