理解“挂马”是什么

在解决问题之前,我们先要明确“挂马”的含义。

挂马,全称“网页挂马”,是指黑客通过技术手段,在正常的网页文件中嵌入恶意代码(通常是 <iframe>、<script>、<object> 等标签),当用户访问被挂马的网页时,浏览器会自动加载并执行这些恶意代码,从而可能导致用户电脑中毒、账号被盗、浏览器被劫持等严重后果。

第二步:紧急应急响应(发现挂马后立即行动)

如果你已经确认网站被挂马,请立即按照以下步骤操作,这就像给网站做“急救”。

立即断网(隔离)

这是最重要的一步,目的是阻止恶意代码继续传播,避免更多访问者受害。

- 方法:暂时将域名解析到本地服务器(

0.0.1)或一个临时的“维护中”页面,而不是直接关闭服务器,这样可以保持网站的服务状态,同时向访问者传达信息。 - 注意:如果你有CDN(内容分发网络),请同时暂停CDN服务,因为恶意流量可能已经通过CDN缓存。

备份证据(取证)

在清理之前,必须保留被挂马的证据,这对于后续分析攻击原因、追踪攻击者以及向用户或监管机构解释至关重要。

- 方法:

- 完整备份:将整个网站目录、数据库、服务器配置文件等全部打包下载。

- 关键文件备份:单独备份被修改的文件,例如被插入恶意代码的

index.html,footer.php等。 - 截图记录:对挂马页面、服务器文件修改时间、访问日志等进行截图。

定位并清除恶意代码(清理)

你需要像医生做手术一样,精准地切除“肿瘤”。

-

A. 手动查找与清理(适用于小型或挂马点少的网站)

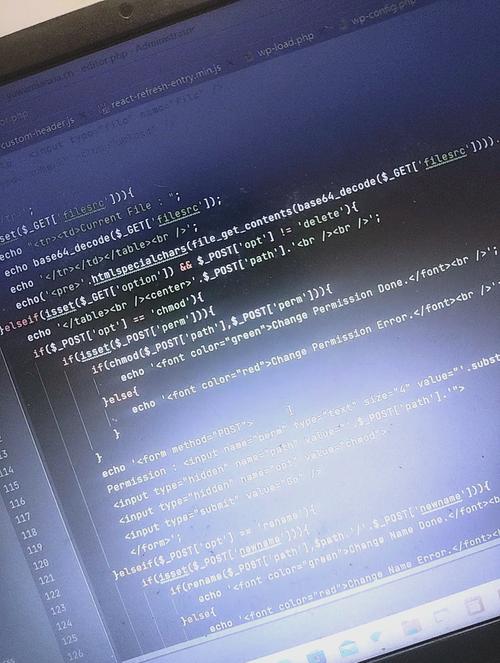

- 扫描文件:使用文本编辑器(如 VS Code, Sublime Text)或

grep命令在网站所有文件中搜索常见的挂马关键词。grep -r "iframe.*src.*http" .grep -r "eval(base64" .grep -r "document\.write.*<iframe" .grep -r "yuan\.js\|xx\.js\|bad\.js" .(一些常见的恶意JS文件名)

- 定位源头:找到被恶意代码注入的文件,注意,黑客通常会修改一个公共文件(如

header.php,footer.php,config.php),然后这个文件会影响到所有页面,也可能是一个看似不重要的图片文件,但其内容其实是JS代码。 - 清理代码:删除所有恶意代码片段。不要只删除挂马点,一定要找到并修复被利用的漏洞! 否则清理后很快会被再次挂马。

- 扫描文件:使用文本编辑器(如 VS Code, Sublime Text)或

-

B. 使用专业工具扫描(推荐,高效且全面)

- 服务器端扫描:

- ClamAV:一款开源的杀毒软件,可以集成到Linux服务器中,定期扫描网站文件。

- Linux Malware Detect (LMD):专门为Linux设计的恶意软件扫描器,对Web应用攻击的检测效果很好。

- 在线扫描平台:

- VirusTotal:将你的网站URL或文件上传到VirusTotal,用几十款杀毒引擎进行交叉扫描,可以快速发现可疑文件。

- Google Safe Browsing:检查你的网站是否被Google列入黑名单。

- CMS(内容管理系统)专用工具:

- Wordpress:使用 Wordfence Security, Sucuri Security 等安全插件,它们不仅能扫描恶意代码,还能实时监控文件变更。

- 其他CMS:同样有对应的安全扩展或模块。

- 服务器端扫描:

修复漏洞(治本)

这是防止再次被挂马的核心,黑客能挂马,说明你的网站存在安全漏洞。

- 常见漏洞及修复方法:

- 软件漏洞:你使用的CMS(如WordPress, Drupal)、论坛、插件、主题等版本过旧,存在已知安全漏洞。

- 修复:立即将所有软件、插件、主题更新到最新版本。

- 弱口令:服务器、数据库、网站后台的密码过于简单。

- 修复:设置一个包含大小写字母、数字、符号的强密码,长度至少12位,为不同账户设置不同密码。

- SQL注入:网站代码没有对用户输入进行严格过滤,导致黑客可以执行恶意SQL语句,从而写入或修改文件。

- 修复:使用参数化查询(Prepared Statements)来处理数据库交互,避免直接拼接SQL语句。

- 文件上传漏洞:允许用户上传文件,但没有对文件类型、大小、内容进行严格校验,导致黑客可以上传Webshell(网站后门)。

- 修复:严格限制上传文件的扩展名(如只允许jpg, png, gif),并对上传的文件进行内容重命名和二次校验。

- 服务器配置不当:目录权限设置过于宽松(如

777权限),导致黑客可以写入文件。- 修复:遵循最小权限原则,网站目录权限建议设置为

755,文件权限设置为644。

- 修复:遵循最小权限原则,网站目录权限建议设置为

- 软件漏洞:你使用的CMS(如WordPress, Drupal)、论坛、插件、主题等版本过旧,存在已知安全漏洞。

申请解除黑名单(恢复访问)

在完成清理和修复后,你的网站可能仍被各大安全厂商列入黑名单。

- Google Search Console:如果你的网站被Google标记为“危险网站”,可以在“安全问题”部分提交申诉,并提供你已清理漏洞的证据。

- 其他安全平台:如Baidu Search Resource Platform(百度搜索资源平台)、VirusTotal等,通常都有申诉流程。

第三步:长期安全防范(建立免疫系统)

应急响应是亡羊补牢,而长期防范才是长久之计。

定期安全审计

- 定期扫描:每周或每月使用安全工具(如前述的LMD, Wordfence)对网站进行一次全面扫描。

- 代码审计:如果条件允许,定期对网站源代码进行安全审计,查找潜在的逻辑漏洞和编码不规范问题。

强化访问控制

- 最小权限原则:为网站运行的用户(如

www-data,nginx)设置尽可能低的文件系统权限,使其只能读写必要的目录。 - 禁用不必要的功能和端口:关闭服务器上不用的服务、端口,删除不用的默认测试页面和脚本。

- 使用Web应用防火墙:部署WAF(如ModSecurity, Cloudflare WAF, 阿里云/腾讯云WAF),它可以实时拦截SQL注入、XSS、文件上传等常见攻击,是抵御挂马的第一道防线。

数据备份与恢复计划

- 定期备份:制定严格的备份策略,

- 每日增量备份:备份当天有变化的文件。

- 每周全量备份:备份整个网站和数据库。

- 异地备份:将备份文件存储在与网站服务器不同的物理位置,防止服务器被物理破坏时备份也丢失。

- 测试恢复:定期测试备份文件的有效性,确保在需要时能够成功恢复。

安全意识培训

- 管理后台安全:教育所有网站管理员,警惕钓鱼邮件,不要在不安全的环境下登录后台。

- 密码安全:强制所有用户使用强密码,并启用双因素认证(2FA)。

解决挂马的“黄金法则”

- 快:发现后立即隔离,防止事态扩大。

- 准:用工具精准定位所有恶意代码,并彻底清除。

- 狠:狠下心来修复所有安全漏洞,不留后患。

- 防:建立长效的安全机制,包括备份、WAF、定期扫描和人员培训。

处理挂马问题是一个考验耐心和细心的过程,遵循以上步骤,你就能有效地解决当前问题,并大大降低未来再次被攻击的风险。