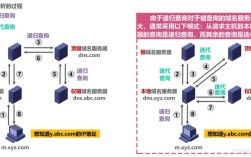

搭建HTTPS网站是保障网站安全性和用户信任的重要步骤,HTTPS通过SSL/TLS协议加密数据传输,防止信息被窃取或篡改,以下是详细的搭建流程,包括准备工作、证书申请、服务器配置及测试等环节。

准备工作

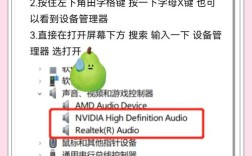

- 服务器环境:确保服务器已安装Web服务器软件(如Nginx、Apache)和必要的依赖(如OpenSSL),以Linux系统为例,可通过命令行检查版本:

nginx -v或apache2 -v。 - 域名解析:网站需有独立域名,并在DNS管理平台将域名解析到服务器IP地址。

- 防火墙设置:开放服务器的80(HTTP)和443(HTTPS)端口,确保外部可访问。

获取SSL证书

SSL证书是HTTPS的核心,可通过以下方式获取:

- 免费证书:推荐使用Let’s Encrypt,提供自动化申请和更新工具。

- 使用Certbot工具自动申请:

sudo certbot --nginx(适用于Nginx),工具会自动配置证书并修改服务器配置。

- 使用Certbot工具自动申请:

- 付费证书:从权威CA(如DigiCert、Sectigo)购买,支持更多域名和更高安全级别,适合企业级应用。

- 自签名证书:仅用于测试环境,可通过OpenSSL生成:

openssl req -x509 -nodes -days 365 -newkey rsa:2048 -keyout key.pem -out cert.pem

配置服务器以启用HTTPS

以Nginx为例,配置步骤如下:

-

编辑配置文件:打开Nginx配置文件(如

/etc/nginx/sites-available/default),添加以下内容:server { listen 443 ssl; server_name yourdomain.com; ssl_certificate /path/to/fullchain.pem; # 证书文件路径 ssl_certificate_key /path/to/privkey.pem; # 私钥路径 ssl_protocols TLSv1.2 TLSv1.3; ssl_ciphers HIGH:!aNULL:!MD5; location / { root /var/www/html; index index.html; } } -

重定向HTTP到HTTPS:添加80端口的配置,强制跳转HTTPS:

(图片来源网络,侵删)

(图片来源网络,侵删)server { listen 80; server_name yourdomain.com; return 301 https://$host$request_uri; } -

测试并重启服务:运行

sudo nginx -t检查配置,无误后执行sudo systemctl restart nginx。

证书安装与优化

- 证书自动更新:Let’s Encrypt证书有效期为90天,可通过cron任务设置自动更新:

0 12 * * * /usr/bin/certbot renew --quiet

- 优化HTTPS性能:

- 启用HTTP/2:在Nginx配置中添加

listen 443 ssl http2;。 - 配置HSTS:添加

add_header Strict-Transport-Security "max-age=31536000; includeSubDomains";增强安全性。

- 启用HTTP/2:在Nginx配置中添加

测试与验证

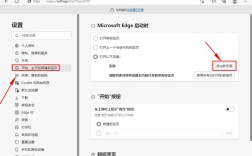

- 浏览器访问:在浏览器输入

https://yourdomain.com,检查地址栏是否有锁形标志,确认证书有效。 - 在线工具检测:使用SSL Labs的SSL Test(https://www.ssllabs.com/ssltest/)评估证书配置和安全等级。

- 抓包验证:通过Wireshark抓包,确认数据传输为加密形式(如TLS协议)。

常见问题与解决

- 证书不生效:检查证书路径是否正确,权限是否为600。

- 警告:确保网页中所有资源(如图片、脚本)均通过HTTPS加载,排查

http://开头的链接。 - 浏览器兼容性:避免使用过旧的SSL协议(如SSLv3),优先支持TLSv1.2及以上。

相关问答FAQs

Q1: HTTPS网站搭建后访问速度会变慢吗?

A1: HTTPS会略微增加服务器CPU负担(因加密计算),但现代硬件影响可忽略,HTTP/2协议可提升多资源并发加载速度,实际体验可能优于HTTP,建议启用缓存和CDN进一步优化性能。

Q2: 自签名证书和Let’s Encrypt证书有什么区别?

A2: 自签名证书由用户自己生成,浏览器会提示“不安全”,仅适用于内网或测试环境;Let’s Encrypt证书由受信任的CA签发,浏览器认可,适合生产环境,且免费自动更新,但需定期续期(90天)。