在计算机网络管理与维护中,测试端口号是否开放是排查网络连接问题的关键步骤,通过命令行工具可以快速判断目标主机的特定端口状态,进而诊断服务可用性、防火墙规则或网络配置问题,以下将详细介绍不同操作系统环境下测试端口号的常用命令、操作方法及注意事项。

Windows系统下的端口测试命令

Windows系统提供了多种命令行工具用于端口测试,其中最常用的是telnet和Test-NetConnection(PowerShell)。

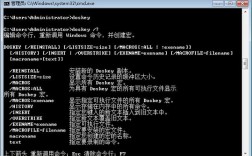

使用telnet命令

telnet是传统的远程登录工具,也可用于测试端口连通性,其基本语法为:

telnet [目标IP] [端口号]

测试目标主机192.168.1.100的80端口是否开放,可执行:

telnet 192.168.1.100 80

结果分析:

- 若端口开放,会显示空白屏幕或连接成功提示,此时可输入任意字符测试服务响应(如HTTP服务输入

GET / HTTP/1.1后回车)。 - 若端口关闭或主机不可达,会提示“Connecting To 192.168.1.100...Could not open connection to the host, on port 80: Connect failed”。

注意事项:

- Windows系统默认未安装telnet,需通过“控制面板→程序→启用或关闭Windows功能”勾选“Telnet客户端”。

- telnet传输数据不加密,仅适合临时测试,不建议用于敏感场景。

使用Test-NetConnection命令(推荐)

PowerShell的Test-NetConnection功能更强大,可提供详细的网络诊断信息,语法如下:

Test-NetConnection -ComputerName [目标IP] -Port [端口号]

例如测试目标主机的443端口:

Test-NetConnection -ComputerName 192.168.1.100 -Port 443

结果分析:

- 命令返回的

TcpTestSucceeded字段为True时,表示端口开放。 - 若显示

False,可能是防火墙拦截或端口未开放。

优势:

- 无需额外安装,Windows 7及以上系统内置。

- 可同时测试DNS解析、路由路径等,提供更全面的诊断。

Linux/macOS系统下的端口测试命令

Linux和macOS系统主要使用telnet、nc(netcat)和nmap等工具测试端口。

使用telnet命令

语法与Windows一致,但Linux/macOS默认通常已安装telnet:

telnet [目标IP] [端口号]

例如测试目标主机的22端口(SSH服务):

telnet 192.168.1.100 22

结果分析:

- 连接成功会显示SSH服务 banner(如“SSH-2.0-OpenSSH_8.2p1”)。

- 失败时提示“Connection refused”或“No route to host”。

使用nc(netcat)命令

nc是功能灵活的网络工具,可通过-z参数仅扫描端口而不传输数据:

nc -zv [目标IP] [端口号]

例如测试目标主机的3306端口(MySQL服务):

nc -zv 192.168.1.100 3306

参数说明:

-z:扫描模式,不发送数据。-v:显示详细输出。

结果分析:- 端口开放时显示“Connection to 192.168.1.100 3306 port [tcp/mysql] succeeded!”。

- 关闭时显示“Connection refused”或“Timeout”。

使用nmap命令(高级扫描)

nmap是专业的端口扫描工具,可检测端口状态、服务类型及操作系统信息,语法如下:

nmap -p [端口号] [目标IP]

例如扫描目标主机的常见端口:

nmap -p 22,80,443 192.168.1.100

参数说明:

-p:指定端口范围,如-p 1-1024扫描1-1024端口。-sT:TCP连接扫描(适合无root权限时使用)。

结果分析:- 端口状态显示为

open、closed或filtered(被防火墙拦截)。 - 可通过

-sV参数进一步探测服务版本。

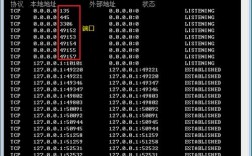

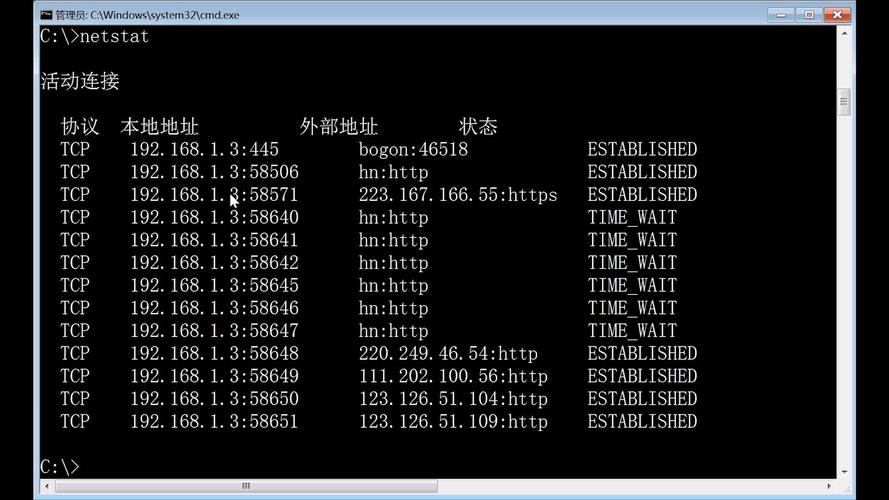

不同场景下的端口测试对比

以下表格总结了常用命令的适用场景及特点:

| 命令 | 适用系统 | 优点 | 缺点 | 典型场景 |

|---|---|---|---|---|

telnet |

全平台 | 简单直观,无需额外安装 | 功能单一,无加密传输 | 快速检查端口连通性 |

Test-NetConnection |

Windows | 内置PowerShell,信息全面 | 仅限Windows环境 | 企业环境Windows服务器诊断 |

nc |

Linux/macOS | 灵活支持UDP/TCP,可自定义输出 | 部分系统需手动安装 | 脚本化批量端口扫描 |

nmap |

全平台 | 功能强大,支持高级扫描技术 | 学习成本较高,扫描可能被拦截 | 安全审计与漏洞扫描 |

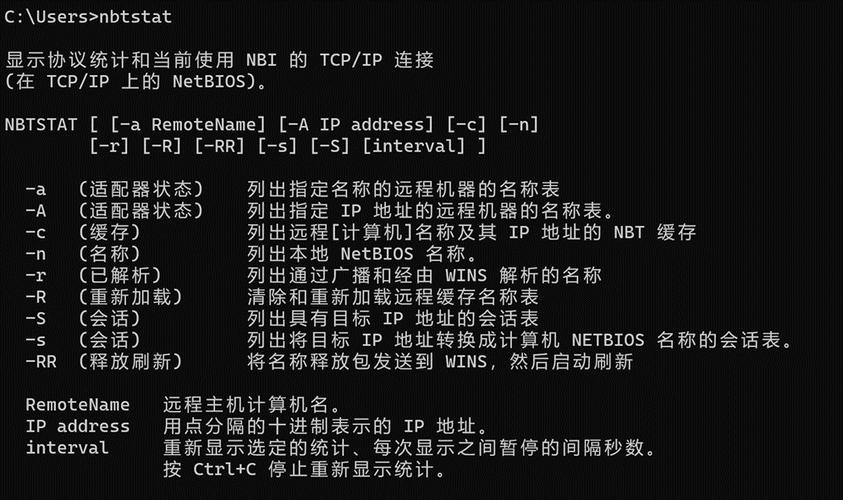

常见问题与解决方案

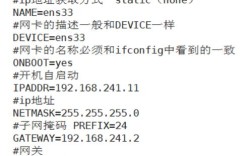

-

问题:

telnet或nc显示“Connection refused”,但服务已启动。

解答:- 检查防火墙规则(如Windows防火墙、iptables或SELinux),确保允许目标端口入站连接。

- 确认服务监听的IP地址是否为

0.0.0(监听所有接口)而非0.0.1(仅本地访问)。

-

问题:

nmap扫描显示“filtered”,但实际端口开放。

解答:- 目标主机可能启用了防火墙(如iptables的

DROP规则),尝试使用nmap -PN跳过主机发现,或-sT使用TCP连接扫描绕过SYN过滤。 - 若为云服务器,检查安全组(Security Group)是否放行目标端口。

- 目标主机可能启用了防火墙(如iptables的

相关问答FAQs

Q1: 为什么使用telnet测试端口时,连接成功后屏幕无反应?

A1: 这通常是因为目标服务仅接受连接但不主动发送数据(如HTTP服务需手动发送请求),可尝试输入GET / HTTP/1.1\r\n\r\n(HTTP协议请求)触发服务响应,或改用nc工具的-w参数设置超时时间。

Q2: 如何在批量测试多个端口时提高效率?

A2: 可通过脚本结合命令实现批量测试,在Linux中使用for循环和nc:

for port in 22 80 443 3306; do nc -zv 192.168.1.100 $port done

或在Windows中使用PowerShell的foreach:

$ports = 22,80,443,3306

foreach ($port in $ports) {

Test-NetConnection -ComputerName 192.168.1.100 -Port $port

}

nmap支持端口范围扫描(如nmap -p 1-1000 192.168.1.100),适合大规模端口检测。