在软件开发过程中,准备命令定义时出错是一个常见但容易被忽视的问题,它可能导致程序运行异常、数据丢失甚至系统崩溃,这类错误通常源于命令结构设计不合理、参数传递不规范或环境配置不兼容等多方面因素,本文将详细分析准备命令定义时出错的原因、排查方法及解决方案,并通过表格对比常见错误类型及处理建议,最后以FAQs形式解答开发者可能遇到的典型问题。

准备命令定义的核心在于明确命令的执行逻辑、输入输出格式及异常处理机制,当命令定义存在缺陷时,往往会在执行阶段暴露问题,命令参数未校验可能导致非法输入引发程序崩溃;命令执行顺序设计不当可能造成资源竞争;命令依赖的上下文环境未初始化则会导致功能失效,这些问题在复杂系统中尤为突出,尤其是在涉及多线程、分布式计算或外部接口调用时,命令定义的严谨性直接关系到系统的稳定性。

从技术层面看,准备命令定义时出错的主要原因可归纳为三类:一是语法或逻辑错误,如命令关键字拼写错误、条件判断分支遗漏等;二是上下文关联错误,如命令引用的变量未定义、数据库连接未建立等;三是资源管理错误,如文件句柄未关闭、内存泄漏等,以数据库操作为例,若定义SQL命令时未预编译且直接拼接用户输入,极易引发SQL注入攻击;若事务提交逻辑错误,则可能导致数据不一致,命令的原子性、幂等性设计不足也会在并发场景下引发异常。

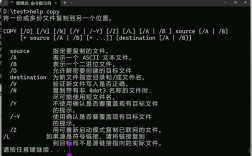

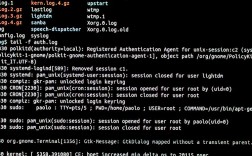

针对上述问题,开发者需建立系统的排查流程,通过日志分析定位错误发生的具体环节,确认是命令解析阶段还是执行阶段失败,检查命令定义是否符合接口规范,例如RESTful API的HTTP方法与资源路径是否匹配,验证命令参数的类型、范围及格式是否满足要求,例如日期参数是否包含非法字符,数值参数是否超出边界,通过单元测试和集成测试模拟异常场景,确保命令在错误输入或环境异常时具备容错能力。

以下是常见命令定义错误类型及处理建议的对比表格:

| 错误类型 | 典型表现 | 解决方案 |

|---|---|---|

| 参数校验缺失 | 非法输入导致程序崩溃 | 增加参数类型检查、范围约束及格式校验逻辑 |

| 上下文依赖错误 | 命令执行时提示“环境未初始化” | 在命令执行前检查依赖资源(如连接池、配置文件)状态 |

| 并发冲突 | 多线程下数据竞争或死锁 | 采用锁机制或队列化命令执行,确保原子性操作 |

| 异常处理不当 | 错误信息不明确或未捕获异常 | 定义统一的异常处理类,记录详细错误日志并返回友好提示 |

| 命令幂等性不足 | 重复执行导致数据重复 | 为命令添加唯一标识符,支持幂等校验 |

在实际开发中,预防准备命令定义错误比事后修复更为重要,建议采用以下最佳实践:一是引入代码审查机制,通过团队协作发现逻辑漏洞;二是使用自动化工具(如静态代码分析工具)扫描命令定义中的潜在风险;三是建立命令定义文档,明确每个参数的用途、约束条件及异常处理方式;四是进行边界值测试,覆盖参数的极值、空值、非法值等场景。

对于已发生的错误,需根据其影响范围采取针对性措施,若错误导致数据损坏,应优先恢复数据并回滚操作;若错误影响系统性能,需优化命令执行逻辑或增加缓存机制;若错误暴露安全漏洞,则应立即修复并加强输入过滤,建立错误复盘机制,分析根本原因并更新开发规范,避免同类问题重复出现。

相关问答FAQs:

Q1: 如何快速定位准备命令定义时的具体错误位置?

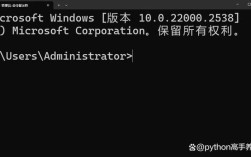

A1: 可通过以下步骤快速定位:①在命令执行的关键节点添加日志输出,记录参数值和执行状态;②使用调试工具(如GDB、PyCharm Debugger)单步跟踪命令解析流程;③对比预期行为与实际日志差异,缩小问题范围,若涉及外部依赖,可检查接口返回码或网络请求日志,确认是否为环境配置问题。

Q2: 命令定义中如何确保参数传递的安全性?

A2: 为确保参数安全,需采取多层防护:①对用户输入进行严格过滤,移除或转义特殊字符(如SQL注入的引号、脚本标签的尖括号);②使用预编译语句或参数化查询,避免直接拼接SQL命令;③对敏感参数(如密码、token)进行加密传输;④实施最小权限原则,限制命令可操作的资源范围;⑤定期进行安全审计,检查潜在漏洞。