域名黑名单是一种用于识别和拦截恶意域名的安全机制,广泛应用于企业网络安全、邮件系统、广告投放等领域,通过将已知的恶意、欺诈或高风险域名列入黑名单,用户可以主动规避潜在威胁,降低安全风险,以下是域名黑名单的具体使用方法、实施步骤及注意事项,帮助用户高效利用这一工具。

域名黑名单的获取与来源

在使用域名黑名单前,首先需要获取可靠的名单数据,黑名单的来源主要包括以下几类:

- 公共黑名单:由安全机构或社区维护,如Spamhaus、SURBL、PhishTank等,提供免费或付费的恶意域名列表。

- 商业安全服务商:如Cisco Umbrella、Proofpoint、FireEye等,提供经过验证的实时黑名单数据,通常包含更全面的威胁情报。

- 企业内部黑名单:根据自身业务需求,自行收集和整理的恶意域名,如频繁触发钓鱼攻击的域名或与竞争对手相关的恶意站点。

- 行业共享黑名单:特定行业(如金融、医疗)内部共享的黑名单,针对行业常见威胁定制。

获取黑名单后,需定期更新以确保数据的时效性,部分服务商提供自动同步接口,支持实时或定时更新。

域名黑名单的应用场景

域名黑名单可在多个场景中发挥作用,具体应用方式如下:

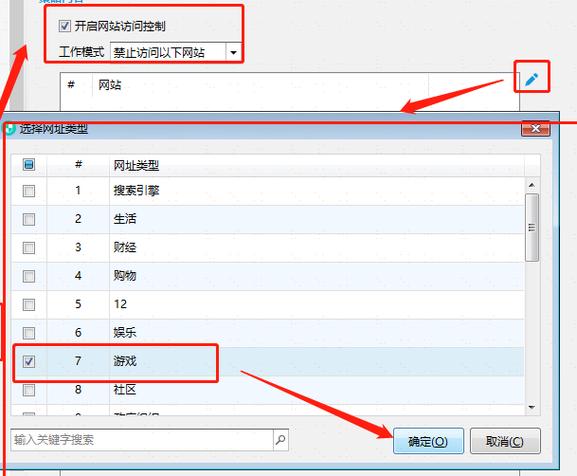

网络防火墙与网关

在网络出口设备(如防火墙、代理服务器)中配置黑名单,阻止用户访问恶意域名。

- 配置方法:将黑名单导入设备的URL过滤规则,设置动作为“阻断”或“重定向到安全页面”。

- 效果:防止内部员工访问恶意网站,减少病毒感染和数据泄露风险。

邮件系统过滤

在邮件服务器(如Exchange、Postfix)中集成黑名单,拦截来自恶意域名的垃圾邮件或钓鱼邮件。

- 配置方法:通过邮件服务器的反垃圾邮件模块(如SpamAssassin)加载域名黑名单,对发件人域名进行实时校验。

- 效果:减少垃圾邮件投递,降低用户点击钓鱼链接的风险。

广告投放与流量监控

在数字广告平台(如Google Ads、程序化广告系统)中屏蔽黑名单域名,避免广告投放至恶意网站。

- 配置方法:将黑名单导入广告平台的“排除网址”列表,或通过API对接实时黑名单数据。

- 效果:提升广告质量得分,避免品牌与恶意内容关联。

终端安全管理

在企业终端(如EDR软件)中部署黑名单,阻止终端访问恶意域名。

- 配置方法:通过终端管理策略下发黑名单,实时监控网络连接并拦截违规访问。

- 效果:防范勒索软件、间谍软件等终端威胁。

域名黑名单的实施步骤

以下是部署域名黑名单的详细流程:

需求分析

明确使用场景(如网络防护、邮件过滤)和拦截目标(如钓鱼网站、恶意软件C2服务器),确定黑名单的优先级(如是否需要实时更新)。

选择黑名单来源

根据需求选择合适的黑名单来源。

- 需要高实时性:选择商业服务商的API接口。

- 预算有限:使用公共黑名单(如Spamhaus)。

数据格式适配

黑名单通常为文本文件(如.txt、.csv)或数据库格式,需根据目标系统的要求进行转换。

- 防火墙支持CSV格式,需将域名列表整理为“域名,拦截原因”两列。

- 邮件系统支持域名列表,可直接导入纯文本文件。

配置与测试

将黑名单导入目标系统,并进行小范围测试。

- 在防火墙上配置测试规则,阻断非关键业务域名,验证拦截效果。

- 在邮件系统中模拟恶意邮件,检查是否被正确拦截。

部署与监控

确认测试无误后,全面部署黑名单,并监控以下指标:

- 拦截日志:记录被拦截的域名及访问次数,分析威胁趋势。

- 误报率:检查是否有合法域名被误拦截,及时调整名单。

定期维护

- 更新频率:公共黑名单建议每日更新,商业黑名单可按需实时同步。

- 审核机制:每月审核黑名单,移除已失效的恶意域名,避免长期误报。

使用注意事项

- 误报风险:部分黑名单可能包含误报域名,需建立申诉机制,及时处理用户反馈。

- 性能影响:大规模黑名单可能增加系统查询延迟,建议使用哈希表或B树等高效数据结构存储。

- 隐私合规:确保黑名单数据的收集和使用符合GDPR、CCPA等隐私法规,避免侵犯用户权益。

- 多维度防护:黑名单需与其他安全措施(如URL信誉评分、行为分析)结合使用,避免单一防护手段的局限性。

域名黑名单管理示例表格

以下为不同场景下的黑名单管理参考表:

| 应用场景 | 推荐黑名单来源 | 更新频率 | 拦截动作 | 监控指标 |

|---|---|---|---|---|

| 网络防火墙 | Cisco Umbrella、FireEye | 实时 | 阻断访问,记录日志 | 拦截域名数量、误报率 |

| 邮件系统 | Spamhaus、MXToolbox | 每日 | 拦截邮件,标记为垃圾邮件 | 垃圾邮件拦截率、用户投诉 |

| 广告投放 | TrustMetrics、AdTrust | 每周 | 拒绝广告展示 | 广告质量得分、无效点击率 |

| 终端安全 | CrowdStrike、Carbon Black | 实时 | 阻止网络连接,告警 | 终端威胁事件数、拦截响应时间 |

相关问答FAQs

Q1: 如何判断域名黑名单的可靠性?

A1: 可通过以下方式评估黑名单的可靠性:

- 来源权威性:优先选择知名安全机构(如Spamhaus、Cisco)或行业认可的服务商。

- 数据透明度:检查黑名单是否公开更新日志、误报率统计,以及是否有第三方验证。

- 试用测试:通过免费试用版或样本数据,测试拦截效果和误报情况。

- 社区反馈:参考安全论坛(如Reddit的/netsec板块)或用户评价,了解实际使用体验。

Q2: 域名黑名单是否会被绕过?如何应对?

A2: 黑名单可能被绕过,常见手段包括使用短域名、动态DNS或新注册域名,应对措施包括:

- 结合实时威胁情报:不仅依赖静态黑名单,还要接入动态更新的威胁情报系统,实时拦截新出现的恶意域名。

- 行为分析:通过机器学习分析域名的访问行为(如短时间内大量请求、异常链接结构),识别潜在威胁。

- 多层防护:将黑名单与URL信誉评分、沙箱检测等技术结合,形成“黑名单+动态分析”的立体防护体系。

- 定期更新策略:缩短黑名单更新周期,并自动关联域名注册时间,拦截近期注册的可疑域名。