公司的网络搭建是一个系统性工程,需要结合业务需求、规模、安全性和未来扩展性进行规划,以下从需求分析、拓扑设计、设备选型、IP地址规划、安全策略、部署实施和运维管理七个环节详细说明搭建流程。

需求分析是基础,需明确公司规模(员工数量、部门划分)、业务类型(日常办公、视频会议、数据存储、云服务访问等)、带宽需求(内部数据传输速率、外部互联网出口带宽)以及特殊要求(如访客网络隔离、无线网络覆盖范围),小型企业可能仅需满足基本办公和互联网访问,而大型集团需考虑多分支互联、数据中心互联等复杂场景,需统计终端设备数量(电脑、手机、打印机、IoT设备等),为设备选型提供依据。

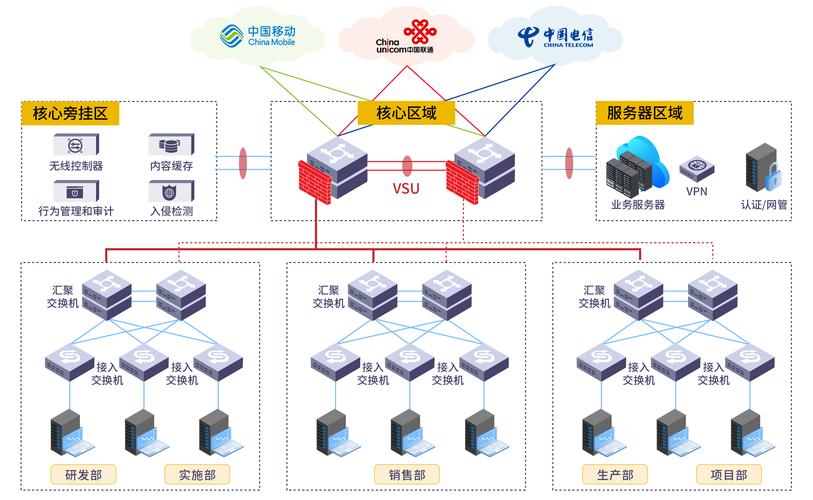

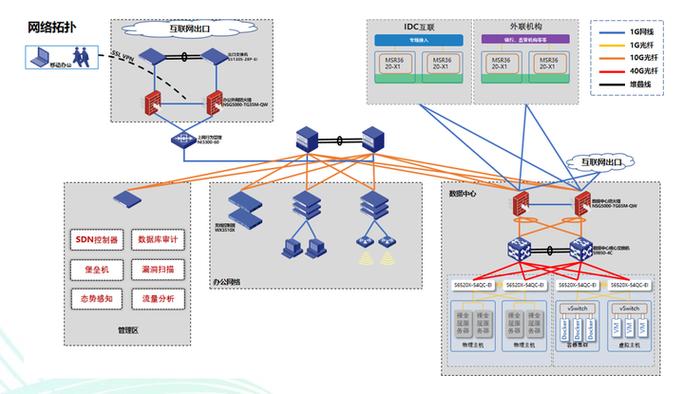

接下来是网络拓扑设计,拓扑结构是网络的骨架,常见类型有星型、树型、网状及混合型,企业网多采用树型拓扑,核心层-汇聚层-接入层三级架构清晰且易于扩展,核心层负责高速数据交换,连接互联网出口、数据中心及汇聚层设备;汇聚层实现部门或区域网络汇聚,进行策略控制(如ACL、QoS);接入层直接连接终端用户,提供接入服务,对于小型企业,可简化为核心-接入两层架构,以降低成本,需规划无线网络(Wi-Fi)覆盖,采用“AC+AP”架构,无线控制器(AC)集中管理所有接入点(AP),实现无缝漫游和负载均衡。

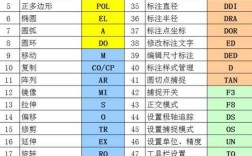

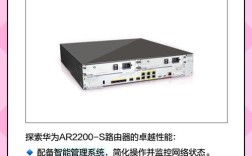

设备选型需根据拓扑和需求确定,核心交换机应选择高背板带宽、高转发速率的三层交换机,支持VLAN、路由协议(如OSPF、BGP)和堆叠技术,保障核心层稳定性;汇聚交换机需具备较强的二层/三层处理能力,支持策略部署;接入交换机则关注端口密度(如PoE+供电,为AP、IP电话供电)和基本VLAN划分功能,出口设备通常选用路由器或防火墙,防火墙需支持状态检测、VPN、入侵防御(IPS)等功能,保障网络安全,无线AP根据场景选择面板AP、吸顶AP或室外AP,AC可物理独立或集成在核心交换机中,还需考虑服务器、存储设备、网络机柜、配线架、网线(六类及以上超五类)等辅助设备。

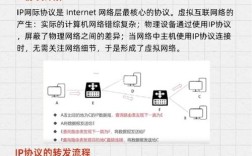

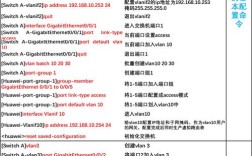

IP地址规划是网络高效运行的关键,需合理规划私有IP地址段(如10.0.0.0/8、172.16.0.0/12、192.168.0.0/16),避免与公网地址冲突,采用VLAN技术划分广播域,例如将财务部、市场部分别划分为不同VLAN,隔离广播并提升安全性,DHCP服务器为终端分配IP地址,需保留静态IP地址给服务器、打印机等关键设备,子网掩码和网关地址需根据VLAN合理配置,确保跨网段通信正常,需预留一定地址空间,方便未来扩展。

安全策略部署是重中之重,在网络边界部署下一代防火墙(NGFW),配置ACL规则限制非法访问,开启IPS/IDS检测攻击行为;通过VPN技术(如IPSec VPN、SSL VPN)实现远程安全接入和分支互联;内部网络实施802.1X认证或Portal认证,确保只有授权设备接入;对服务器区域部署防火墙隔离,限制访问端口;定期更换密码,启用双因素认证;部署上网行为管理设备,规范员工上网行为,防止数据泄露。

部署实施阶段需分步进行,首先搭建物理链路,布放网线、光纤,安装机柜和设备;然后配置设备IP、VLAN、路由协议等基础参数,确保核心层与汇聚层、汇聚层与接入层通信正常;接着配置无线网络,设置SSID、加密方式(WPA2/WPA3)、认证策略;最后部署安全策略,配置防火墙规则、VPN、DHCP snooping(防止DHCP攻击)等,配置完成后,需进行连通性测试、性能测试(如带宽测试、延迟测试)和安全测试(如漏洞扫描、渗透测试)。

运维管理保障网络长期稳定,需建立网络拓扑文档、IP地址分配表、设备配置备份等档案;启用网络管理系统(NMS),实时监控设备状态、流量、链路负载;设置SNMP协议,实现故障自动告警;定期更新设备固件和系统补丁,修复安全漏洞;制定应急预案,如链路中断、设备故障时的快速切换方案;通过流量分析工具(如NetFlow)优化网络带宽,保障关键业务(如视频会议、ERP系统)的QoS。

相关问答FAQs:

-

问:公司网络搭建时,有线和无线网络如何协同规划?

答:有线网络作为主要办公接入方式,提供稳定高速的连接;无线网络满足移动办公和会议室等场景需求,规划时需确保AC与核心交换机连接,实现有线无线统一认证(如对接AD域);无线SSID划分业务网络(如员工Wi-Fi、访客Wi-Fi),访客网络与内部网络物理隔离;通过AC实现AP负载均衡和信道优化,避免信号干扰,同时在核心交换机配置QoS,优先保障无线语音和视频业务流量。 -

问:如何保障公司网络的数据安全?

答:从边界防护、内部隔离、终端接入、数据传输四方面保障:边界部署防火墙和防DDoS设备,过滤恶意流量;内部通过VLAN划分、微分段技术隔离不同安全等级区域;终端接入实施MAC地址绑定、802.1X认证,禁止未授权设备入网;数据传输采用HTTPS、VPN加密,敏感数据存储时加密;部署日志审计系统,记录操作日志和访问行为,定期审计异常操作;同时制定数据备份和恢复机制,防止数据丢失或损坏。