Windows XP 系统虽然已经逐渐退出主流使用,但在一些特定场景或老旧设备维护中仍可能涉及,其自带的防火墙是系统安全的重要组成部分,通过命令行(cmd)可以实现对防火墙的精细化管理,尤其适合批量操作或远程维护,以下是关于 XP 防火墙命令行的详细说明,包括常用命令、参数及实际应用场景。

XP 防火墙命令行基础

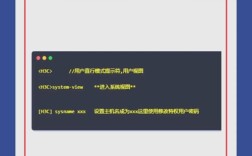

XP 防火墙的命令行管理主要通过 netsh firewall 命令实现,该命令集提供了对防火墙状态、端口例外、程序例外、ICMP 设置等多方面的控制功能,需以管理员身份运行命令提示符(cmd)才能执行相关操作,否则会提示“拒绝访问”。

常用命令详解及参数说明

查看防火墙状态

命令格式:

netsh firewall show state

功能:显示防火墙的当前运行状态(启用/禁用)、是否默认阻止入站连接等基本信息。

示例输出:

防火墙状态:

已启用

默认阻止入站连接:是

允许本地端口例外:是

允许程序例外:是

允许 ICMP 例外:是 启用或禁用防火墙

命令格式:

- 启用防火墙:

netsh firewall set state state=on - 禁用防火墙:

netsh firewall set state state=off

参数说明: state:on(启用)、off(禁用)。

注意事项:临时禁用防火墙会降低系统安全性,操作后应尽快重新启用。

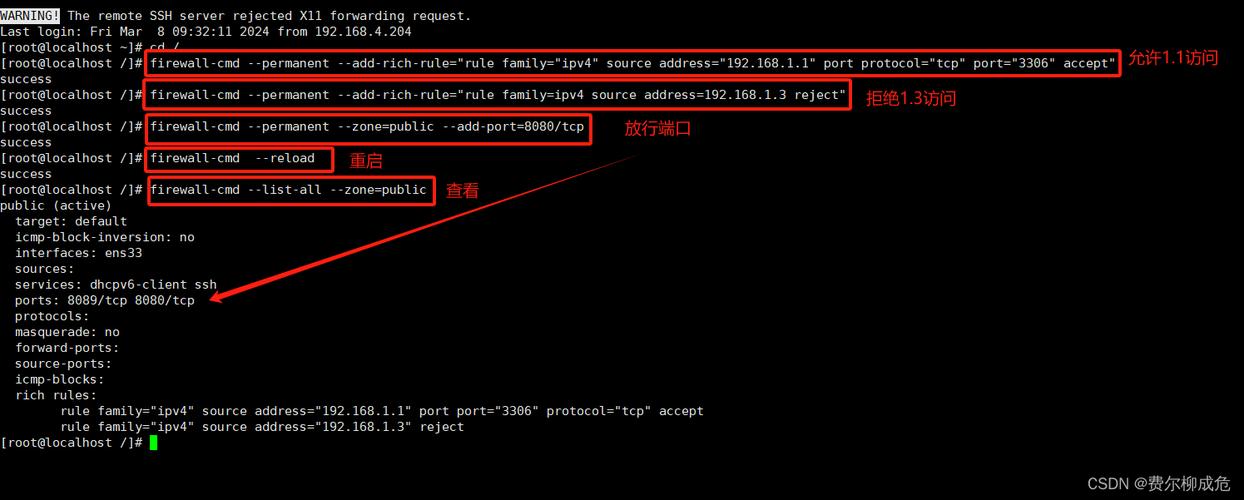

管理端口例外(开放/关闭特定端口)

命令格式:

- 添加端口例外:

netsh firewall add portopening protocol=all port=端口号 name=例外名称 [mode=enable|disable] [scope=子网掩码] [profile=当前|域|所有] - 删除端口例外:

netsh firewall delete portopening protocol=all port=端口号

参数说明: protocol:协议类型,支持tcp、udp或all(两者都开放)。port:端口号,如80(HTTP)、443(HTTPS)。name:例外名称,便于识别(如“Web 服务端口”)。scope:限制访问的 IP 范围,默认为any(所有 IP),可指定为168.1.0/24等。profile:应用于的网络配置文件,当前(默认)、域(域环境)、所有(所有环境)。

示例:

- 开放 TCP 80 端口,允许所有 IP 访问:

netsh firewall add portopening protocol=tcp port=80 name=Web服务 - 开放 UDP 53 端口,仅限局域网访问(子网掩码 255.255.255.0):

netsh firewall add portopening protocol=udp port=53 name=DNS服务 scope=192.168.1.0/24 - 删除 80 端口例外:

netsh firewall delete portopening protocol=tcp port=80

管理程序例外(允许/阻止特定程序)

命令格式:

- 添加程序例外:

netsh firewall add program 程序路径 name=程序名称 [mode=enable|disable] [scope=子网掩码] [profile=当前|域|所有] - 删除程序例外:

netsh firewall delete program 程序路径

参数说明: 程序路径:需添加例外的程序完整路径,如C:\Program Files\Internet Explorer\iexplore.exe。mode:enable(允许连接)、disable(阻止连接),默认为enable。

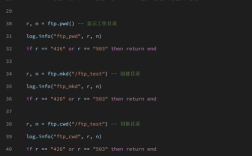

示例:

- 允许 QQ 程序访问网络:

netsh firewall add program "C:\Program Files\Tencent\QQ\QQ.exe" name=QQ模式 - 阻止某个自定义程序连接:

netsh firewall add program "D:\Tools\test.exe" name=测试程序 mode=disable

配置 ICMP 设置(控制网络诊断工具)

ICMP(Internet 控制报文协议)是 ping、traceroute 等工具的基础协议,可通过命令行管理其例外规则。

命令格式:

- 查看 ICMP 设置:

netsh firewall show icmpsetting - 启用 ICMP 例外:

netsh firewall set icmpsetting type=类型代码 mode=enable|disable

常见 ICMP 类型代码: 8:Echo Request(ping 请求)。all:所有 ICMP 类型。

示例:

- 允许其他主机 ping 本机:

netsh firewall set icmpsetting type=8 mode=enable - 禁用所有 ICMP 例外:

netsh firewall set icmpsetting type=all mode=disable

导入/导出防火墙配置

批量部署或备份防火墙规则时,可通过导出/导入配置实现。

命令格式:

- 导出配置:

netsh firewall export file=路径\文件名 [folder=文件夹] - 导入配置:

netsh firewall import file=路径\文件名

示例: - 导出当前防火墙配置到 C 盘根目录:

netsh firewall export file=C:\firewall_config.txt - 导入已保存的配置文件:

netsh firewall import file=C:\firewall_config.txt

重置防火墙为默认配置

命令格式:

netsh firewall reset

功能:将防火墙恢复为系统默认状态(如启用默认阻止入站连接,清除所有自定义例外规则),操作前建议备份当前配置,避免丢失重要规则。

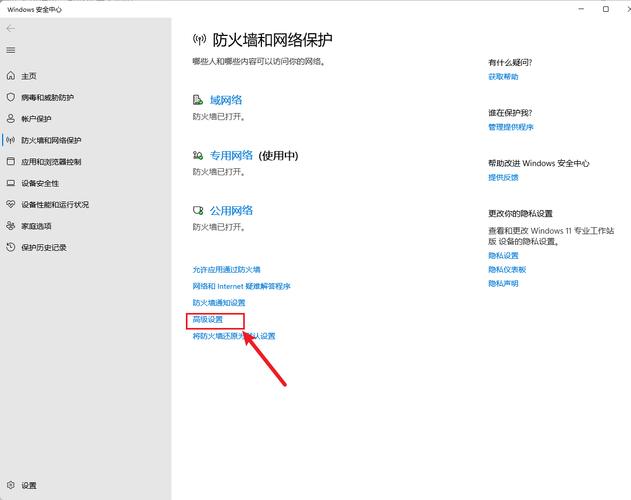

命令行与图形界面对比及适用场景

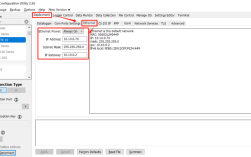

XP 防火墙的图形界面(“控制面板”→“Windows 防火墙”)操作直观,适合普通用户手动添加规则,而命令行优势在于:

- 批量操作:通过脚本(如

.bat文件)可一次性执行多条命令,例如为多台电脑统一开放端口。 - 远程管理:结合

psexec等工具,可远程对多台 XP 机器的防火墙进行配置,无需逐一登录界面操作。 - 自动化部署:在系统封装或无人值守安装中,通过命令行预设防火墙规则,简化后期配置流程。

典型应用场景:

- 企业环境中统一开放内部服务器端口(如数据库 3306、远程桌面 3389)。

- 网吧或学校机房批量限制游戏程序联网。

- 维护老旧 XP 设备时,通过脚本快速恢复防火墙默认配置。

常见问题及注意事项

- 权限问题:命令行操作需管理员权限,若提示“拒绝访问”,需右键点击 cmd 选择“以管理员身份运行”。

- 规则冲突:添加端口例外时,若程序已通过程序例外规则允许,则端口例外可能不生效,需优先检查程序例外设置。

- 协议范围:

protocol=all会同时开放 TCP 和 UDP,若仅需单一协议,应明确指定为tcp或udp,避免不必要的安全风险。 - 路径空格:程序路径中含空格时(如

Program Files),需用双引号包裹,否则命令会解析错误。

相关问答 FAQs

问题 1:如何通过命令行查看当前已配置的所有防火墙例外规则(包括端口和程序例外)?

解答:

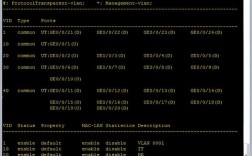

可分别使用以下命令查看端口例外和程序例外规则:

- 查看端口例外:

netsh firewall show portopening - 查看程序例外:

netsh firewall show program

若需查看详细格式(如 IP 范围、协议类型),可添加verbose参数:netsh firewall show portopening verbose。

问题 2:在命令行中添加防火墙规则后,如何验证规则是否生效?

解答:

- 端口例外验证:使用

telnet工具测试目标端口,telnet 192.168.1.100 80(若连接成功,说明端口开放;若“连接超时”或“无法打开到主机的连接”,则规则未生效)。 - 程序例外验证:运行被允许的程序,通过

netstat -anb命令查看程序是否已建立网络连接(需管理员权限),或使用第三方防火墙监控工具(如 TCPView)观察程序的网络状态。 - 防火墙日志:启用防火墙日志(通过图形界面“高级”选项卡设置),日志文件默认位于

C:\Windows\Pfirewall.log,可通过分析日志确认规则是否被匹配。