查询域名DNS是网络管理和故障排查中的常见操作,通过命令行工具可以快速获取域名的DNS记录、解析状态等信息,以下是详细的命令介绍及使用方法,涵盖Windows、Linux/macOS系统中的常用工具,以及不同类型DNS查询的实操案例。

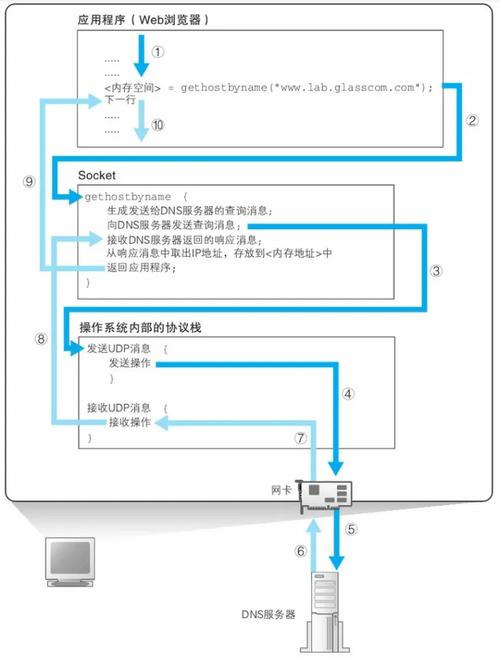

在Windows系统中,最基础的DNS查询命令是nslookup,该命令交互式运行,输入域名后可获取对应的IP地址、DNS服务器信息等,输入nslookup www.example.com,系统会返回默认DNS服务器解析的结果,包括域名对应的A记录(IPv4地址)和权威DNS服务器信息,若需指定DNS服务器进行查询,可使用server参数,如nslookup www.example.com 8.8.8.8,表示使用Google的DNS服务器进行解析。nslookup还支持查询MX记录(邮件交换记录)、NS记录(域名服务器记录)等,通过set type=MX命令切换查询类型,输入www.example.com后即可显示该域名的邮件服务器信息。

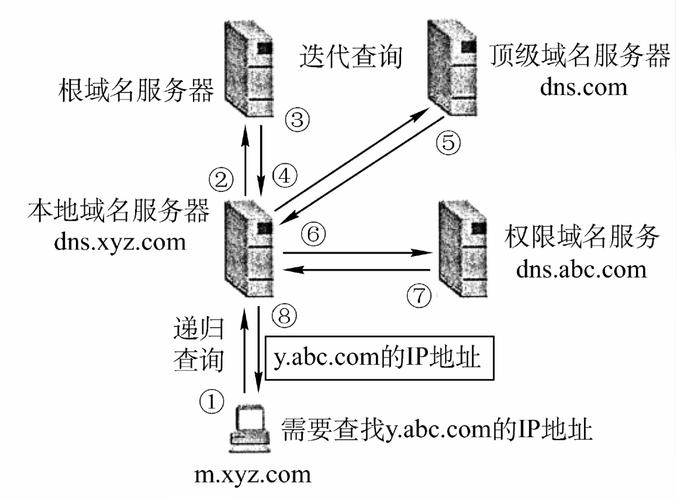

对于Linux和macOS系统,dig(Domain Information Groper)是功能更强大的DNS查询工具。dig命令默认返回更详细的解析过程,包括查询请求、DNS服务器响应、TTL值(生存时间)等。dig www.example.com会显示完整的DNS解析链路,从根服务器到顶级域服务器,再到权威服务器的逐级查询结果,若需简化输出,可使用+short参数,如dig www.example.com +short,仅返回IP地址,查询特定记录类型时,可通过type参数指定,例如dig www.example.com MX查询MX记录,dig www.example.com NS查询NS记录。dig还支持使用特定DNS服务器,语法为@服务器地址 域名 记录类型,如@8.8.8.8 www.example.com A。

除了nslookup和dig,host命令是Linux/macOS中轻量级的DNS查询工具,语法简单,适合快速查询。host www.example.com返回域名对应的IP地址和权威服务器信息;host -t MX www.example.com专门查询MX记录。host命令的输出相对简洁,适合日常快速检查。

在实际应用中,可能需要批量查询域名的DNS记录或监控解析状态,此时可通过脚本结合命令实现自动化,在Linux中使用for循环遍历域名列表,调用dig命令提取结果:for domain in "example1.com" "example2.com"; do dig $domain +short; done,对于Windows系统,可使用for /f命令结合nslookup,但需注意处理命令输出的格式问题。

不同类型的DNS记录查询各有用途:A记录用于将域名映射到IPv4地址,AAAA记录映射到IPv6地址,CNAME记录用于域名别名(如将www.example.com指向example.com),MX记录指定邮件服务器,TXT记录存储文本信息(如SPF记录),通过指定查询类型,可精准获取所需记录,验证域名是否配置SPF记录,可执行dig example.com TXT,查看返回的文本信息中是否包含v=spf1等字段。

DNS查询还涉及故障排查场景,若域名解析失败,可通过以下步骤定位问题:首先使用nslookup或dig检查本地DNS服务器是否正确解析,如nslookup www.example.com 127.0.0.1(本地DNS);若失败,尝试公共DNS服务器(如8.8.8.8),排除本地DNS故障;若公共DNS也无法解析,可能是域名注册商处的DNS配置错误,需检查NS记录是否指向正确的权威服务器,使用dig的trace参数(dig +trace www.example.com)可查看完整的DNS解析路径,定位哪一级服务器出现问题。

以下为常用DNS查询命令对比表:

| 命令 | 系统 | 基本语法示例 | 特点 |

|---|---|---|---|

| nslookup | Windows/Linux | nslookup www.example.com |

交互式,支持基础记录查询 |

| dig | Linux/macOS | dig www.example.com +short |

输出详细,支持高级参数和批量查询 |

| host | Linux/macOS | host -t MX www.example.com |

轻量级,语法简洁 |

在网络安全领域,DNS查询还可用于检测恶意域名,通过查询域名的TXT记录获取安全策略,或使用dig查询域名的NS记录,确认是否由合法DNS服务器托管,DNSSEC(DNS安全扩展)可通过dig的dnssec参数验证域名签名,如dig +dnssec www.example.com,检查返回的RRSIG记录是否存在。

对于企业环境,可能需要查询域名的SOA(Start of Authority)记录,获取域名的管理邮箱、序列号等信息,执行dig example.com SOA,返回结果中包含mname(权威服务器名称)、rname(管理员邮箱)、serial(序列号)等字段,这些信息对域名管理至关重要。

掌握nslookup、dig、host等DNS查询命令,能有效提升网络运维和故障排查效率,根据操作系统和需求选择合适工具,结合记录类型参数和公共DNS服务器,可精准获取域名解析信息,解决各类DNS相关问题。

相关问答FAQs

-

问:如何查询域名的CNAME记录?

答:在Windows系统中,使用nslookup命令,先输入set type=CNAME,然后输入域名,如nslookup→set type=CNAME→www.example.com;在Linux/macOS中,可直接使用dig命令,如dig www.example.com CNAME或dig -t CNAME www.example.com,若域名存在CNAME记录,命令会返回别名的目标域名。 -

问:为什么使用公共DNS服务器(如8.8.8.8)查询域名与本地DNS结果不同?

答:可能原因包括:本地DNS服务器配置错误(如缓存了错误记录或转发设置不当)、运营商DNS劫持、域名注册商处的NS记录未更新等,通过公共DNS服务器查询可排除本地DNS故障,若结果正常,需检查本地DNS配置或联系网络管理员修复。