在Linux环境下登录到服务器是系统管理和日常运维的基础操作,掌握多种登录方式及安全配置对于提高工作效率和保障服务器安全至关重要,本文将详细介绍Linux下登录服务器的常用方法、安全配置优化、常见问题及解决方案,帮助用户全面了解服务器登录的完整流程。

Linux服务器登录的基本方式

Linux服务器登录主要通过远程协议实现,最常用的协议包括SSH(Secure Shell)、Telnet和串口登录,其中SSH因安全性高成为主流选择,以下是各种登录方式的详细说明:

SSH登录

SSH是目前最安全的远程登录协议,通过加密传输数据防止信息泄露,Linux系统默认安装SSH客户端(openssh-client),无需额外配置即可使用,基本登录命令格式为:

ssh username@server_ip

以root用户登录IP为192.168.1.100的服务器,命令为:

ssh root@192.168.1.100

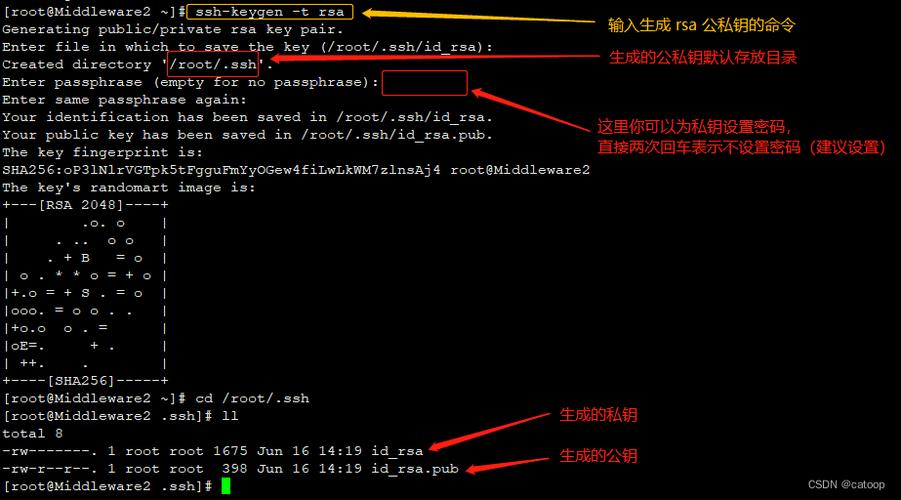

首次登录时,系统会提示保存服务器的主机密钥(指纹),输入"yes"即可继续,随后输入用户密码即可完成登录,为提高安全性,建议使用SSH密钥认证替代密码认证,具体步骤包括:

- 在本地客户端生成密钥对:

ssh-keygen -t rsa -b 4096 - 将公钥上传至服务器:

ssh-copy-id username@server_ip - 服务器端需确保

~/.ssh/authorized_keys文件权限为600,~/.ssh目录权限为700

Telnet登录

Telnet是一种不加密的远程协议,数据以明文传输,存在严重安全风险,仅在不敏感的内网环境或调试场景中使用,登录命令为:

telnet server_ip port

默认端口为23,

telnet 192.168.1.100 23

输入用户名和密码后即可登录,但强烈建议在生产环境中禁用Telnet服务。

串口登录

对于物理接触的服务器,可通过串口(COM口)直接连接登录,适用于无网络环境或系统崩溃时的紧急救援,使用minicom或screen工具配置串口参数(波特率、数据位等),连接后即可看到服务器启动过程并登录。

SSH服务的安全配置优化

默认SSH配置可能存在安全隐患,需通过修改/etc/ssh/sshd_config文件进行加固,关键配置项如下:

| 配置项 | 默认值 | 推荐值 | 说明 |

|---|---|---|---|

| Port | 22 | 自定义端口(如2222) | 避免使用默认端口减少暴力破解风险 |

| PermitRootLogin | yes | no | 禁止root直接登录,需通过普通用户sudo提权 |

| PasswordAuthentication | yes | no | 禁止密码认证,强制使用密钥认证 |

| MaxAuthTries | 6 | 3 | 限制每次连接的最大认证尝试次数 |

| UseDNS | yes | no | 禁用DNS反向解析,加快登录速度 |

| AllowUsers | 无 | 指定允许的用户(如AllowUsers admin dev) | 限制仅特定用户可登录 |

修改配置后需重启SSH服务使生效:systemctl restart sshd,建议启用Fail2ban工具自动封禁多次失败IP,进一步增强安全性。

登录后的基础操作

成功登录服务器后,可通过命令行执行管理操作,常用命令包括:

- 文件管理:

ls(列出文件)、cd(切换目录)、cp/mv/rm(复制/移动/删除文件) - 权限管理:

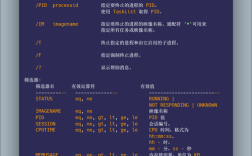

chmod(修改权限)、chown(修改所有者) - 进程管理:

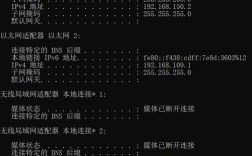

ps(查看进程)、kill(终止进程) - 网络工具:

ifconfig/ip addr(查看IP)、ping(测试连通性) - 系统监控:

top/htop(实时资源占用)、df -h(磁盘空间使用)

对于长时间任务,可使用tmux或screen工具创建会话,避免网络中断导致任务中断。

常见问题及解决方案

问题:SSH连接超时或拒绝连接

解决方案:

- 检查服务器SSH服务状态:

systemctl status sshd,未运行则执行systemctl start sshd - 确认防火墙规则是否开放SSH端口(默认22):

sudo ufw status,开放端口命令为sudo ufw allow ssh - 检查

/var/log/auth.log或/var/log/secure日志,定位具体错误原因(如权限错误、认证失败)

问题:SSH密钥认证失败

解决方案:

- 验证本地私钥是否存在:

ls - ~/.ssh/id_rsa - 检查服务器端

authorized_keys是否正确包含公钥,权限是否正确 - 尝试使用

-v参数查看详细日志:ssh -v username@server_ip,定位认证失败环节 - 确认服务器SSH配置是否启用密钥认证:

grep -i "PubkeyAuthentication" /etc/ssh/sshd_config

相关问答FAQs

Q1: 如何在SSH登录后保持长时间连接不断开?

A: 可通过以下方法解决:

- 修改服务器SSH配置文件

/etc/ssh/sshd_config,设置ClientAliveInterval 60和ClientAliveCountMax 3,表示每60秒发送一次心跳包,最多允许3次超时。 - 在客户端SSH命令中添加参数:

ssh -o ServerAliveInterval=60 username@server_ip。 - 使用

autossh工具自动重连,或配置~/.ssh/config文件添加持久化连接参数。

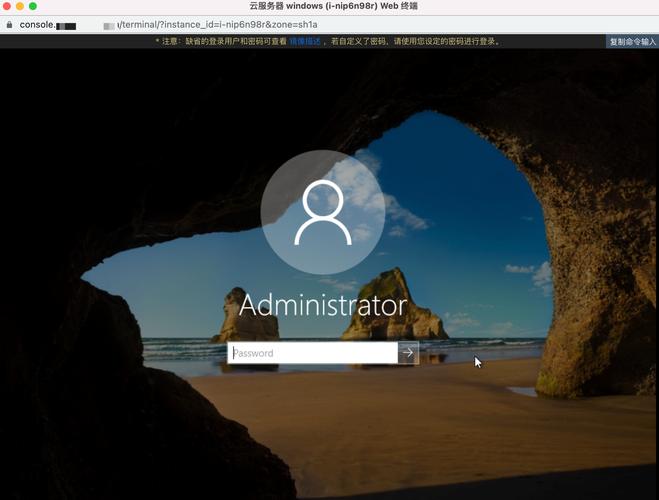

Q2: 忘记服务器登录密码怎么办?

A: 根据服务器类型和权限采取不同措施:

- 物理服务器:进入单用户模式或救援模式,通过重置密码流程恢复(如GRUB引导菜单编辑)。

- 云服务器:通过控制台重置密码(如阿里云ECS、腾讯云CVM的VNC登录重置)。

- 已配置sudo权限:以其他管理员账户登录后,修改

/etc/shadow文件中对应用户的密码字段。 - 无其他账户:可能需要通过救援镜像或PE工具引导系统进行密码重置,操作前务必备份数据。