在Linux操作系统中,su命令是一个基础且常用的工具,主要用于切换用户身份,通过su命令,普通用户可以切换到root用户或其他普通用户,而root用户则可以切换到任何用户,这一功能在系统管理、权限控制和故障排查中具有重要作用,使用su命令时,尤其是切换到root用户时,需要输入目标用户的密码,这涉及到系统的安全机制,本文将详细解析su命令的使用方法、注意事项、安全考量以及与密码相关的细节,帮助用户更好地理解和应用这一工具。

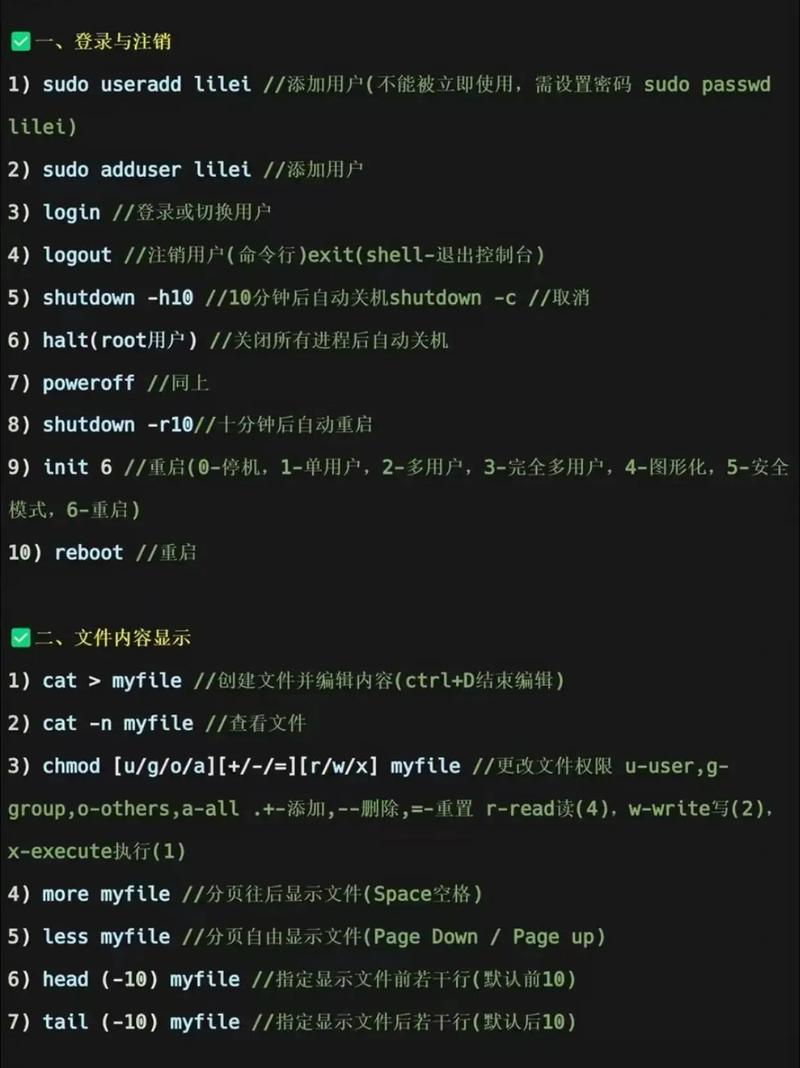

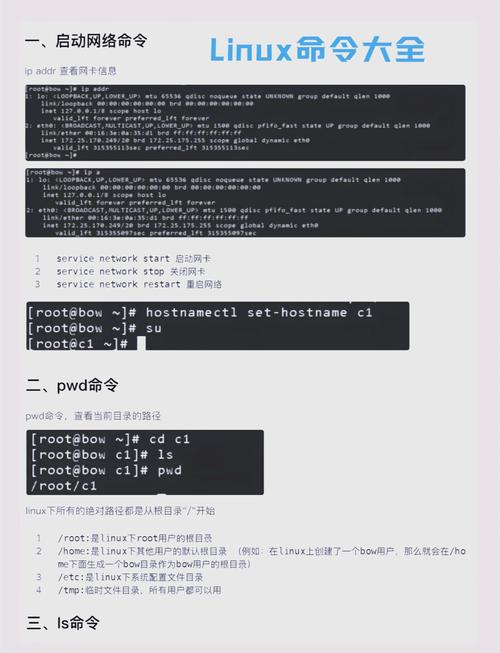

su命令的基本语法为“su [选项] [用户名]”,如果不指定用户名,默认切换到root用户,普通用户user1在终端输入“su”并按回车后,系统会提示输入root密码,验证通过后即可获得root权限,而输入“su -”或“su -l”则会以登录shell的方式切换用户,这会加载目标用户的环境变量,相当于重新登录,推荐在需要完全切换用户环境时使用。“su - username”可以直接切换到指定用户并加载其环境配置。

在使用su命令时,密码验证是关键环节,当切换用户时,系统会要求输入目标用户的密码,而非当前用户的密码,user1切换到root时需输入root密码,而root切换到user1时则需输入user1的密码,这一设计确保了用户身份的合法性验证,防止未授权访问,需要注意的是,root用户切换到其他用户时无需输入密码,这体现了Linux系统中root用户的最高权限特性,这也意味着root账户的安全性至关重要,一旦root密码泄露,整个系统将面临风险。

su命令提供了多个选项,以适应不同的使用场景。“-c”选项允许用户在不完全切换用户身份的情况下,以目标用户的身份执行单个命令。“su -l -c 'ls /root'”会以root用户身份执行ls命令,查看/root目录内容,执行完成后自动返回原用户环境,这种用法在需要临时提升权限时非常高效,避免了频繁切换用户。“-s”选项可以指定目标用户的默认shell,而“-m”或“-p”选项则保留当前用户的环境变量,这在调试或测试特定环境时非常有用。

尽管su命令功能强大,但其使用也存在安全风险,密码的明文输入可能导致密码泄露,尤其是在多人共享终端的环境下,频繁使用root用户进行操作可能因误操作导致系统损坏,为了增强安全性,建议遵循以下原则:一是避免直接使用root账户,而是通过sudo命令临时提升权限,sudo允许系统管理员精细控制用户权限,并记录操作日志;二是定期更换密码,并使用强密码;三是限制su命令的使用权限,例如通过将用户加入wheel组(在基于Red Hat的系统中)并配置PAM模块,实现只有特定用户才能使用su切换到root。

在实际应用中,su命令与sudo命令的选择取决于具体需求,su命令适合需要完全切换用户环境的场景,而sudo则更适合临时执行需要更高权限的命令,与sudo不同,su不会记录详细的操作日志,这使得它在需要匿名操作时可能被滥用,在生产环境中,建议优先使用sudo,并结合日志审计工具监控权限提升行为,对于服务器环境,禁用root的远程登录(如通过SSH)并强制使用sudo,可以进一步降低安全风险。

以下是一个表格总结了su命令常用选项及其功能:

| 选项 | 功能描述 |

|---|---|

| - 或 -l | 登录shell方式切换,加载目标用户环境变量 |

| -c | 以目标用户身份执行指定命令后退出 |

| -s | 指定目标用户的默认shell |

| -m 或 -p | 保留当前用户的环境变量 |

| -f | 快速启动shell(适用于csh等) |

在使用su命令时,还需要注意以下几点:一是切换用户后,原用户的终端会话会被保留,新用户的操作历史会记录在目标用户的环境下;二是如果目标用户的密码为空(不推荐),则无需输入密码即可切换,但这会带来严重的安全隐患;三是某些Linux发行版(如Ubuntu)默认禁用root账户,此时需要使用sudo来获取root权限,而su命令可能无法直接使用。

对于需要管理多个Linux系统的管理员而言,su命令的批量使用场景也值得关注,通过结合shell脚本和expect工具,可以实现自动化切换用户执行任务,但这种方法同样需要妥善处理密码安全问题,建议使用SSH密钥认证或配置免密登录来替代明文密码输入,在容器化环境中,su命令的使用方式可能因容器基础镜像的不同而有所差异,需要结合具体镜像的配置进行调整。

su命令是Linux系统中不可或缺的用户切换工具,其核心在于通过密码验证确保用户身份的合法性,随着系统安全要求的提高,su命令的局限性也逐渐显现,特别是在权限管理和审计方面,在实际操作中,用户应根据场景需求合理选择su或sudo,并始终遵循最小权限原则,避免滥用root权限,加强密码管理和系统监控,是保障Linux系统安全的重要措施。

相关问答FAQs:

-

问:为什么使用su命令切换到root用户时提示“Authentication failure”?

答:这通常是因为输入的root密码错误,Linux系统对密码大小写敏感,请确保输入的密码完全正确,如果root账户被锁定或密码策略限制(如密码过期),也可能导致认证失败,建议检查root账户状态或联系系统管理员。 -

问:如何允许普通用户使用su命令切换到root,而不输入密码?

答:可以通过配置PAM模块实现,编辑/etc/pam.d/su文件,确保包含“auth sufficient pam_wheel.so trust use_uid”行,并将允许使用su的用户加入wheel组(或根据系统配置的组名),这样,wheel组成员切换到root时将无需输入密码,但需注意此举会降低系统安全性,仅适用于可信环境。