系统的 data 目录迁移到 Web 根目录以外的路径是一项常见且重要的操作,尤其在涉及安全性、性能优化或合规性要求时,以下是详细的步骤指南和最佳实践方案:

核心目标与原则

✅ 安全性优先:避免敏感文件(如数据库备份、用户上传内容)直接暴露于公网访问路径下;

✅ 路径解耦:实现业务逻辑与存储资源的分离,便于独立管理和维护;

✅ 兼容性保障:确保应用程序能无缝识别新路径,不影响现有功能。

实施步骤详解

评估当前架构

| 检查项 | 说明 | 工具/方法 |

|---|---|---|

| 文件类型统计 | 确认 data 中包含的文件种类(文本/二进制/压缩包等) |

find . -type f | wc -l |

| 权限设置 | 原始目录的读写执行权限是否符合安全策略 | ls -l /path/to/data |

| 依赖关系映射 | 哪些模块或脚本直接引用了该路径?(可通过全局搜索代码库实现) | grep -r "old_path" |

| 磁盘空间规划 | 目标存储设备的剩余容量是否充足?建议预留 30% 缓冲区 | df -h |

📌 示例场景:若发现某 PHP 应用通过硬编码路径

/var/www/html/data访问资源,则需重点修改此处的配置参数。

选择新存储位置

推荐方案对比表:

| 方案 | 优点 | 缺点 | 适用场景 |

|---------------------|---------------------------------------|-----------------------------------|------------------------------|

| /opt/app-data | 独立分区,权限控制严格 | 需手动创建符号链接 | 生产环境长期部署 |

| /mnt/external_hdd | 大容量扩展性强 | 跨设备可能导致 I/O 延迟增加 | 海量媒体文件存储 |

| ~/private_storage | 用户级隔离,适合开发测试阶段 | 多用户系统下难以统一管理 | 本地调试环境 |

⚠️ 避坑提示:避免将新路径设在临时目录(如 /tmp),因其内容可能在重启后丢失。

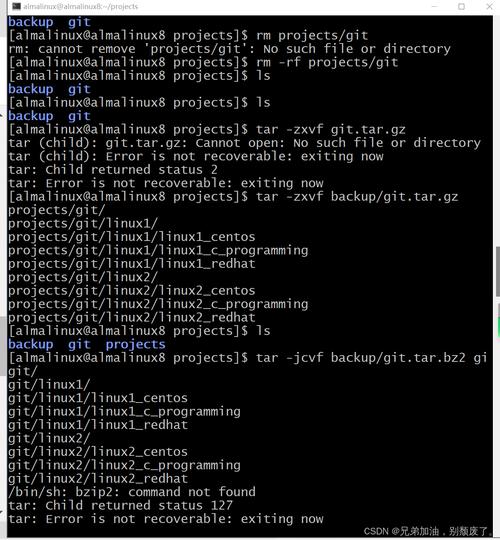

数据迁移实战

🔧 方法 A:物理复制 + 元数据保留

# 使用 rsync 保持文件属性(时间戳、所有权等) sudo rsync -avP --progress /old/path/data /new/path/data

-a: 归档模式(递归+保留符号链接)-v: 显示详细过程日志-P: 显示进度条并同步部分传输的文件

🔧 方法 B:软链接过渡(推荐)

ln -s /absolute/new/path /webroot/symbolic_link_name chown www-data:www-data /webroot/symbolic_link_name # 根据Web服务器用户调整权限

💡 优势:无需修改代码即可实现路径重定向,兼容旧版程序;但需注意符号链接的安全性风险(如循环引用)。

配置文件更新全攻略

不同技术的适配方案如下:

| 技术栈 | 典型配置项位置 | 修改示例 | 验证命令 |

|---|---|---|---|

| Nginx | conf.d/.conf |

fastcgi_param DOCUMENT_ROOT ...; |

nginx -t && systemctl restart nginx |

| Django (Python) | settings.py |

MEDIA_ROOT = '/new/path' |

python manage.py test migrations |

| Node.js (Express) | app.use('/static', express.static(__dirname + '/../../data')) |

启动服务后检查控制台报错 | |

| Java Spring Boot | application.properties |

spring.servlet.multipart.location=file:/new/path/ |

mvn spring-boot:run |

🔍 深度调试技巧:在代码中插入断点,监控运行时实际解析的路径是否符合预期,Python 中使用

import os; print(os.path.realpath(__file__))。

权限体系重构

采用最小权限原则设计 ACL:

# 创建专用用户组并分配所有权 sudo groupadd data_admins sudo chown -R appuser:data_admins /new/path/data # 设置精细化的访问控制列表 setfacl -m u::rwx,g::rx,o::-/new/path/data # 所有者可读写执行,组只读,其他人无权限

🛡️ 加固建议:定期审计权限变更记录(通过

auditd服务监控关键目录的操作日志)。

自动化回滚预案

编写应急脚本模板:

#!/bin/bash

BACKUP_SUFFIX=$(date +%Y%m%d%H%M%S)

cp -r /current/active/config{,.bak_$BACKUP_SUFFIX}

systemctl stop myapp || true # 确保服务已停止

mv /wrong/path /correct/path # 执行修复操作

systemctl start myapp # 尝试重启服务

⏳ 测试验证流程:每次变更后执行冒烟测试用例集,覆盖核心业务流程(如文件上传下载、数据库连接池初始化)。

典型错误案例分析

❌ 误区1:忽略 SELinux 策略冲突

现象:迁移后出现 “Permission denied” 错误,即使常规权限已正确设置。

解决方案:检查上下文标签是否匹配目标策略类型:

ls -Z /old/path/data # 查看原始标签(如 unconfined_u) chcon -t var_lib_t /new/path/data # 应用与原目录相同的类型标签

❌ 误区2:缓存未失效导致脏数据残留

对策:强制刷新缓存机制:

- Web 端:添加随机查询参数

?v=${UNIXTIME}强制浏览器重新加载资源; - CDN 层:调用 API 主动清除对应 URL 的缓存节点。

性能调优补充建议

| 指标 | 优化手段 | 预期效果 |

|---|---|---|

| I/O 吞吐量 | 启用 Linux 的 deadline I/O 调度算法 |

减少高负载下的延迟抖动 |

| CPU 利用率 | 对大文件分块传输(如 split --bytes=1G file.dat) | 降低单次操作的资源占用 |

| 网络带宽消耗 | 启用压缩传输(gzip/brotli) | 节省跨数据中心同步流量 |

FAQs

Q1: 如果应用程序崩溃怎么办?如何快速定位是否是路径变更导致的?

A: 立即切换回旧路径运行(通过修改符号链接指向临时恢复目录),同时抓取三个关键日志:

① Webserver 的错误日志(如 /var/log/nginx/error.log);

② 应用自身的调试输出(确保已开启 DEBUG=true 模式);

③ 系统级资源监控数据(使用 top + vmstat 组合排查内存泄漏),重点检查是否有 “No such file or directory” 类报错。

Q2: 是否需要同步删除原 data 目录?会不会影响正在运行的服务?

A: 绝对不要直接删除! 正确做法是:

- 先将原目录挂载为只读模式(

mount -o remount,ro /old/path); - 等待所有活跃连接自然终止(可通过

ss -tulnp | grep :80监控端口占用情况); - 确认无进程持有该目录的文件描述符后(

lsof +L1 /old/path),再执行rm -rf,对于关键业务系统,建议保留至少 72 小时的历史快照