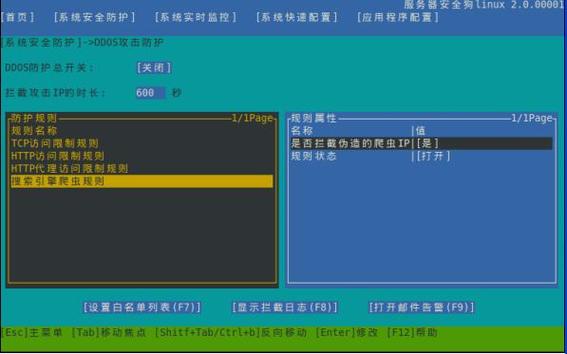

在Linux系统中,安全狗类工具通常指用于系统安全防护、入侵检测、恶意软件查杀的安全软件,虽然“Linux安全狗”并非官方工具名称,但用户常将类似功能的工具(如Fail2ban、OSSEC、LMD等)统称为安全狗工具,这些工具通过命令行或配置文件实现安全策略管理,以下从常用命令、功能模块及操作场景展开说明,帮助用户理解Linux安全防护工具的命令使用方法。

基础防护命令

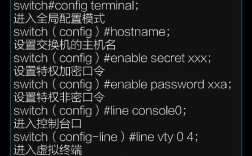

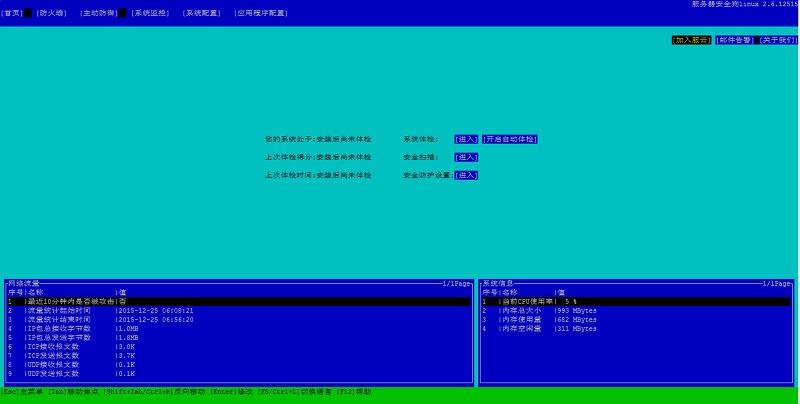

Linux安全防护工具的核心功能之一是基础防护,包括端口管理、服务监控和访问控制,以Fail2ban为例,其通过fail2ban-client命令实现防火墙规则动态调整,禁止多次失败SSH登录的命令为:

fail2ban-client start sshd(启动sshd防护)

fail2ban-client set sshd banaction iptables[blocktype=SHUTDOWN](设置封禁动作为iptables,阻断类型为关机)

fail2ban-client set sshd findtime 600 maxretry 3(设置10分钟内最大重试3次,超出则封禁IP)。

对于更底层的端口管理,可直接使用iptables或firewalld命令,通过iptables -A INPUT -p tcp --dport 22 -j DROP禁用SSH端口,或firewall-cmd --permanent --add-port=8080/tcp开放指定端口并重新加载防火墙(firewall-cmd --reload)。

入侵检测与日志分析

入侵检测工具(如OSSEC)通过命令行实时监控系统日志、文件变更及进程行为,OSSEC的核心命令为ossec-control,

ossec-control start(启动OSSEC服务)

ossec-control enable(设置开机自启)

ossec-control test(检测服务状态)。

分析告警日志时,可使用ossec-logtest命令模拟日志检测,或通过grep过滤告警文件:grep "Attack detected" /var/ossec/logs/alerts.log | tail -n 10。ossec-maketables命令可生成统计报表,便于快速定位高频攻击IP。

恶意软件查杀

Linux下的恶意软件查杀工具(如ClamAV、LMD)通过命令行实现病毒扫描,以ClamAV为例,基础命令包括:

freshclam(更新病毒库)

clamscan -r /home(递归扫描/home目录)

clamscan --remove /var/www(扫描并清除/var/www目录中的病毒)。

LMD(Linux Malware Detect)则通过maldet命令管理,maldet -a /home/user(扫描指定目录并生成报告),maldet --monitor /tmp(实时监控/tmp目录),扫描结果可通过maldet --view scanid查看,隔离文件存放于/usr/local/maldetect/suspicious/目录。

系统加固与审计

系统加固工具(如Lynis、AIDE)通过命令行检测系统配置漏洞,Lynis的常用命令为:

lynis audit system(执行系统审计)

lynis show reports(查看审计报告)

lynis update info(更新系统信息)。

AIDE(Advanced Intrusion Detection Environment)用于文件完整性校准,初始化命令为aide --init,生成数据库后可通过aide --check检测文件变更,结果输出至/var/log/aide/aide.log。

工具功能对比表

| 工具名称 | 主要功能 | 核心命令示例 | 适用场景 |

|---|---|---|---|

| Fail2ban | 防暴力破解、IP封禁 | fail2ban-client set jail banaction | SSH、FTP等服务登录防护 |

| OSSEC | 入侵检测、日志分析 | ossec-control start; ossec-logtest | 全系统安全监控与告警 |

| ClamAV | 恶意软件查杀 | freshclam; clamscan -r / | 文件病毒扫描与清理 |

| Lynis | 系统安全审计 | lynis audit system; lynis show reports | 系统配置漏洞检测与加固 |

| AIDE | 文件完整性校准 | aide --init; aide --check | 关键文件变更监控 |

相关问答FAQs

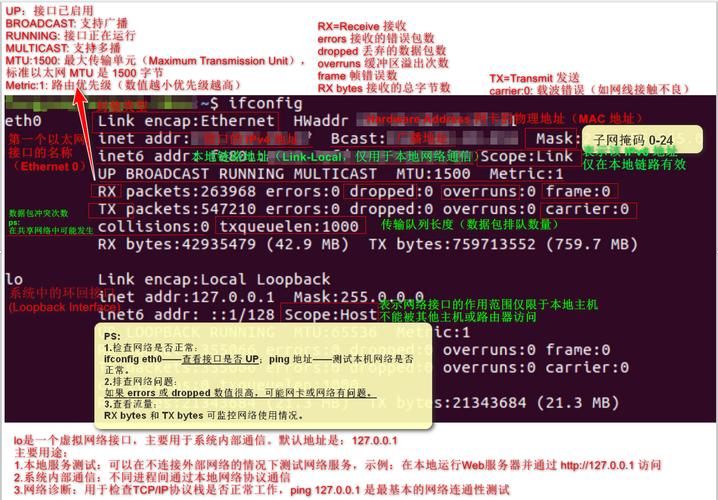

Q1:如何通过命令行查看Linux系统中当前活跃的安全防护进程?

A1:可通过ps命令结合grep过滤安全工具进程,查看Fail2ban进程:ps aux | grep fail2ban;查看OSSEC进程:ps aux | grep ossec,若需查看进程详细状态,可添加-f参数(ps -ef | grep fail2ban),或使用systemctl status fail2ban(systemd系统)查看服务运行状态及日志。

Q2:Linux安全工具扫描到恶意文件后,如何自动隔离并通知管理员?

A2:以ClamAV和LMD为例,可通过配置实现自动隔离与通知,ClamAV可使用--remove参数直接删除病毒文件,或通过--move=/quarantine移动至隔离目录;LMD支持邮件通知,需在maldet.conf中配置email_alert=1和email_addr=admin@example.com,执行maldet -a /path后,结果将自动发送至管理员邮箱,OSSEC可通过ossec-mail模块集成邮件告警,在ossec.conf中配置<email_to>标签实现扫描结果实时通知。