网络工程师在日常工作中需要熟练掌握各种命令,这些命令涵盖了网络设备的配置、监控、故障排查等多个方面,是保障网络稳定运行的基础,以下将从路由器、交换机、防火墙等常见网络设备出发,详细介绍网络工程师常用的命令及其应用场景。

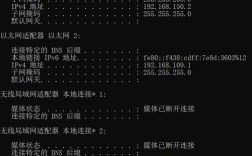

在路由器配置中,基础命令是入门的关键,进入全局配置模式通常使用enable进入特权模式后,执行configure terminal,简写为conf t,若需要配置设备名称,可在全局配置模式下使用hostname [名称],例如hostname R1将路由器命名为R1,接口配置是路由器配置的核心,进入接口模式需先进入全局配置模式,然后使用interface [接口类型] [接口编号],如interface GigabitEthernet0/0,配置IP地址则用ip address [IP地址] [子网掩码],激活接口需执行no shutdown,查看接口状态常用show ip interface brief,该命令能快速显示各接口的IP地址、状态和协议状态,路由协议配置方面,OSPF是广泛应用的路由协议,在全局配置模式下使用router ospf [进程号]进入OSPF配置模式,例如router ospf 1,然后使用network [网络地址] [反掩码] area [区域号]宣告网络,如network 192.168.1.0 0.0.0.255 area 0,静态路由配置则相对简单,在全局配置模式下直接执行ip route [目标网络地址] [子网掩码] [下一跳地址或出接口],例如ip route 10.0.0.0 255.255.255.0 192.168.2.1表示到达10.0.0.0网段的数据包下一跳为192.168.2.1,NAT(网络地址转换)配置在企业网络中非常常见,配置动态NAT时,需先定义内部本地地址池ip nat pool [池名称] [起始IP] [结束IP] netmask [子网掩码],如ip nat pool POOL1 202.100.1.1 202.100.1.10 netmask 255.255.255.0,然后定义ACL允许需要转换的地址access-list 1 permit 192.168.1.0 0.0.0.255,最后在接口上应用NAT规则ip nat inside(内网接口)和ip nat outside(外网接口),并执行ip nat inside source list 1 pool POOL1 overload实现PAT(端口地址转换)。

交换机作为网络层的数据交换设备,其命令配置与路由器既有相似之处也有专门针对二层功能的命令,基础配置如设备名称、接口激活等与路由器类似,但交换机接口默认工作在二层模式,若需配置为三层接口,需在接口模式下执行no switchport,VLAN划分是交换机的核心功能之一,创建VLAN使用vlan [VLAN ID],例如vlan 10,然后为VLAN命名name [VLAN名称],如name Sales,将接口划分到VLAN中,需进入接口模式,执行switchport mode access(接入模式)和switchport access vlan [VLAN ID],如switchport access vlan 10,对于需要跨交换机通信的VLAN,需配置Trunk链路,在接口模式下设置switchport mode trunk,并允许特定VLAN通过switchport trunk allowed vlan [VLAN列表],例如switchport trunk allowed vlan 10,20,30,查看VLAN信息使用show vlan brief,该命令能显示各VLAN及其包含的接口,生成树协议(STP)是防止网络环路的重要机制,查看STP状态使用show spanning-tree,默认情况下交换机运行STP,可通过spanning-tree mode [模式]修改模式,如spanning-tree mode rapid-pvst(快速生成树协议),端口安全功能可以限制接口接入的设备数量,在接口模式下配置switchport port-security,然后设置最大安全地址数switchport port-security maximum [数量],如switchport port-security maximum 2,并配置违规处理方式switchport port-security violation [shutdown/protect/restrict],其中shutdown表示关闭接口,protect表示丢弃违规数据包,restrict表示丢弃数据包并发送告警。

防火墙作为网络安全的第一道防线,其命令配置侧重于安全策略的部署和流量的控制,进入防火墙配置模式通常需要先进入系统模式,再进入安全区域模式或策略模式,配置安全区域时,使用security-zone [区域名称],例如security-zone trust,然后将接口加入区域interface [接口名称],如interface GigabitEthernet0/0/0,配置安全策略是防火墙的核心,通过security-policy进入策略配置模式,使用rule name [策略名称]创建规则,然后配置源安全区域source-zone [区域名称]、目的安全区域destination-zone [区域名称]、目的IP地址destination-address [IP地址] [子网掩码]、服务service [服务名称],最后动作为permit(允许)或deny(拒绝),例如rule name policy1 permit source-zone trust destination-zone untrust destination-address 8.8.8.8 255.255.255.255 service dns,NAT配置在防火墙中与路由器类似,但通常结合安全策略使用,如配置源NAT时,在接口模式下执行nat outbound [策略ID],将内网用户访问外网的流量进行地址转换,查看防火墙状态常用display security-policy查看安全策略配置,display nat session查看NAT会话表,display logbuffer查看系统日志,帮助定位安全事件和网络故障。

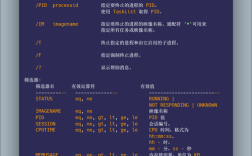

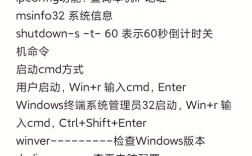

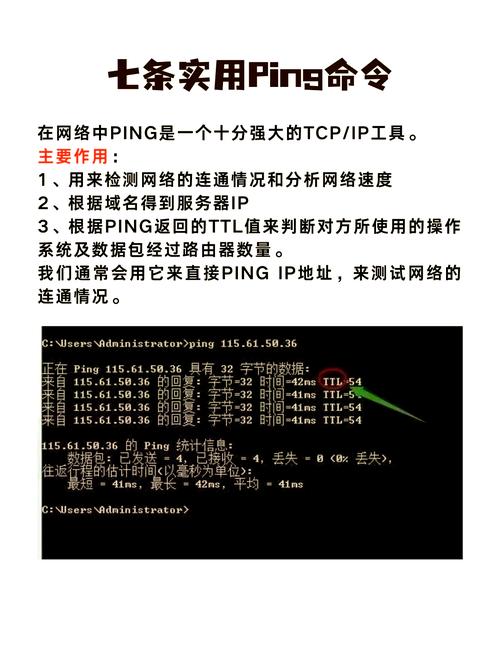

在网络故障排查中,各种诊断命令发挥着重要作用。ping命令是最基础的连通性测试工具,通过ping [目标IP地址或域名]测试与目标设备的连通性,如ping 192.168.1.1,若显示Reply from...表示连通正常。tracert(Windows)或traceroute(Linux/Unix)命令用于跟踪数据包到达目标主机的路径,通过tracert [目标IP地址]可查看经过的路由器节点,帮助定位网络中断点。show ip route用于查看路由器的路由表,显示所有 learned 的路由条目,包括直连、静态、动态路由等,通过分析路由表可判断路由是否正确。show ip protocols用于查看动态路由协议的运行状态,包括邻居关系、更新时间、宣告的网络等信息,排查OSPF、BGP等协议故障时常用此命令。show log或show logging用于查看设备的系统日志,记录了设备的状态变化、错误信息、配置变更等,是排查故障的重要依据。debug命令用于开启调试功能,实时显示协议的交互过程或数据包的详细信息,如debug ip ospf hello可查看OSPF hello包的交互情况,但调试信息较多,可能影响设备性能,排查完成后需及时关闭undebug all。display mac-address用于查看交换机的MAC地址表,显示MAC地址与接口的对应关系,排查网络环路或MAC地址攻击问题时可查看此表。netstat命令在Linux/Windows系统中使用,用于查看网络连接状态、端口监听情况等,如netstat -an显示所有连接的地址、端口和状态。

以下表格总结了部分常用网络命令及其功能:

| 命令类别 | 命令 | 功能描述 |

|---|---|---|

| 路由器基础 | enable | 从用户模式进入特权模式 |

| 路由器基础 | configure terminal | 进入全局配置模式 |

| 路由器接口 | interface GigabitEthernet0/0 | 进入指定接口配置模式 |

| 路由器接口 | ip address 192.168.1.1 255.255.255.0 | 配置接口IP地址和子网掩码 |

| 路由器路由 | ip route 0.0.0.0 0.0.0.0 10.0.0.1 | 配置默认路由,下一跳为10.0.0.1 |

| 交换机VLAN | vlan 10 | 创建VLAN 10 |

| 交换机VLAN | switchport access vlan 10 | 将当前接口划分到VLAN 10 |

| 交换机Trunk | switchport mode trunk | 将接口配置为Trunk模式 |

| 防火墙安全策略 | security-policy | 进入安全策略配置模式 |

| 防火墙安全策略 | rule name permit_rule permit | 创建名为permit_rule的允许策略 |

| 故障排查 | ping 192.168.1.1 | 测试与192.168.1.1的连通性 |

| 故障排查 | tracert 8.8.8.8 | 跟踪到8.8.8.8的路径 |

| 故障排查 | show ip route | 查看路由表 |

| 故障排查 | show log | 查看系统日志 |

在实际工作中,网络工程师需要根据网络环境和需求灵活运用这些命令,结合理论知识进行综合分析,才能快速定位和解决问题,保障网络的稳定运行,掌握这些命令不仅需要熟记语法,更要理解其背后的原理,例如OSPF邻居建立过程、STP端口状态切换、NAT地址转换机制等,只有这样才能在复杂的网络场景中游刃有余。

相关问答FAQs:

-

问题:当网络出现无法访问外网的情况时,网络工程师应如何使用命令进行排查? 解答:首先使用

ping [网关IP地址]测试本地网关连通性,若不通则检查本地接口IP配置和网关设置;若通,使用ping 8.8.8.8测试外网连通性,若不通则使用tracert 8.8.8.8跟踪路径,定位中断点;在路由器上使用show ip route查看默认路由是否存在且正确,使用show ip nat translations查看NAT表是否有条目;最后使用show log查看设备日志,确认是否有接口down、NAT失败等错误信息。 (图片来源网络,侵删)

(图片来源网络,侵删) -

问题:交换机上的某个VLAN内的用户无法互相通信,可能是什么原因?如何用命令排查? 解答:可能原因包括:VLAN未正确创建(使用

show vlan brief查看VLAN是否存在);接口未正确划分到VLAN(进入接口模式使用show switchport确认接口模式为access且VLAN ID正确);接口被shutdown(使用show interfaces查看接口状态,若为down则执行no shutdown激活);交换机之间未配置Trunk或Trunk未允许该VLAN通过(使用show interfaces trunk查看Trunk链路允许的VLAN列表),排查时需逐项检查上述配置,确保VLAN从创建到接口划分再到跨交换机通信的链路均正常。