是购买云服务器后需要进行的一系列操作步骤,涵盖基础配置、安全加固、应用部署及运维管理等关键环节:

| 阶段 | 核心任务 | 具体操作说明 | 注意事项/建议工具 |

|---|---|---|---|

| 初始化设置 | 设置远程登录凭证 | 修改默认弱密码为高强度组合(字母+数字+符号),启用密钥对认证替代纯密码方式。 | 避免使用常见词汇或连续字符;优先选择ED25519算法生成的SSH密钥。 |

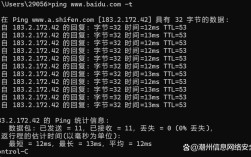

| 网络与防火墙规则配置 | 在控制台的安全组中开放必要端口(如HTTP/80、HTTPS/443),禁用无关入站流量。 | 遵循最小权限原则,仅允许特定IP段访问管理端口;定期审计规则变更记录。 | |

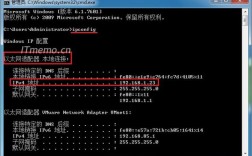

| 系统优化 | OS层面调优 | 根据业务类型调整内核参数(如TCP连接数)、关闭冗余服务以释放资源。 | Linux系统可配合sysctl.conf文件修改;Windows通过性能监视器定位瓶颈项。 |

| 存储扩展与快照策略 | 挂载额外云盘作为数据分区,建立自动化备份机制并验证恢复流程有效性。 | 采用LVM逻辑卷管理实现动态扩容;设置跨可用区的异地备份防止单点故障。 | |

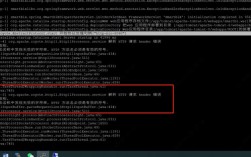

| 环境搭建 | 运行环境容器化 | 使用Docker/Kubernetes编排微服务架构,隔离不同应用间的依赖冲突。 | 结合云厂商提供的镜像仓库加速镜像拉取速度;配置资源配额限制防止单个容器过度消耗节点资源。 |

| 中间件栈部署 | 安装Nginx反向代理、MySQL集群及Redis缓存层,构建高可用Web架构。 | 利用Ansible Playbook实现标准化部署;监控慢查询日志优化数据库索引结构。 | |

| 安全防护 | 入侵检测系统实施 | 部署OSSEC或Wazuh收集系统日志,集成威胁情报源进行异常行为分析。 | 设置告警阈值触发自动封禁可疑IP;定期参与厂商组织的安全演练提升应急响应能力。 |

| SSL证书强制化 | 通过Let's Encrypt免费证书替换自签名凭证,全站开启HSTS预加载策略。 | 使用Certbot工具自动化续期流程;测试OCSP装订功能确保浏览器信任链完整。 | |

| 监控运维 | 指标体系建立 | 采集CPU利用率、内存swap频率、磁盘IOPS等核心指标,设置动态基线预警值。 | Prometheus+Grafana方案支持多维度数据钻取;配置PagerDuty实现分级通知机制。 |

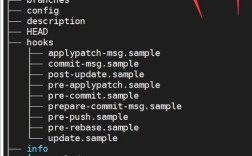

| 自动化编排实践 | Terraform编写基础设施即代码模板,实现版本化控制与合规审查。 | 将HCL配置文件纳入Git仓库管理;执行dr-provisioner验证销毁重建过程是否符合预期状态。 | |

| 成本管控 | 弹性伸缩策略制定 | 根据负载曲线设置定时任务调整实例规格,搭配无服务器函数处理突发流量。 | 分析账单明细中的闲置资源项;启用预留实例覆盖长期稳定业务单元降低TCO。 |

| 标签体系规范化 | 为所有资源打上项目/环境/负责人等元数据标签,实现精细化成本分摊报表生成。 | 配合第三方工具Cloudability进行多账号聚合分析;定期清理未关联任何业务的僵尸资产。 |

相关问答FAQs

Q1:如何判断是否需要升级当前云服务器的配置?

当持续观察到CPU使用率长期超过70%、SWAP分区频繁被调用或网络带宽接近上限时,表明现有规格已无法满足需求,建议先通过性能剖析工具定位瓶颈点(如数据库锁争用导致的应用延迟),再针对性地垂直扩展单实例规格或水平增加负载均衡后的后端节点数量,同时注意检查自动扩容策略是否生效,避免手动干预滞后于业务增长节奏。

Q2:发现云服务器遭受DDoS攻击该怎么办?

立即启用云服务商提供的黑洞路由清洗服务,临时切换至SCDN模式隐藏真实IP地址,同步修改DNS解析记录引流至高防IP节点,并在安全组层面进一步收窄允许的协议类型与源端口范围,事后需提取攻击报文特征更新防火墙规则,必要时联系ISP协助追溯流量来源,对于反复遭遇大规模攻击的场景,可考虑接入第三方云